漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

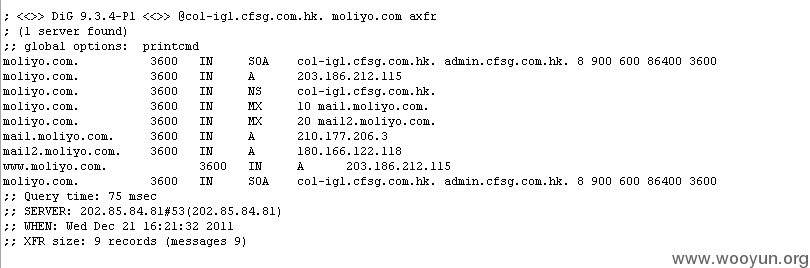

上海摩力游DNS域传送(批量检测实例)

相关厂商:

漏洞作者:

提交时间:

2013-09-21 22:51

修复时间:

2013-09-26 22:51

公开时间:

2013-09-26 22:51

漏洞类型:

系统/服务运维配置不当

危害等级:

低

自评Rank:

5

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-09-21: 细节已通知厂商并且等待厂商处理中

2013-09-26: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

简单脚本实现:批量检测存在域传送漏洞的厂商

详细说明:

1.抓乌云厂商域名,抓后使用grep awk把域名提取出来,excel分列功能也可以,略过。

2.测试是否存在域传送

漏洞证明:

修复方案:

修改dns配置 allow-transfer {any;};

版权声明:转载请注明来源 farmer@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-09-26 22:51

厂商回复:

最新状态:

暂无