漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

魅族后台绕过验证重置任意ID邮箱(可控制魅族老板账号)

相关厂商:

漏洞作者:

提交时间:

2013-09-28 13:52

修复时间:

2013-10-08 13:53

公开时间:

2013-10-08 13:53

漏洞类型:

未授权访问/权限绕过

危害等级:

高

自评Rank:

15

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-09-28: 细节已通知厂商并且等待厂商处理中

2013-10-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

魅族后台绕过验证重置邮箱

详细说明:

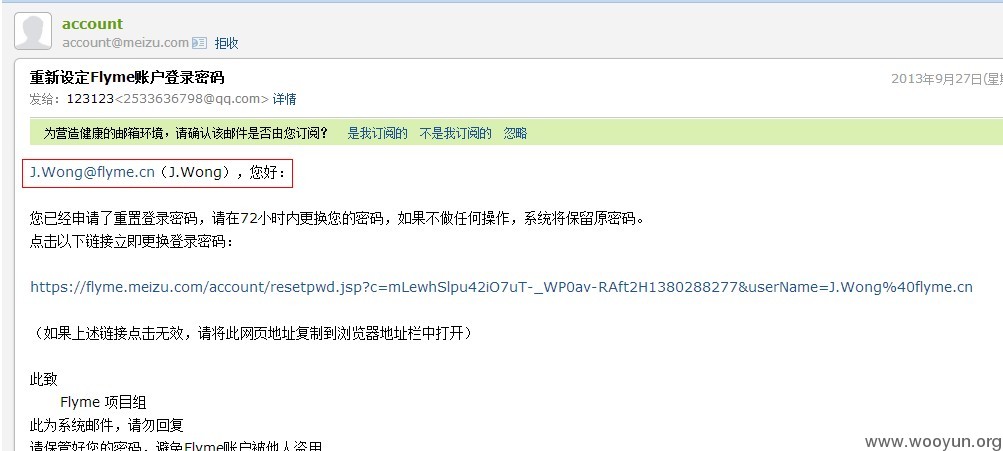

普通用户权限即可重置任意ID(包括管理员)的邮箱,可通过邮箱找回密码。

漏洞证明:

修复方案:

修复验证等,办法你们比我多

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-10-08 13:53

厂商回复:

最新状态:

暂无

![OX1$D8BA1KV29EI46)8QZ]A.jpg](https://img.wooyun.laolisafe.com/upload/201309/28132205a1df1b47efea5e5034517458f33d5b1e.jpg)