漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

超级巡警产品交流xss漏洞!

相关厂商:

漏洞作者:

提交时间:

2013-10-14 18:29

修复时间:

2013-10-19 18:30

公开时间:

2013-10-19 18:30

漏洞类型:

xss跨站脚本攻击

危害等级:

低

自评Rank:

4

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-10-14: 细节已通知厂商并且等待厂商处理中

2013-10-19: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

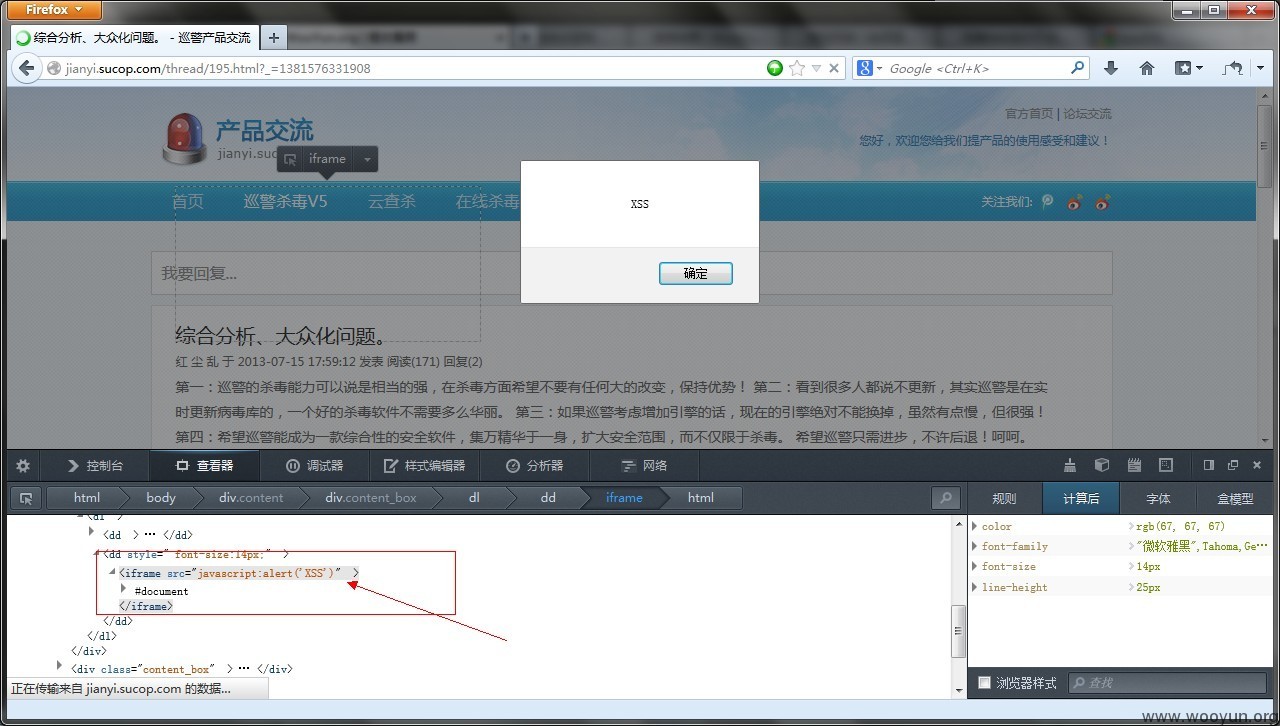

xss刚接触不怎么了解偶大部分都没有审核通过,但是感觉这个没有做任何过滤,应该稍稍有些危害哦。

可以钓鱼,管理员登录密码!

详细说明:

任意找篇帖子进行留言!

http://jianyi.sucop.com/thread/195.html?_=1381576331908

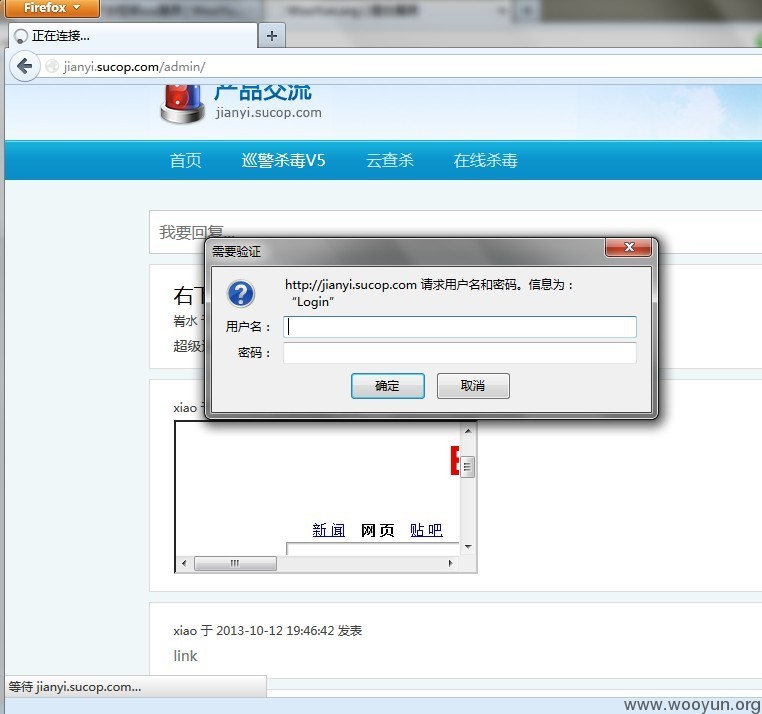

看看管理员登录地址:http://jianyi.sucop.com/admin/

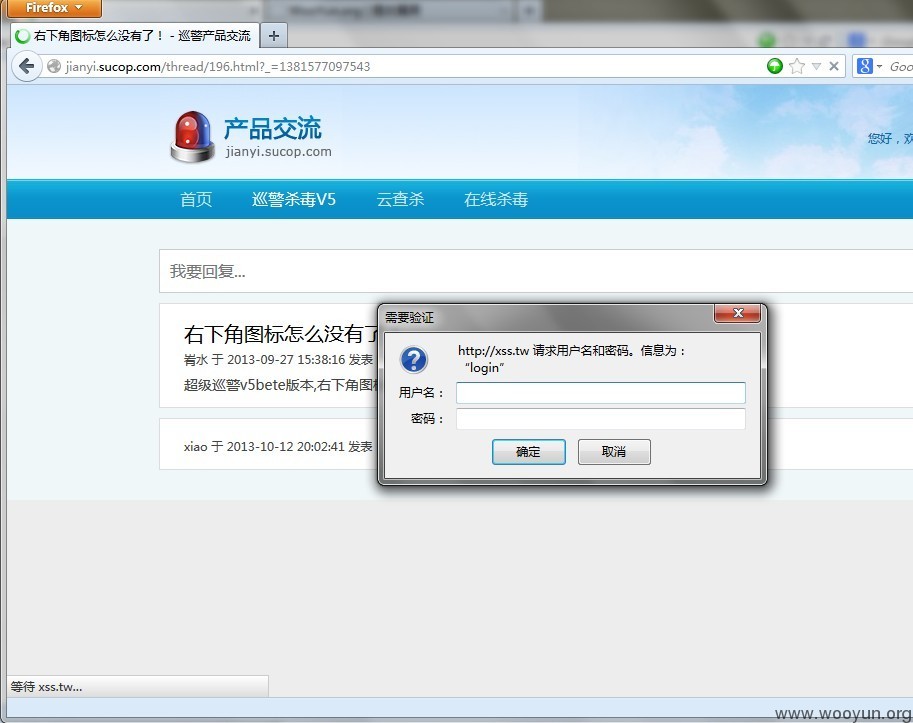

然后利用xss.tw里面有的模块基础钓鱼来构架登录.

跟管理员的登录页面只有稍稍一些不同!

漏洞证明:

任意找篇帖子进行留言!

http://jianyi.sucop.com/thread/195.html?_=1381576331908

看看管理员登录地址:http://jianyi.sucop.com/admin/

然后利用xss.tw里面有的模块基础钓鱼来构架登录.

跟管理员的登录页面只有稍稍一些不同!

修复方案:

你比我还要懂的。

版权声明:转载请注明来源 xlz0iza1@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-10-19 18:30

厂商回复:

最新状态:

暂无