漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

新网销售系统弱口令导致客户信息泄露,管理资金流向等(可被SHELL)

相关厂商:

漏洞作者:

提交时间:

2013-10-13 13:07

修复时间:

2013-10-18 13:08

公开时间:

2013-10-18 13:08

漏洞类型:

后台弱口令

危害等级:

高

自评Rank:

15

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-10-13: 细节已通知厂商并且等待厂商处理中

2013-10-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

可被shell

详细说明:

ip:http://121.14.4.175/

默认admin admin弱口令进去。

看到了很多客户的信息,还有资金流向等。。。

资金流向。。

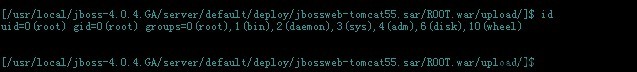

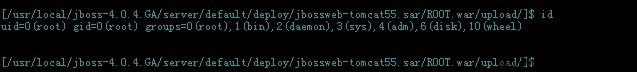

由于上传抓包改报即可上传马,所以已经shell了

任意文件上传地址:http://121.14.4.175/crm/SystemMaintain/fuwuStart_show.ml

马:http://121.14.4.175/upload/1.jsp

就不往下深入了,想想看,root权限,改个密码,换个交互的ssh过来,内网渗透分分钟的事情,所以,请重视

漏洞证明:

修复方案:

加强密码管理,控制上传等

版权声明:转载请注明来源 Hxai11@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-10-18 13:08

厂商回复:

最新状态:

暂无

![J9Z5ZF0)U{4L]~6$IR)3393.jpg](https://img.wooyun.laolisafe.com/upload/201310/131241483326bce7bc6931444ec39c893b515a8e.jpg)

![0)Z]VIXC]%ZYH1FGDGB]D78.jpg](https://img.wooyun.laolisafe.com/upload/201310/131250569e23cbebe4b0efbd7fcaa1fbc2a6d7e0.jpg)

![4$215QS0__)]VEIXG@00]F6.jpg](https://img.wooyun.laolisafe.com/upload/201310/1312525700330ecfe104817d7152e1dd323806a3.jpg)