漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

雨林木风旗下某分站被入侵影响多分站

相关厂商:

漏洞作者:

提交时间:

2013-11-12 19:20

修复时间:

2013-12-27 19:21

公开时间:

2013-12-27 19:21

漏洞类型:

成功的入侵事件

危害等级:

高

自评Rank:

15

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-11-12: 细节已通知厂商并且等待厂商处理中

2013-11-12: 厂商已经确认,细节仅向厂商公开

2013-11-22: 细节向核心白帽子及相关领域专家公开

2013-12-02: 细节向普通白帽子公开

2013-12-12: 细节向实习白帽子公开

2013-12-27: 细节向公众公开

简要描述:

路过的时候发现有入侵痕迹,就顺路进去看下,权限很大的说

详细说明:

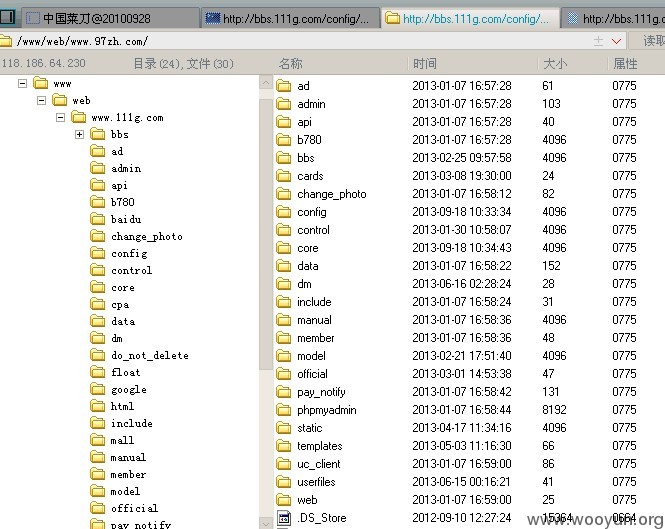

本来想猜密码的,发现后台有入侵的痕迹了,看图:

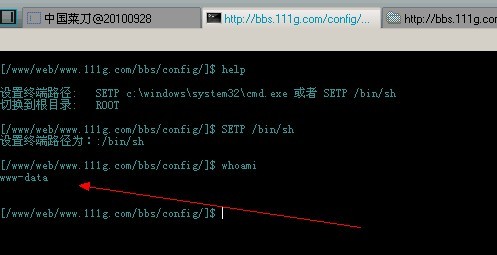

不用多说了,肯定是被shell了,

地址 http://bbs.111g.com/config/config_ucenter.php

奇葩的是,哪位大牛测试的时候还是默认的密码a ,爽歪歪的就进去了

真是不费一点力气啊、哈哈

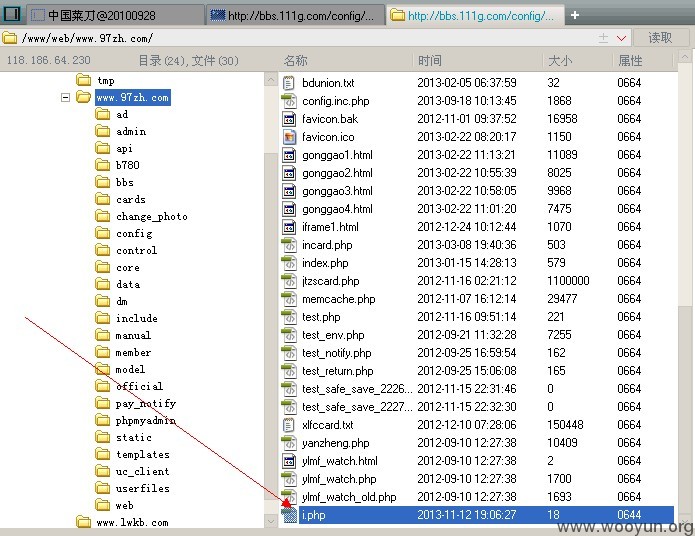

再看权限,影响几个分站(都有权限):

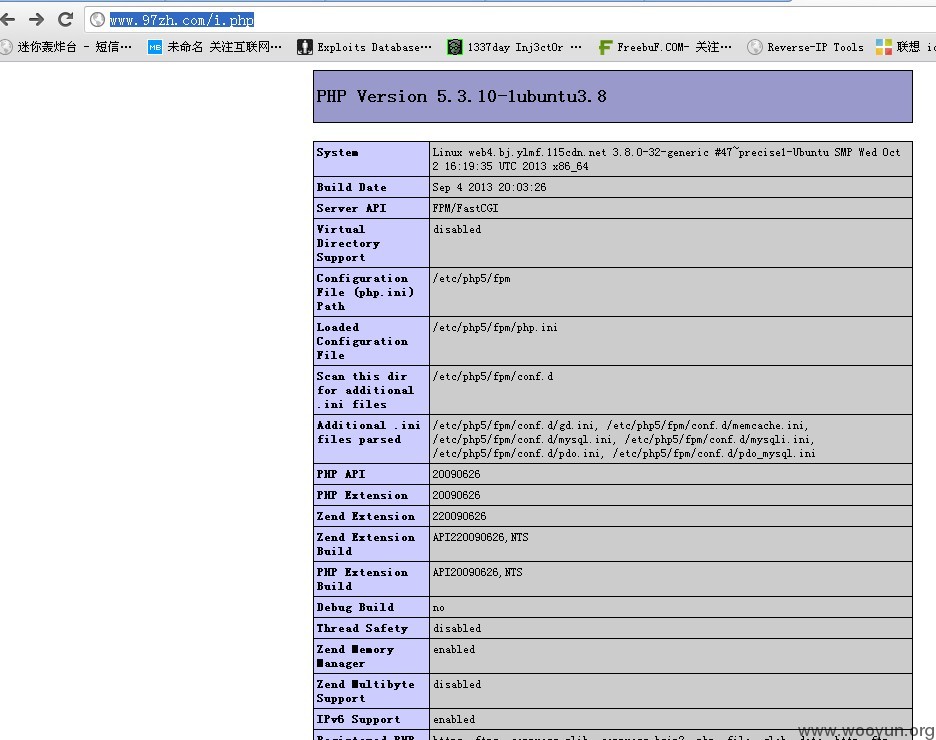

这是我添加的文件、

http://www.97zh.com/i.php

漏洞证明:

修复方案:

删掉shell,升级DZ

有木有小礼物的干活

版权声明:转载请注明来源 sex is not show@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-11-12 19:24

厂商回复:

非常感谢!

最新状态:

暂无