漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-11-13: 细节已通知厂商并且等待厂商处理中

2013-11-14: 厂商已经确认,细节仅向厂商公开

2013-11-24: 细节向核心白帽子及相关领域专家公开

2013-12-04: 细节向普通白帽子公开

2013-12-14: 细节向实习白帽子公开

2013-12-28: 细节向公众公开

简要描述:

设计缺陷

详细说明:

一切要从一个弱口令开始,并发现了一片新大陆!

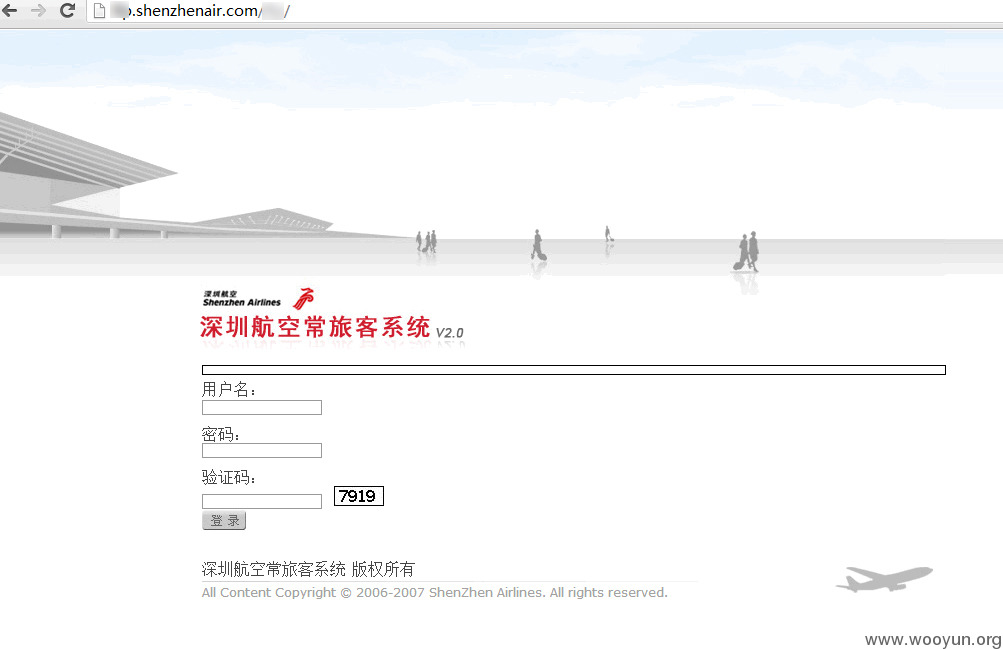

http://***.shenzhenair.com/***/

如果获得这个弱口令就不多说了,各位看客比我都清楚,手工+暴力,总之得到了一个账号

12580/123456(原口令),登陆

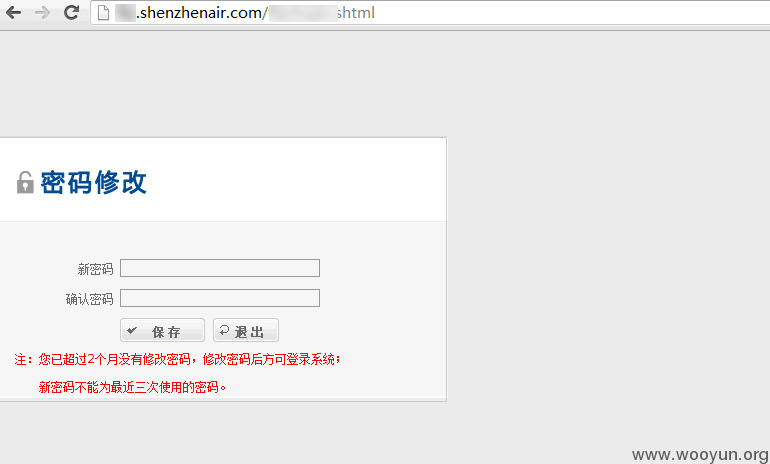

让我修改密码,因为你太久潜水啦!对不起,我只能修改,不然无法继续了,改为1q2w3e4r(现口令)

就来到了这个界面

坑人啊,什么都不能点,不是没反应,就是没有权限,放弃?

突然发现有个修改个人信息,这个一般有上传吧,看看了,只有一些基本信息

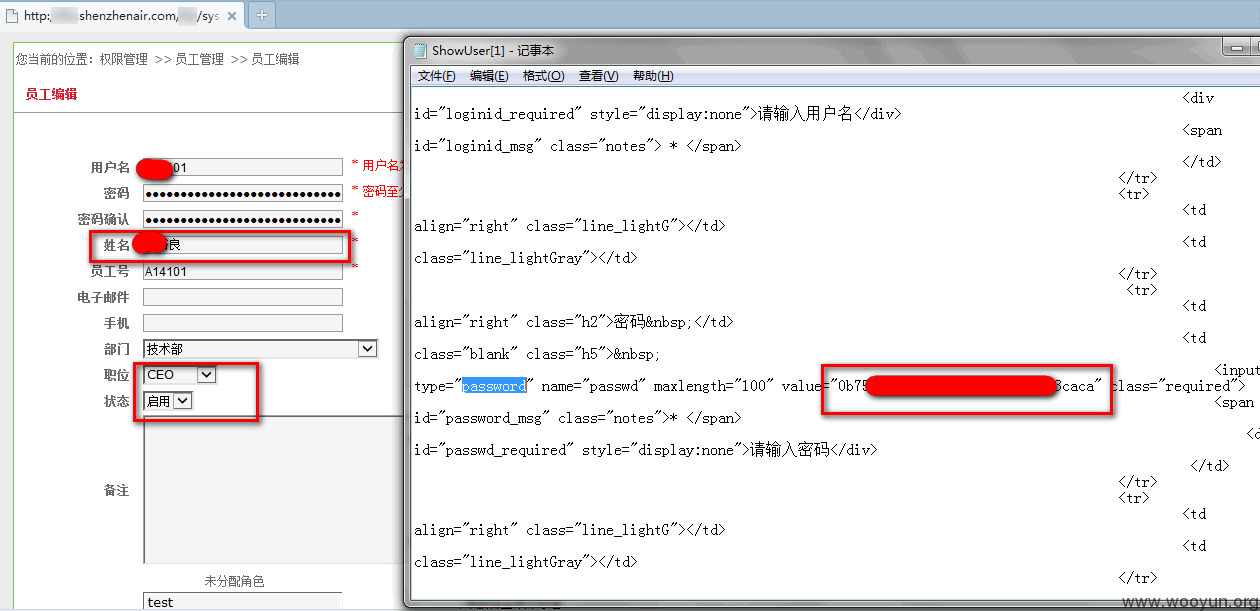

看到密码是点点,会不会直接告诉我密码了呢?

查看源代码

目测DM5,到这里结束?看看整个的代码吧,有没有什么可以利用的

搜索了下,没找到调用该函数的链接,从名字可以看到是列用户的一个链接,既然有url路径,直接访问呢?拼接url地址

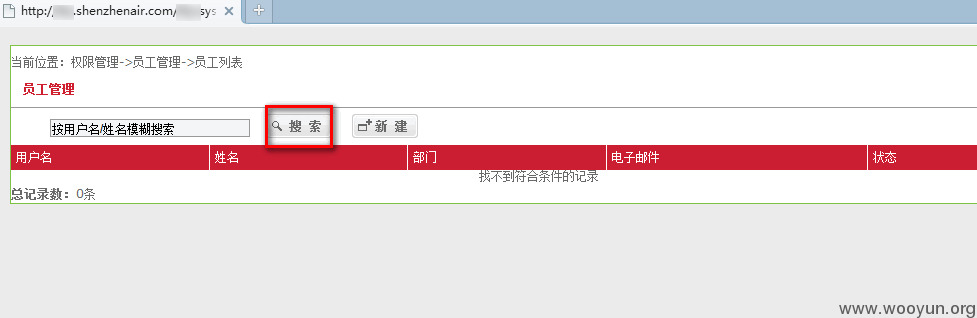

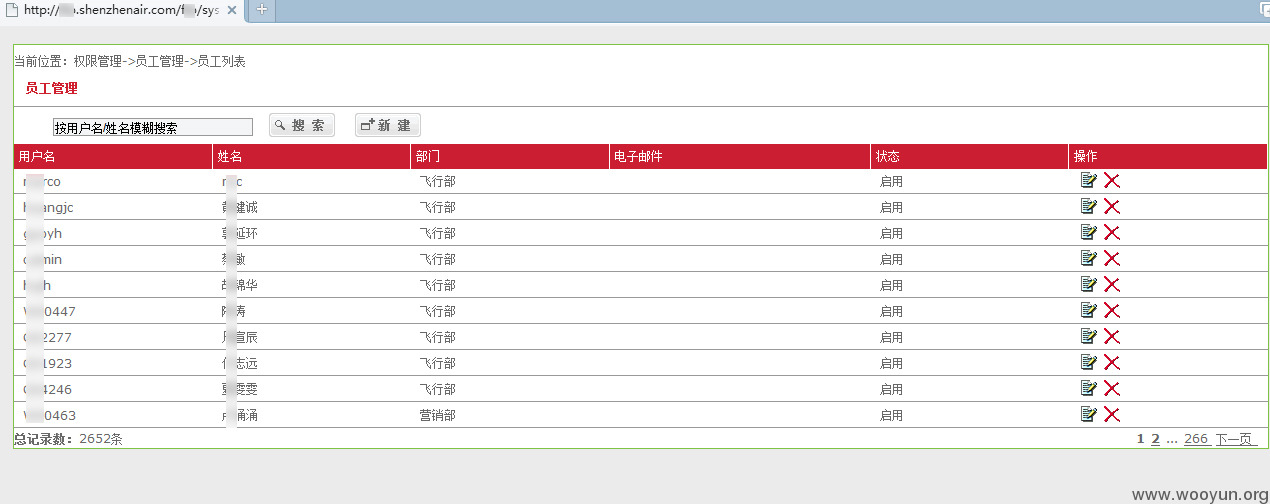

点击搜索(输入框空一般列出所有)

列出来了,用户共计2652条,还记得上面的密码泄露吗?虽然md5,这样我们就有了所有用户的账号和密码了,找了个重要的“ceo”

解密后登陆,什么权限都有了

从而获得了更多人的信息(深航的常客们),经常做深航的旅客们注意啦!呵呵,大概5712852位个人信息

可以操作的很多啊,如升个级,调整积分等,本人不是深航会员所以也没有任何非法谋福利啦!

到此结束,深航看到小小密码的力量了吧,另外,逻辑设计存在缺陷,也很严重哦

漏洞证明:

修复方案:

口令+查看是否还存在逻辑设计错误,无法点,不代表不能访问,控制好权限吧

版权声明:转载请注明来源 N1ghtM4re@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2013-11-14 20:20

厂商回复:

已安排人员修复,感谢您对深航系统的关心

最新状态:

暂无