漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-12-25: 细节已通知厂商并且等待厂商处理中

2013-12-30: 厂商已经确认,细节仅向厂商公开

2014-01-02: 细节向第三方安全合作伙伴开放

2014-02-23: 细节向核心白帽子及相关领域专家公开

2014-03-05: 细节向普通白帽子公开

2014-03-15: 细节向实习白帽子公开

2014-03-25: 细节向公众公开

简要描述:

某城市IC一卡通存在通用型远程代码执行或致使全国大量用户数据泄露

详细说明:

都都宝城市一卡通 建亿通(北京)数据处理信息有限公司

http://www.dodopal.com/bangzhuzhongxin/wodezhanghu/zhuceyujihuo/2011-03-15/585.php

网络实例

https://application.dodopal.com:9998/fapayf/chargeCard.action

https://cq.hzt360.com/distribution/distribution

https://58.56.23.89:9443/paygate/paygate.action

数据范围(实例应用范围 部分平台已补丁)

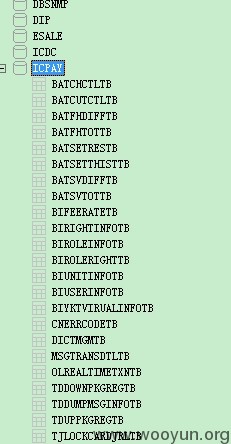

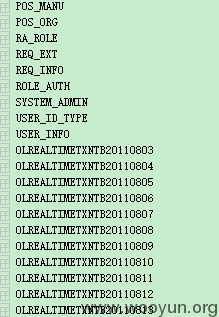

为什么亿级?。。。。看下图

实例证明所有数据信息会回传到都都宝的内网数据服务器 管理员每天一表进行回传 上班时间数据库异常会进行锁表 目测到上万表。。。一晚上没跑完表名 官方介绍说是1-2亿之间目前用户数 so这种大数据即使黑产也只能看看脱不了哈

漏洞证明:

修复方案:

版权声明:转载请注明来源 淡漠天空@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-12-30 08:05

厂商回复:

CNVD确认并复现所述情况,但是否通用还是只提供接口尚未确认,已经转由CNVD通过公开联系渠道联系软件生产厂商。

最新状态:

暂无