漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-01-20: 细节已通知厂商并且等待厂商处理中

2014-01-25: 厂商已经确认,细节仅向厂商公开

2014-02-04: 细节向核心白帽子及相关领域专家公开

2014-02-14: 细节向普通白帽子公开

2014-02-24: 细节向实习白帽子公开

2014-03-06: 细节向公众公开

简要描述:

某IDC厂商邮件系统

详细说明:

1.先求礼物的说,过年了,不来点礼物?

2.首先我们看关键字:

IpowerMail All Rights Reserved

3.然后看一张图

4.我们看到的遍历目录:

5.泄露邮箱用户和邮件信息

6.看到目录有webshell

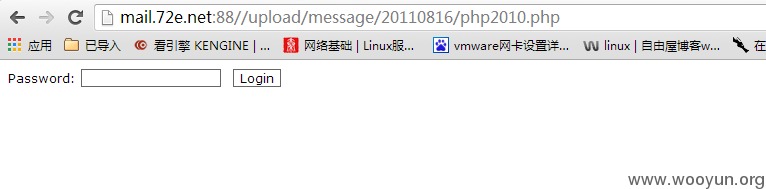

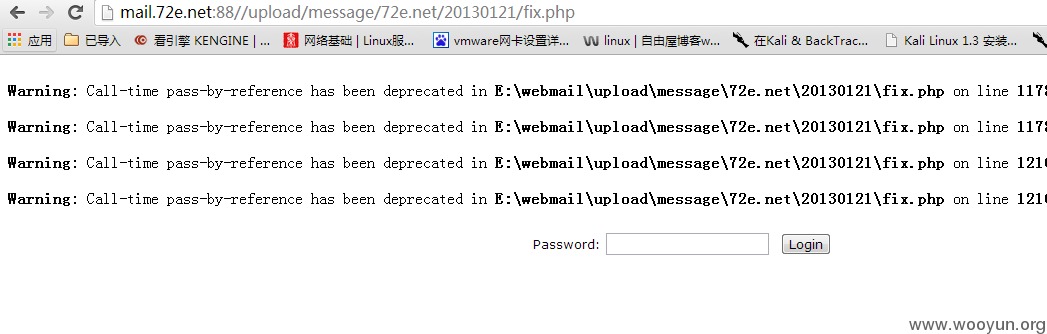

http://mail.72e.net:88//upload/message/72e.net/20130121/fix.php

/upload/message/20110816/php2010.php

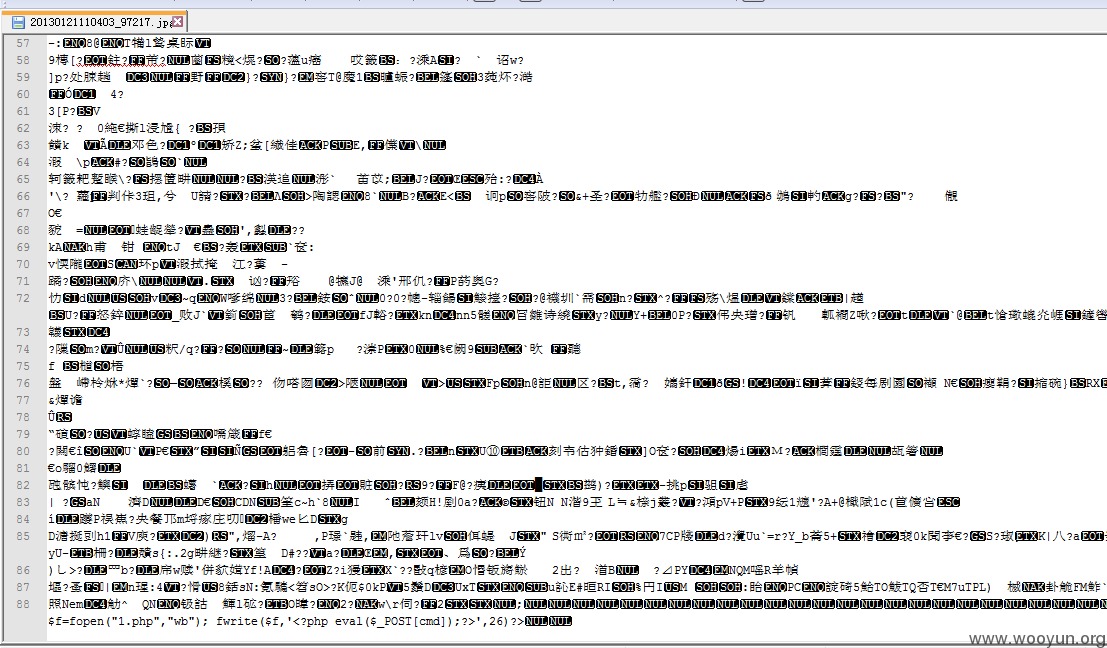

7.还有vbs脚本信息,asp木马,还有图片打开后是这个样子的

8.泄露内部人员信息(不限于手机号,姓名,邮箱,电话,职位等等)

还有求职意向书

http://mail.72e.net:88//upload/attach/szzoo.net/zmh/2013092617261562693_138022563_eml/1/2013092617261562693_138022563_eml_1.html

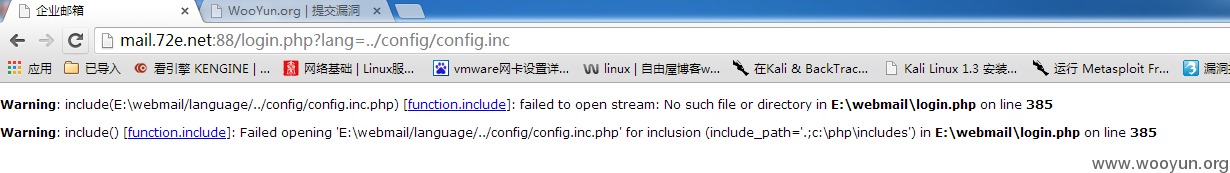

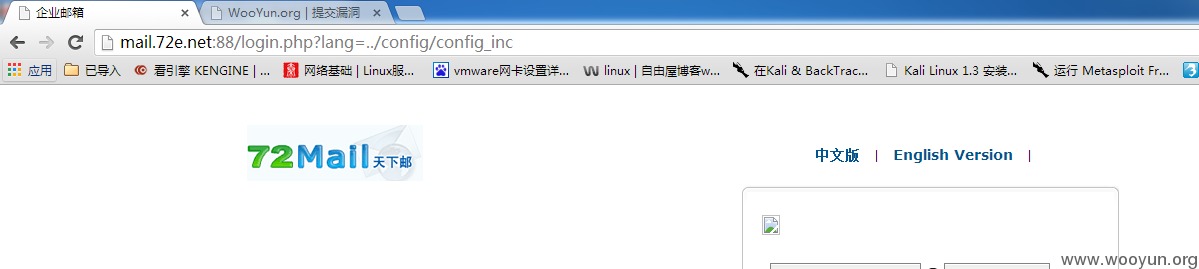

9.然后文件包含,但是读取不出来,麻烦的事情

http://mail.72e.net:88/login.php?lang=../config/config_inc

http://mail.72e.net:88/login.php?lang=../config/config.inc

看图说话

10.应该是结束了吧,就这样吧,反正就是过年了,求一个礼物,拒绝水表

漏洞证明:

看楼上

修复方案:

1.遍历目录

2.文件上传后不应该放在web目录

3.不应该是base64编码

4.文件上传检测

5.邮件信息加密

6.....

版权声明:转载请注明来源 pojo@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2014-01-25 08:36

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过公开联系渠道通报给该厂商。

最新状态:

暂无