漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

360网站卫士防御机制绕过拿webshell

相关厂商:

漏洞作者:

提交时间:

2014-01-29 11:33

修复时间:

2014-01-29 11:51

公开时间:

2014-01-29 11:51

漏洞类型:

设计缺陷/逻辑错误

危害等级:

中

自评Rank:

6

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2014-01-29: 细节已通知厂商并且等待厂商处理中

2014-01-29: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

360网站卫士防御机制绕过拿wenshell

详细说明:

今天遇到个ewebeditor编辑器。满心欢喜admin进去。

直接构造上传

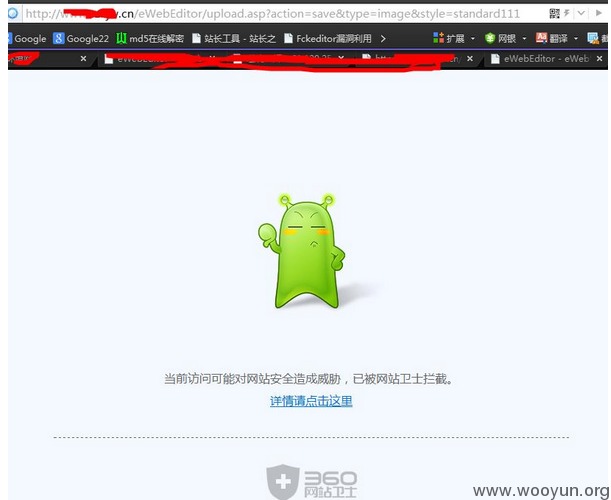

正当以为拿下的时候,360跑了出来:

我翻看了一些以前的记录于是发现了这个

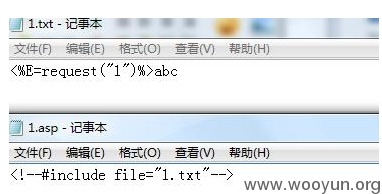

于是上传txt的一句话木马什么的,大马也行。其实MP3或者你喜欢的格式都行,最后用asp代码<!--#include file="1.txt"-->

但是菜刀连接时被阻止了于是按照相同的方法把大马写了进去

原来就是把网马放在TXT文件里面然后上传上去!最后用asp代码将在同一目录下的txt变为网马这样就绕过了360网站卫士的审核机制

代码<!--#include file="1.txt"-->

PS:本文做测试的站点已经获得授权请不要打脸!

漏洞证明:

修复方案:

增加txt敏感字符判断!你比我更专业

版权声明:转载请注明来源 灰色@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-01-29 11:51

厂商回复:

感谢关注和反馈,该问题在新版中进行修复。考虑到性能和简单性,这个脚本只提供了基础的功能防护,完整功能请使用360网站卫士:

最新状态:

暂无