漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

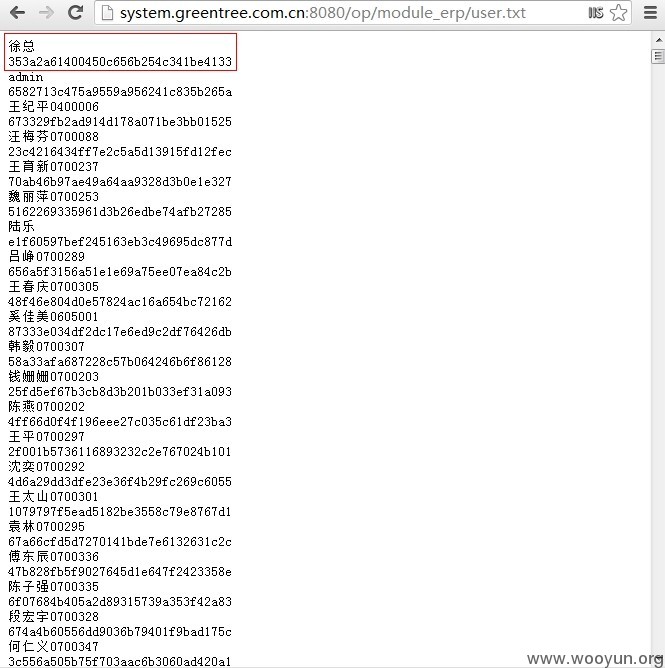

格林豪泰某系统泄漏董事长及内部员工加盟商帐号密码

相关厂商:

漏洞作者:

提交时间:

2014-02-02 20:31

修复时间:

2014-02-12 20:32

公开时间:

2014-02-12 20:32

漏洞类型:

敏感信息泄露

危害等级:

高

自评Rank:

20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2014-02-02: 细节已通知厂商并且等待厂商处理中

2014-02-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

关注格林豪泰安全!

详细说明:

祝格林豪泰新年快乐!马到成功!红包拿来!

#欢迎关注我的新浪微博:http://weibo.com/u/3022690473#

#问题出现在:http://system.greentree.com.cn:8080/op/module_erp/user.txt 格林豪泰酒店业务操作系统#

#Ps:图中的徐总貌似是徐曙光董事长吧···嘿嘿#

#猜想:应该能用这些user去碰撞格林豪泰的其他管理系统吧!应该是通杀的节奏!#

漏洞证明:

祝格林豪泰新年快乐!马到成功!红包拿来!

#欢迎关注我的新浪微博:http://weibo.com/u/3022690473#

#问题出现在:http://system.greentree.com.cn:8080/op/module_erp/user.txt 格林豪泰酒店业务操作系统#

#Ps:图中的徐总貌似是徐曙光董事长吧···嘿嘿#

#猜想:应该能用这些user去碰撞格林豪泰的其他管理系统吧!应该是通杀的节奏!#

修复方案:

火速安排抢修!

版权声明:转载请注明来源 Summer@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-02-12 20:32

厂商回复:

最新状态:

暂无