漏洞概要

关注数(24)

关注此漏洞

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

>

漏洞详情

披露状态:

2014-02-19: 细节已通知厂商并且等待厂商处理中

2014-02-24: 厂商已经确认,细节仅向厂商公开

2014-02-27: 细节向第三方安全合作伙伴开放

2014-04-20: 细节向核心白帽子及相关领域专家公开

2014-04-30: 细节向普通白帽子公开

2014-05-10: 细节向实习白帽子公开

2014-05-20: 细节向公众公开

简要描述:

任意文件下载0.0

详细说明:

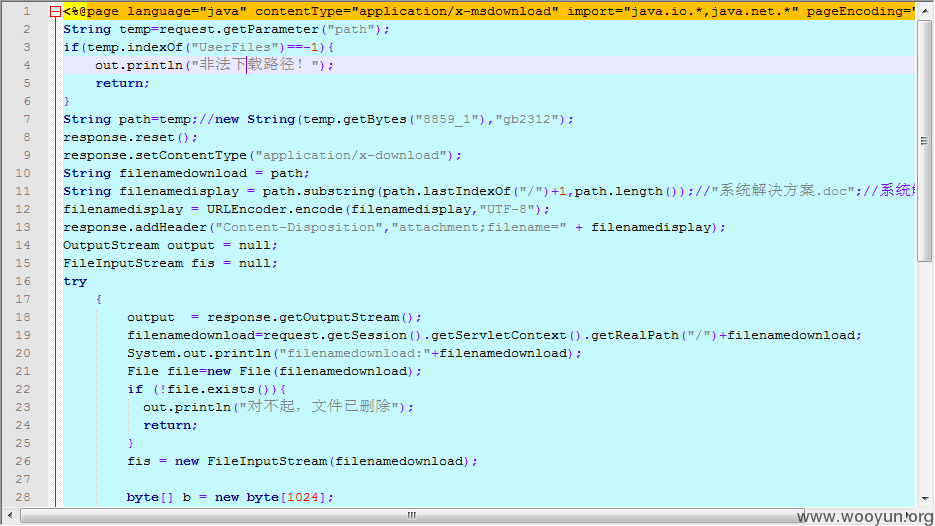

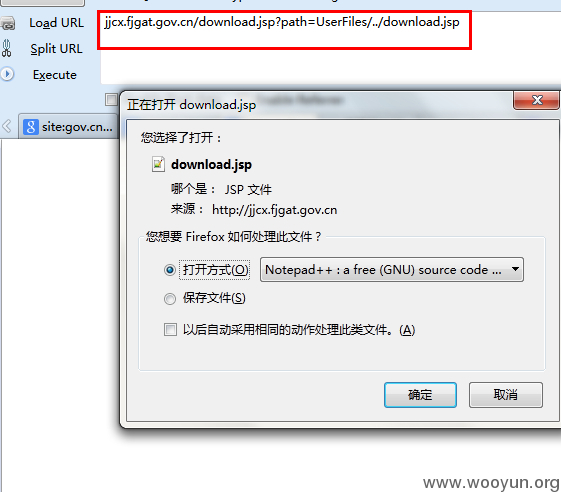

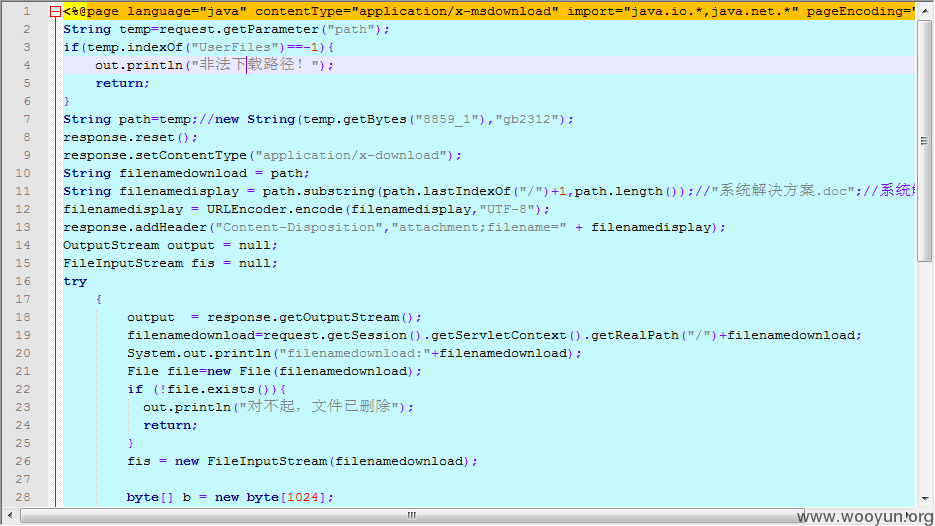

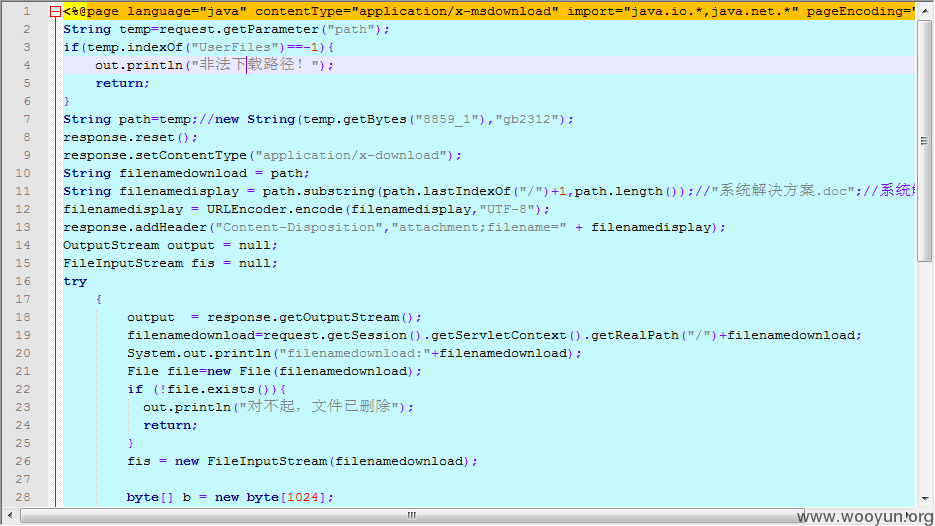

1.漏洞出现在download.jsp中

源码分析一下:

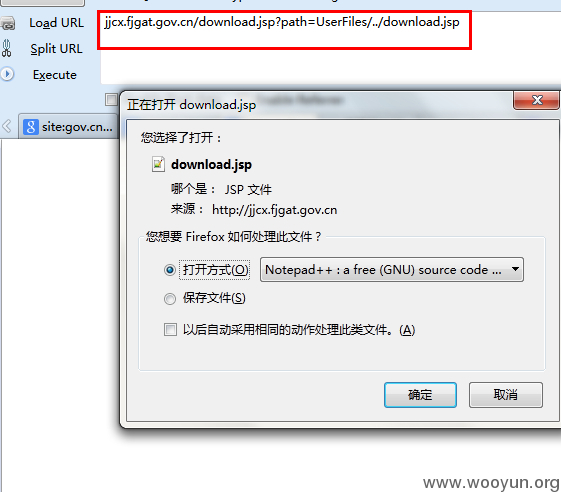

有的版本是这个样子:

其实基本一样了...

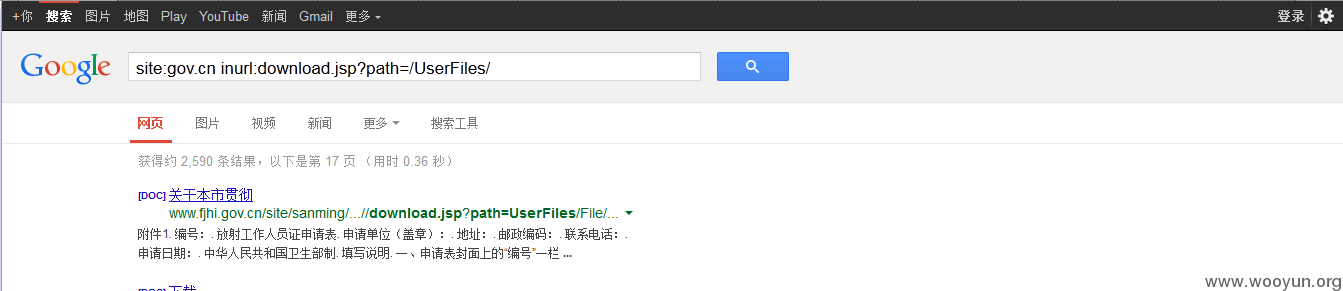

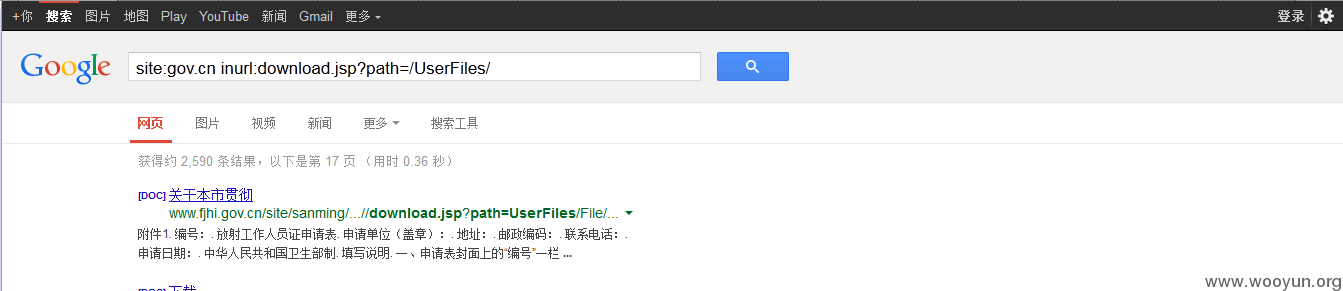

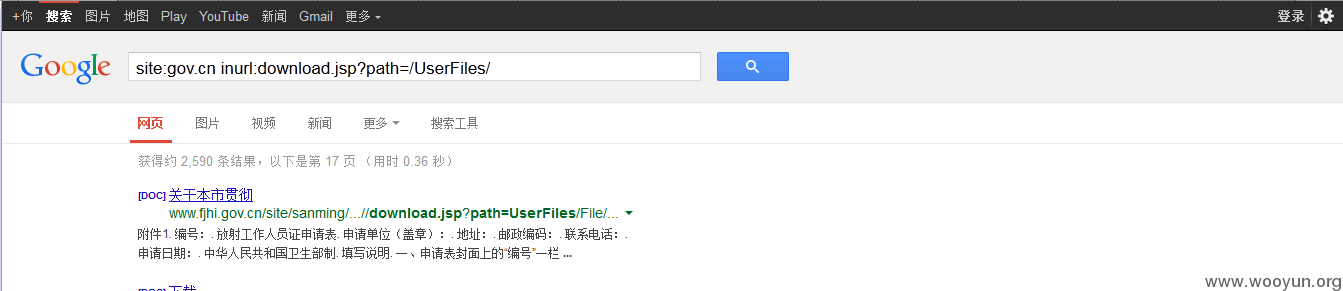

2.google dork:

来看看是否通用

获得约 2,590 条结果

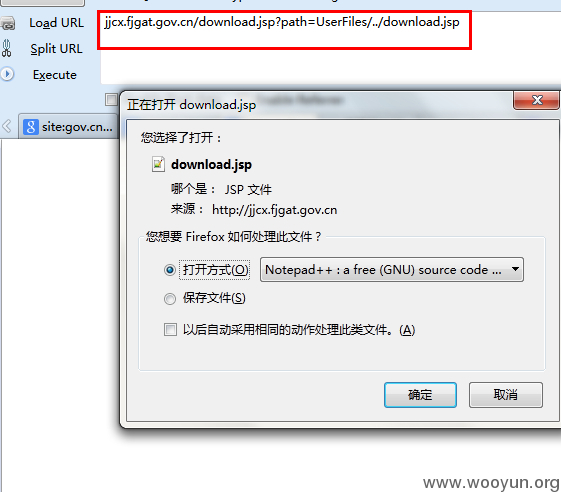

3.以其中一个站点测试:

4.提供站点方便验证以及体现其通用性:

漏洞证明:

修复方案:

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-02-24 09:18

厂商回复:

对于所述下载功能页面引起的文件包含,是较为常见的,根据后续实例抽测,暂不能认定2590条结果是否为同一CMS或同一开发方(部分功能代码同源情况也比较多)。已经将涉及的福建省网站案例,转由CNCERT下发给福建分中心处置(此前已经有白帽子报送过两至三例)。

最新状态:

暂无