漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-03-28: 细节已通知厂商并且等待厂商处理中

2014-03-28: 厂商已经确认,细节仅向厂商公开

2014-04-07: 细节向核心白帽子及相关领域专家公开

2014-04-17: 细节向普通白帽子公开

2014-04-27: 细节向实习白帽子公开

2014-05-12: 细节向公众公开

简要描述:

人人--百度OAuth 2.0 认证流程中, 没有提供有效的方式来抵抗针对redirect_uir 的CSRF 攻击。如果攻击成功,攻击者不需要知道受害用户的帐户的密码就可登录受害帐户。

详细说明:

人人-百度 OAuth 2.0 认证流程中

https://openapi.baidu.com/oauth/2.0/authorize?response_type=code&client_id=foRRWjPq8In3SIhmKQw1Pep3&redirect_uri=http://www.renren.com/bind/baidu/baiduLoginCallBack

人人网并没有加入state 参数 来抵抗针对redirect_uir 的CSRF 攻击。

如果攻击者重新发起一个人人-百度OAuth 2.0 认证请求,并截获

OAuth 2.0 认证请求的返回。

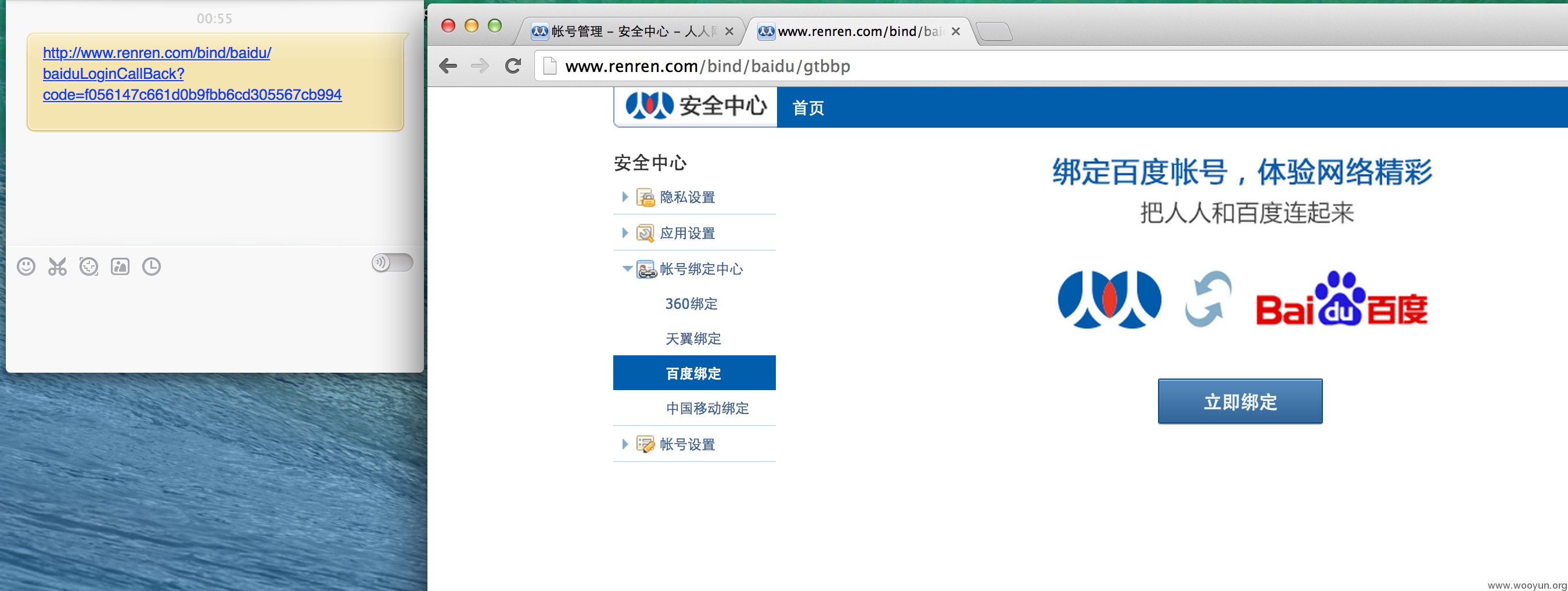

http://www.renren.com/bind/baidu/baiduLoginCallBack?code=f056147c661d0b9fbb6cd305567cb994

攻击者诱骗已经登录的人人网用户点击(比如通过邮件或者QQ等方式)。 人人网会自动将用户的帐号同攻击者的帐号绑定到一起。

漏洞证明:

修复方案:

版权声明:转载请注明来源 Johnny@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-03-28 11:21

厂商回复:

谢谢,问题确实存在,感谢

最新状态:

暂无