漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

一次差一点的漫游暴风影音内网##

相关厂商:

漏洞作者:

提交时间:

2014-04-30 10:39

修复时间:

2014-05-05 10:39

公开时间:

2014-05-05 10:39

漏洞类型:

成功的入侵事件

危害等级:

高

自评Rank:

20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2014-04-30: 细节已通知厂商并且等待厂商处理中

2014-05-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

刚才网吧没机子,我把一个小学生机子抢了 他说要把我头按在键盘上,我哈哈哈哈哈,就凭fjdnxsbhsdjncbsbdhxbbsjwfujdjwjdshckhlnvsldkhl

详细说明:

问题站点:

找到post注入点一枚

post内容

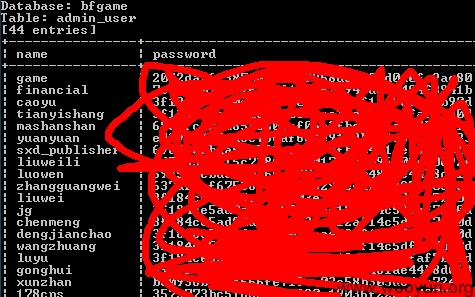

库,表

game_card,这是点卡么?还是点卡么?

管理账号密码

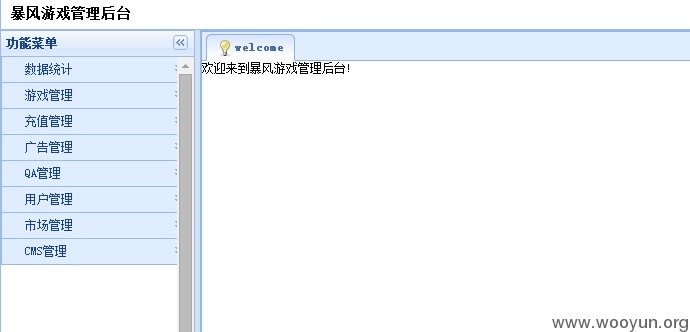

后台地址:

成功登陆

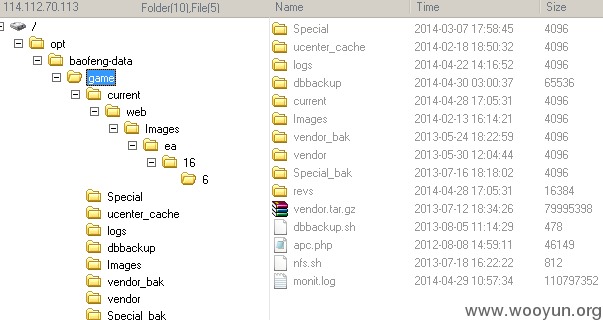

上传那里是奇葩

我想说,既然做了上传跳转,为什么不传到别的服务器呢?

成功拿下shell

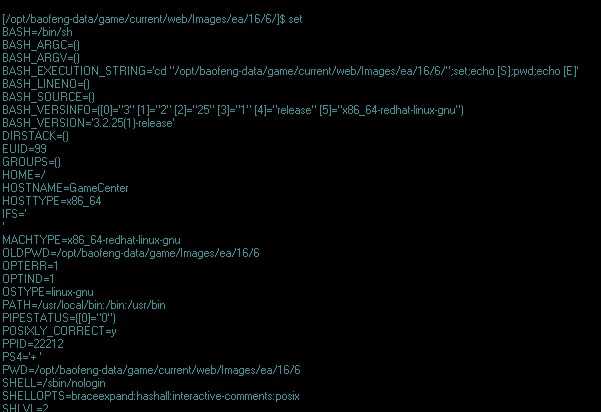

可以执行命令

接下来还要玩内网渗透么?

配置文件翻到一半,发现shell不能连了

所以就没玩内网了~~

管理员还是很专业的

而且此次渗透也只是出于安全检测,所以就到此结束

赶快修复吧! 数据库里几百万的用户了!

漏洞证明:

修复方案:

你懂的~~

版权声明:转载请注明来源 卡卡@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-05-05 10:39

厂商回复:

最新状态:

暂无