漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-11-21: 细节已通知厂商并且等待厂商处理中

2014-11-26: 厂商已经确认,细节仅向厂商公开

2014-11-29: 细节向第三方安全合作伙伴开放

2015-01-20: 细节向核心白帽子及相关领域专家公开

2015-01-30: 细节向普通白帽子公开

2015-02-09: 细节向实习白帽子公开

2015-02-19: 细节向公众公开

简要描述:

RT

详细说明:

程序名称:数字校园平台--Digital Campus2.0 Platform

漏洞类型:SQL注入漏洞

漏洞文件:

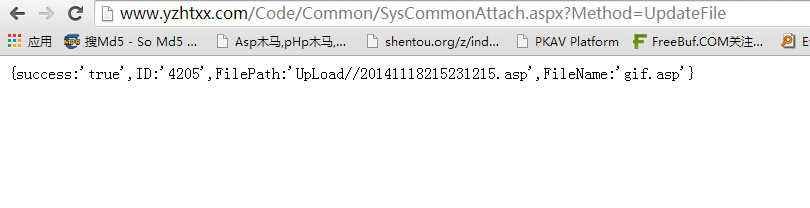

1. /Code/Common/SysCommonAttach.aspx?Method=UpdateFile 任意文件上传(带回显)

2. /Code/Resources/VideoFile/VideoManager.aspx?Method=UploadVideo任意文件上传(不带回显)

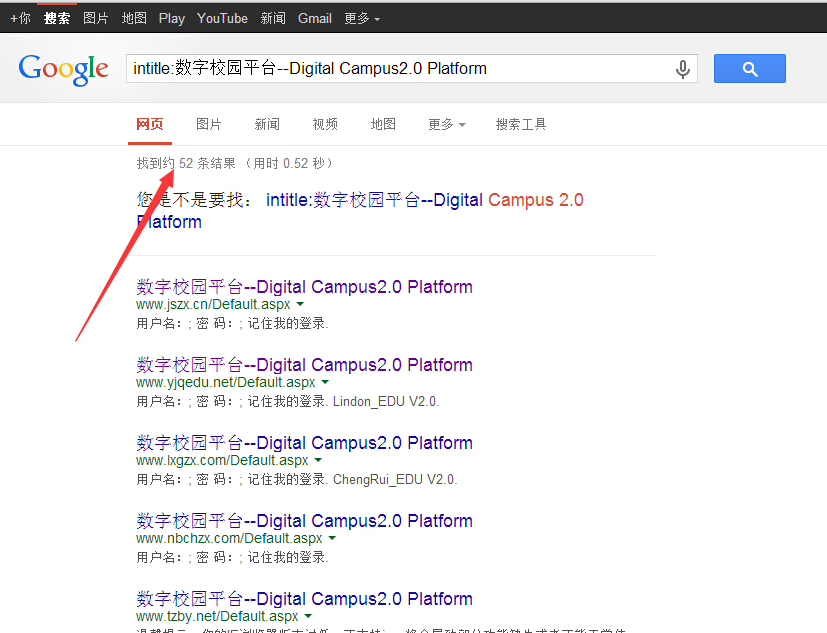

关键词:intitle:数字校园平台--Digital Campus2.0 Platform

影响用户:

收集几个案例:

漏洞成因:对上传的文件后缀没有过滤,导致上传任意文件

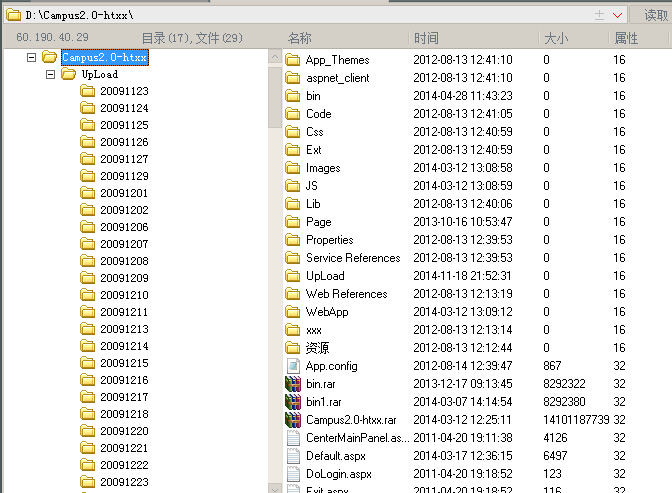

漏洞利用:本地构造表单提交,上传aspx/asp文件,直接Getshell

本地表单:

实例演示:

###NO.1:

/Code/Common/SysCommonAttach.aspx?Method=UpdateFile

实例1:

http://www.yzhtxx.com/Code/Common/SysCommonAttach.aspx?Method=UpdateFile

实例2:

http://www.1s1w.cn/Code/Common/SysCommonAttach.aspx?Method=UpdateFile

实例3:

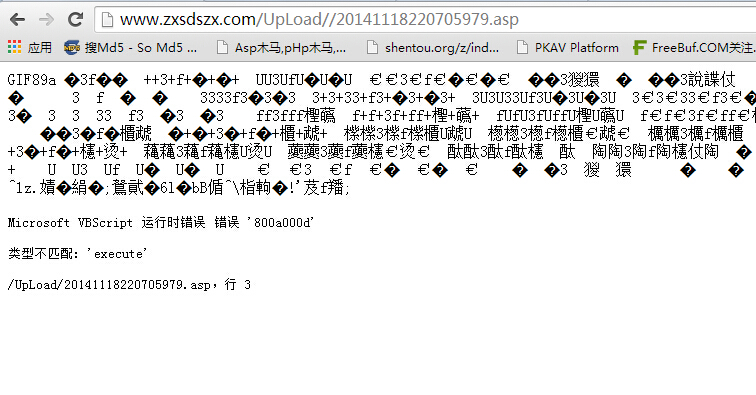

http://www.zxsdszx.com/Code/Common/SysCommonAttach.aspx?Method=UpdateFile

实例4:

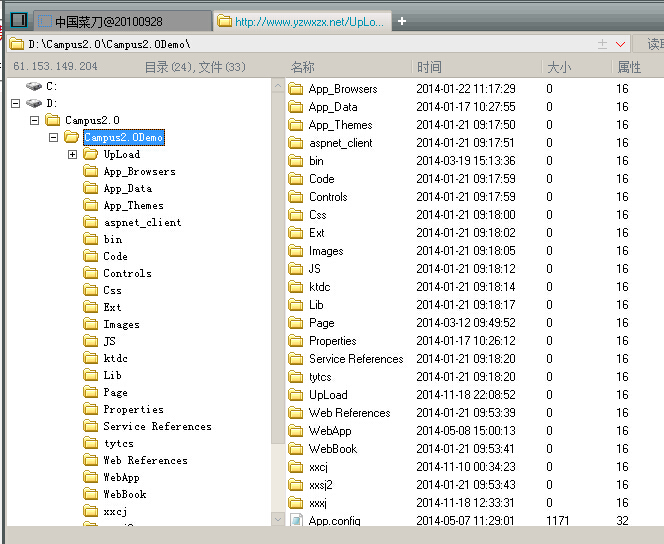

http://www.yzwxzx.net/Code/Common/SysCommonAttach.aspx?Method=UpdateFile

实例5:

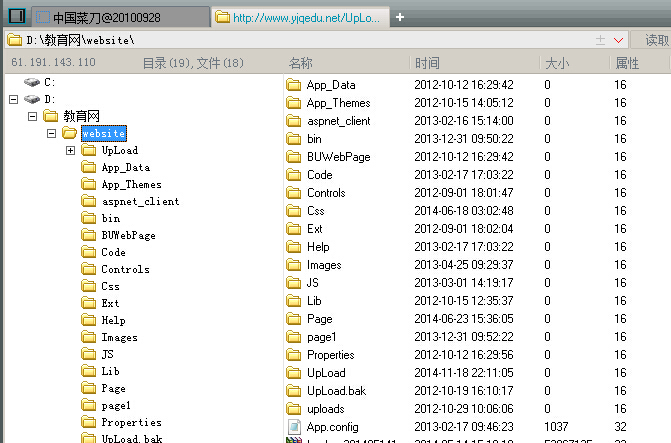

http://www.yjqedu.net/Code/Common/SysCommonAttach.aspx?Method=UpdateFile

漏洞证明:

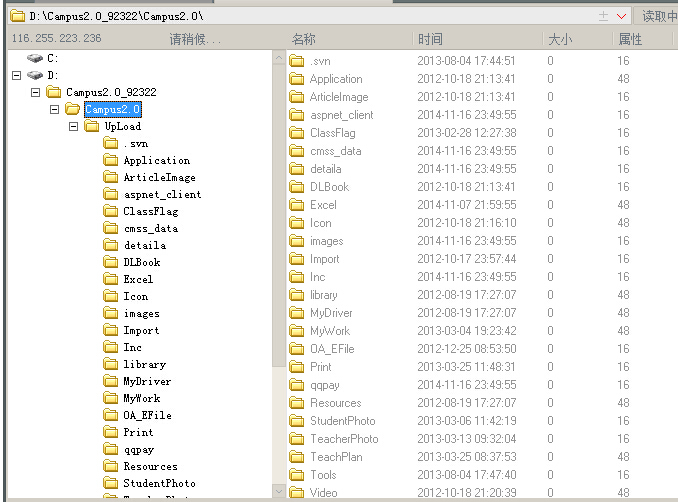

####NO.2:

/Code/Resources/VideoFile/VideoManager.aspx?Method=UploadVideo

注意的是,这个上传没有回显,文件名是以时间(精确到毫秒级)命名的,所以只要写个脚本或者用burp跑一下就知道shell地址了

就用

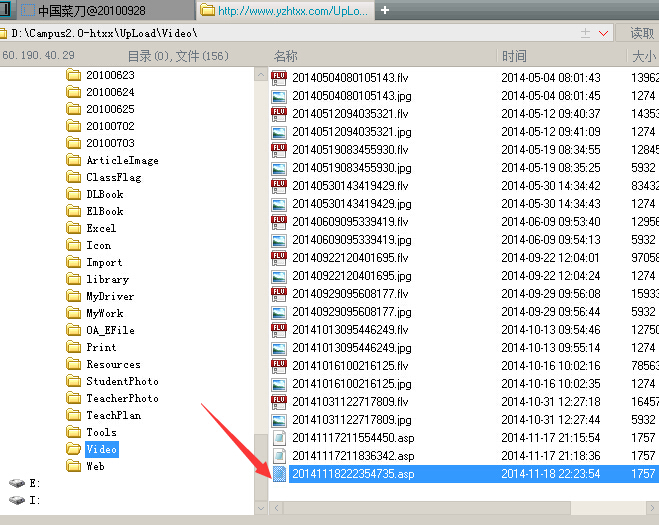

http://www.yzhtxx.com/Code/Resources/VideoFile/VideoManager.aspx?Method=UploadVideo演示了

上传的时间为2014-11-18 22:23,所以只要暴力猜解后面的秒和毫秒值,秒就1--60,所以猜解不是难事了

上传后的地址:/UpLoad/Video/20141118222354735.asp

修复方案:

过滤上传的后缀

版权声明:转载请注明来源 sex is not show@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-11-26 10:40

厂商回复:

最新状态:

暂无