漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-11-21: 细节已通知厂商并且等待厂商处理中

2014-11-26: 厂商已经确认,细节仅向厂商公开

2014-12-06: 细节向核心白帽子及相关领域专家公开

2014-12-16: 细节向普通白帽子公开

2014-12-26: 细节向实习白帽子公开

2015-01-05: 细节向公众公开

简要描述:

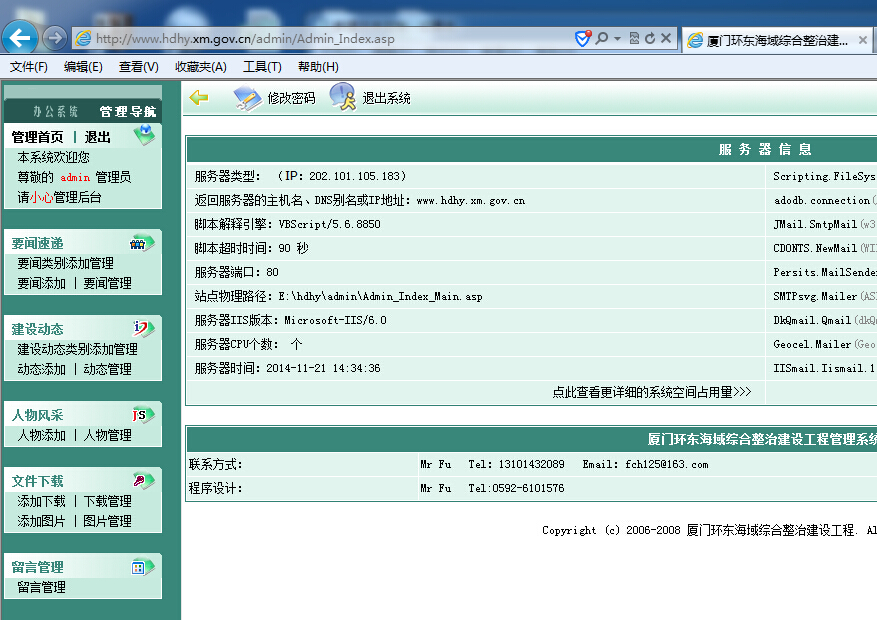

后台弱口令

上传页面未授权访问+任意文件上传

详细说明:

站点地址:

http://www.hdhy.xm.gov.cn

后台地址:

http://www.hdhy.xm.gov.cn/admin/index.asp

用户名admin密码admin

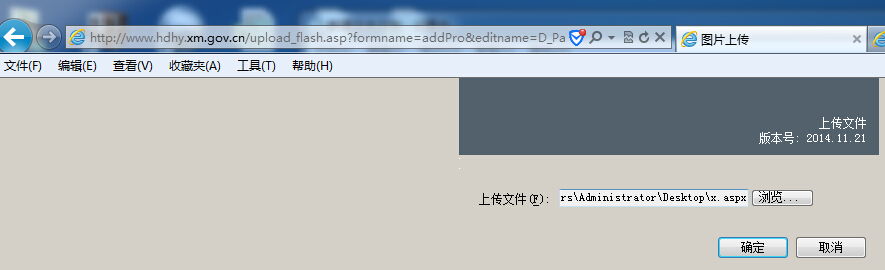

未授权访问的上传页面:

http://www.hdhy.xm.gov.cn/upload_flash.asp?formname=addPro&editname=D_Path&uppath=down&filelx=doc

http://www.hdhy.xm.gov.cn/upload_flash.asp?formname=addPro&editname=Pic_Path&uppath=down&filelx=jpg

漏洞证明:

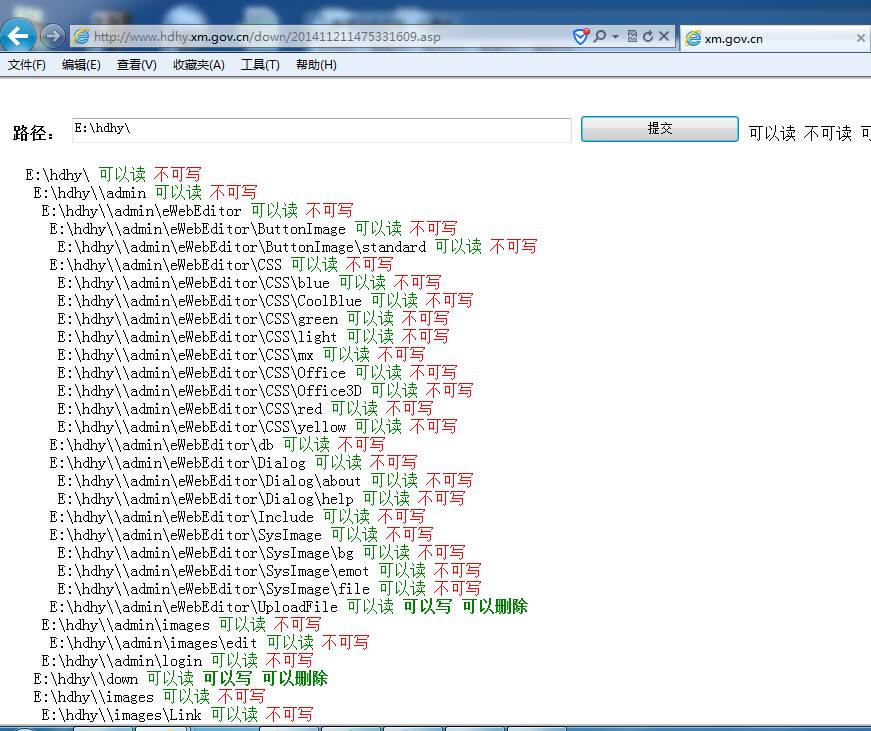

扫目录:http://www.hdhy.xm.gov.cn/down/201411211475331609.asp

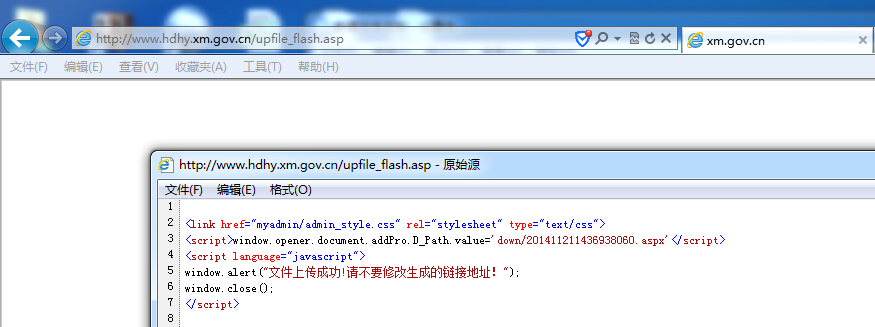

上大马:http://www.hdhy.xm.gov.cn/down/201411211431964191.asp(密码admin)

后台:

未授权访问的上传页面:

通过查看源码获得shell路径

修复方案:

1、更改后台口令

2、上传页面加访问权限控制

3、限制上传的文件类型

版权声明:转载请注明来源 茜茜公主@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2014-11-26 10:52

厂商回复:

最新状态:

暂无