漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-11-24: 细节已通知厂商并且等待厂商处理中

2014-11-24: 厂商已经确认,细节仅向厂商公开

2014-12-04: 细节向核心白帽子及相关领域专家公开

2014-12-14: 细节向普通白帽子公开

2014-12-24: 细节向实习白帽子公开

2015-01-08: 细节向公众公开

简要描述:

普通帐号权限可以操作后台管理的某些功能,然后越权后可以给后台埋XSS攻击真正的管理员。也可以利用别人的好奇心,或者配合clickjacking去攻击普通的人人网用户。

详细说明:

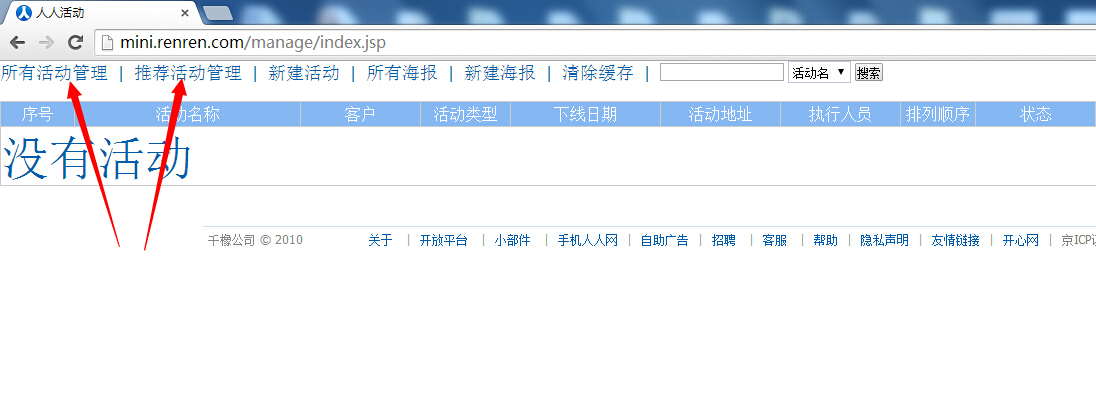

泄漏后台:人人活动后台 http://mini.renren.com/manage/index.jsp

虽然存在未授权访问,但是在未登录状态下,任何功能都是操作不了的。

然后普通人人帐号登录状态下,除了下面箭头所示的那两个功能,其他的功能都是可以越权操作的。

具体的影响有哪些呢?

比如可以新建活动!

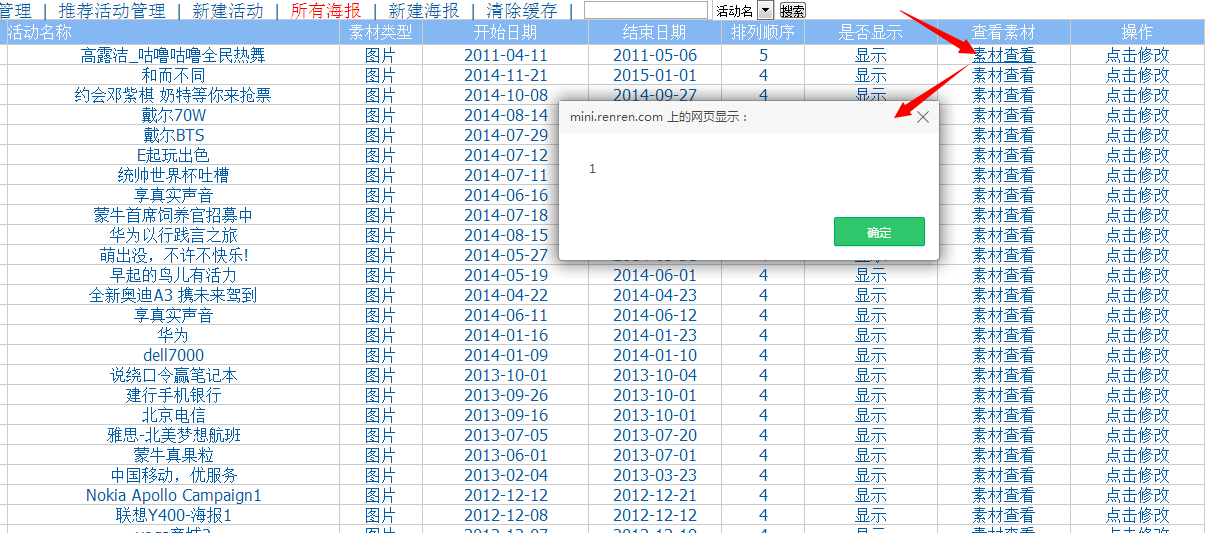

还可以查看并且修改往期活动的素材。

修改素材!

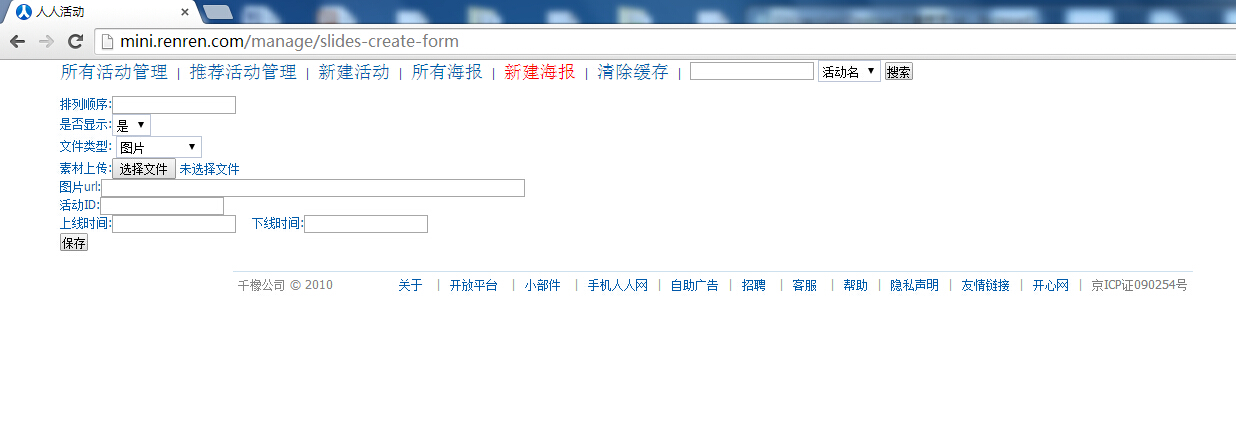

还可以新建海报。

随便试了试,在海报图片url位置还可以写入XSS

这里XSS漏洞只给出简单的利用代码,不详细去利用和描述太多:

点击素材查看即可触发。

XSS的危害之前我也发过许多了,危害你懂的,相信通过某些方法(比如把后台的素材地址全部给插上盗取cookie的XSS后门,然后管理员只需要随便点击一个素材查看就会中招)拿到管理cookie就可以有更大的操作权限了。

同时这个XSS也是可以攻击普通用户的(由于存在越权,所以普通用户登录状态是可以访问的),直接把页面发给别人,然后利用别人的好奇心去点击,或者配合clickjacking即可。

新建活动那里的XSS和上传,由于怕影响你们正常的线上功能,也就没有进行更深入一步的测试了。

漏洞证明:

看上面。

修复方案:

1 修补越权操作问题

2 后台最好不要对外可见

版权声明:转载请注明来源 px1624@乌云

>

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2014-11-24 10:03

厂商回复:

谢谢

最新状态:

暂无