漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

dedecms官网后台更新功能疑似被入侵(下载恶意EXE木马)

相关厂商:

漏洞作者:

提交时间:

2014-11-28 12:37

修复时间:

2014-12-03 12:38

公开时间:

2014-12-03 12:38

漏洞类型:

成功的入侵事件

危害等级:

中

自评Rank:

6

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2014-11-28: 细节已通知厂商并且等待厂商处理中

2014-12-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

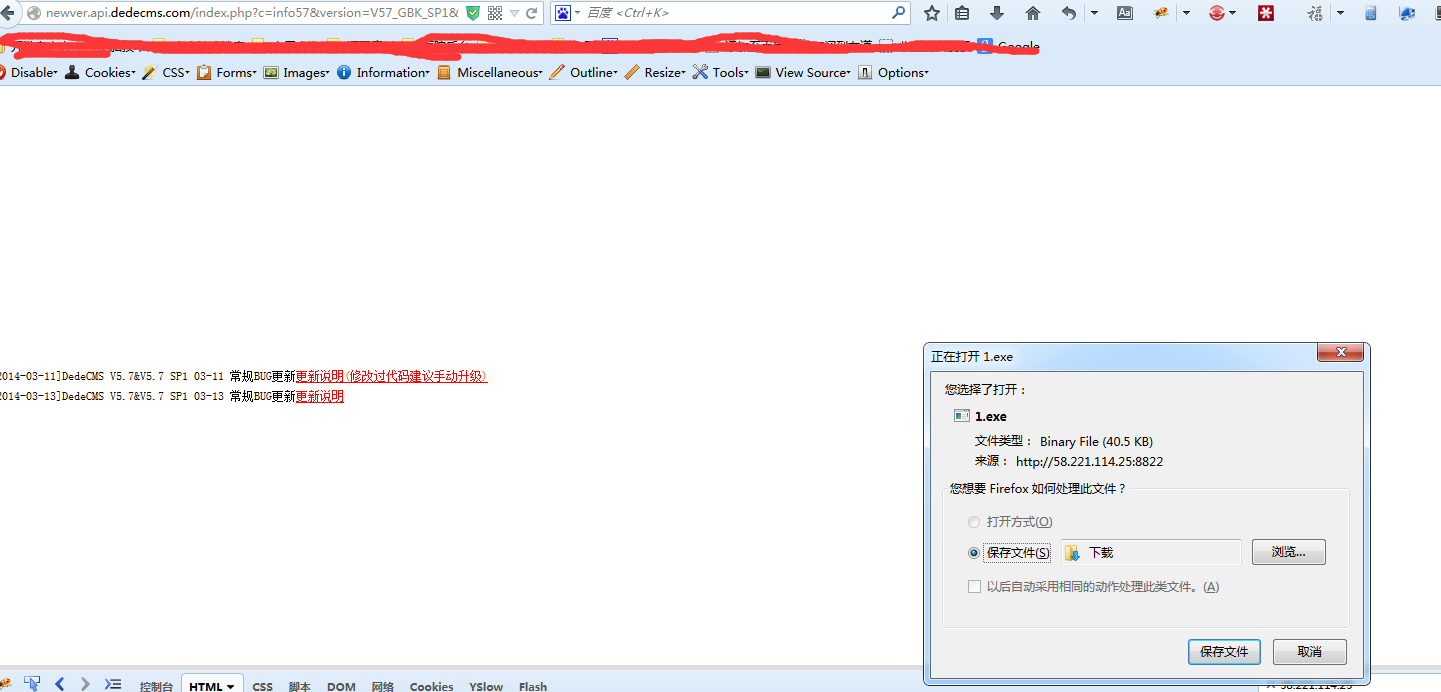

织梦的后台都会嵌套一个织梦官网的一个页面,检查现在使用的版本是否是最新的版本,是否需要更新,而正是这个页面里面今天打开会出现一个exe的下载文件。

详细说明:

织梦的后台都会嵌套一个织梦官网的一个页面,检查现在使用的版本是否是最新的版本,是否需要更新,而正是这个页面里面今天打开会出现一个exe的下载文件。

然后QQ管家就开始报病毒了

测试地址:

http://newver.api.dedecms.com/index.php?c=info57&version=V57_GBK_SP1&phpver=5.2.3&os=WINNT&mysqlver=5.00&uptime=2013-09-22

漏洞证明:

织梦的后台都会嵌套一个织梦官网的一个页面,检查现在使用的版本是否是最新的版本,是否需要更新,而正是这个页面里面今天打开会出现一个exe的下载文件。

然后QQ管家就开始报病毒了

测试地址:

http://newver.api.dedecms.com/index.php?c=info57&version=V57_GBK_SP1&phpver=5.2.3&os=WINNT&mysqlver=5.00&uptime=2013-09-22

修复方案:

小白一枚,不懂~

版权声明:转载请注明来源 小庄@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-03 12:38

厂商回复:

最新状态:

暂无